Часть третья: тестирование возможностей управления полосой пропускания канала, возможностей антивирусной защиты и спам-фильтра

В прошлых частях обзора (Часть 1: обзор возможностей, конфигурация, результаты базовых тестов ; Часть 2: тестирование производительности стандартных возможностей устройства и VPN-сервера) мы рассмотрели возможности конфигурации устройства, производительность его базовых возможностей и VPN-сервера. В этой, заключительной части, мы подробно рассмотрим возможности управления полосой пропускания, а также посмотрим на возможности спам-фильтра устройства и антивирусной защиты.

Управление трафиком

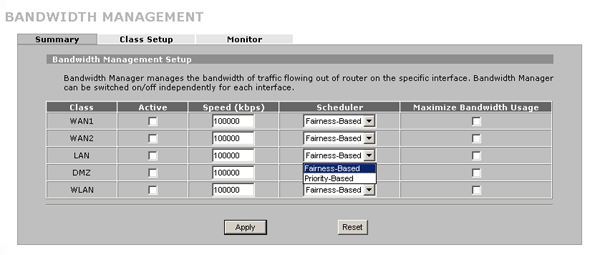

При настройке управления трафиком, выбираются интерфейсы устройства, к которым будут применяться правила управления трафиком. Эти правила накладывают ограничения только на исходящий с этих интерфейсов трафик.

В колонке "Active" ставятся галочки напротив интерфейсов, на исходящий трафик которых будут применяться правила "шейпинга".

В колонке "Speed" указывается максимальная скорость трафика, исходящего с указанного интерфейса в случае, если не установлена галочка Maximaize Bandwidth Usage.

В колонке "Scheduler" устанавливается, каким образом трафик разделяется между подклассами. При выборе типа "Priority-Based" трафик распределяется между классами в соответствии с приоритетами, установленными на каждом классе. При выборе пункта "Fairness-Based" роутер распределяет трафик равномерно между классами — это предотвращает использование всей полосы пропускания одним классом.

При активации пункта "Maximum Bandwidth Usage" для передачи трафика используется вся пропускная способность канала вне зависимости от установленного в колонке "Speed" значения.

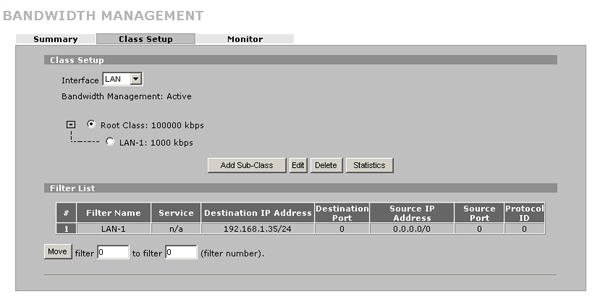

Правила управления трафиком задаются с помощью структуры классов. Установки, описанные выше, задают параметры корневого класса.

Корневой класс может содержать подклассы, которые разделяют полосу пропускания корневого класса в зависимости от установленных критериев.

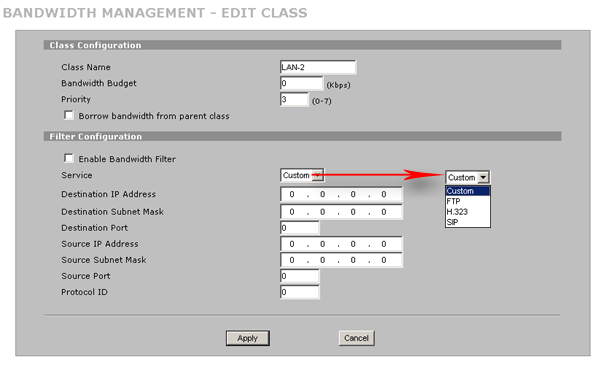

При создании (или изменении) подклассов, можно варьировать следующими параметрами

BW Budget (bandwidth budget) — здесь задается ширина полосы пропускания (в кбит/с), которая может быть предоставлена данному классу.

Priority — приоритет класса — значение от 0 до 7, чем больше число — тем выше приоритет. По умолчанию равен 3.

Borrow bandwidth from parent class — этот параметр означает, что если вышестоящий класс не использует всю полосу пропускания, ее может использовать данный подкласс. Если на полосу пропускания родительского класса претендует сразу несколько классов и для интерфейса параметр "Scheduler" установлен в "Priority-Based" — то она распределяется между классами в зависимости от установленного приоритета.

Enable Bandwidth Filter — включение/выключение правил данного класса.

Далее устанавливаются подсети, порты и протоколы, для которых применяются правила данного класса.

Возможность управления полосой пропускания содержит достаточно много настроек, полное тестирование которых заняло бы очень много времени, поэтому мы проведем только несколько основных тестов. При этом все тесты проводились с исходящим трафиком.

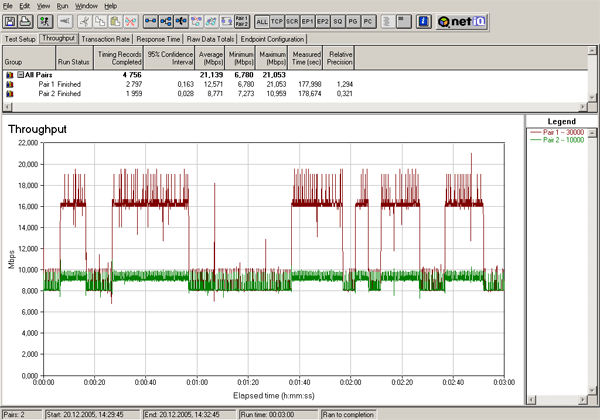

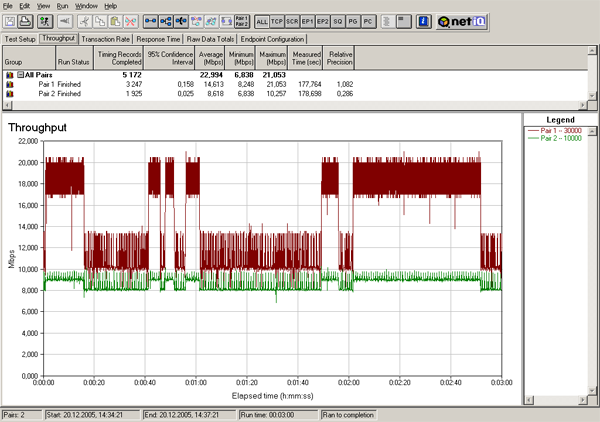

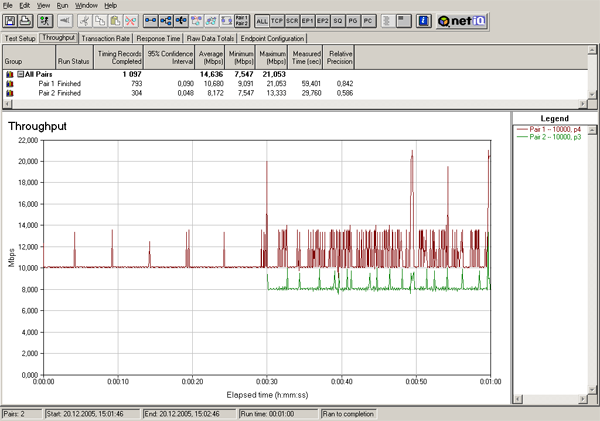

Установим параметры корневого класса для трафика, исходящего с интерфейса LAN в 40000 кбит/с (это несколько меньше 40 Мбит/с). Создадим 2 потока, которые отличаются портами TCP, и зададим одному потоку ширину канала 30000 кбит/с, а другому 10000 кбит/с (в сумме как раз получится установленная для корневого класса ширина канала 40000 кбит/с)

Поток, скорость которого в параметрах шейпинга была установлена в 10000 кбит/с, работал как раз на заданной скорости, а поток, скорость которого была установлена в 30000 кбит/с, — показывал значительно более низкую скорость (около 16 Мбит/с) и при этом график скорости сильно варьировался. Уже по первому графику видно, что шейпинг трафика работает, но также видно, что результаты его работы сильно отличаются от заданных в параметрах устройства.

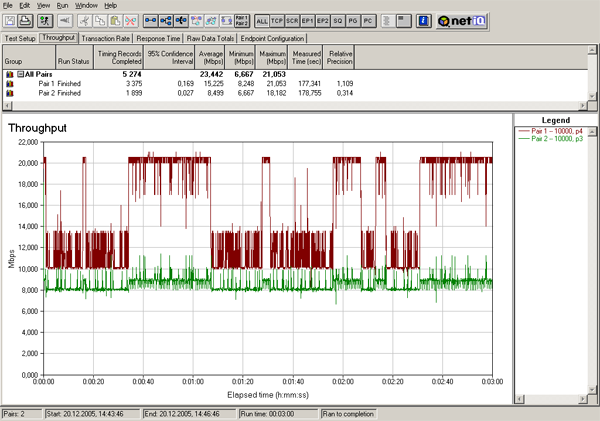

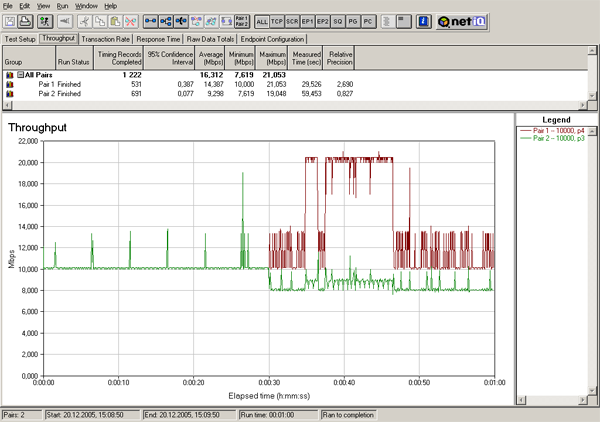

Теперь оставим все параметры каналов так же, как и в предыдущем тесте, но на корневой класс значение параметра Scheduler изменим с "Priority-Based" на "Fairness-Based". По идее, никаких изменений относительно результатов прошлого теста не должно произойти, так как ширина канала корневого класса полностью распределяется между дочерними классами.

Принципиально картина не изменилась. Но скорость трафика в канале с установленной шириной в 30000 кбит/с возросла почти на 2 Мбита/с по сравнению со значением, полученным в предыдущем тесте.

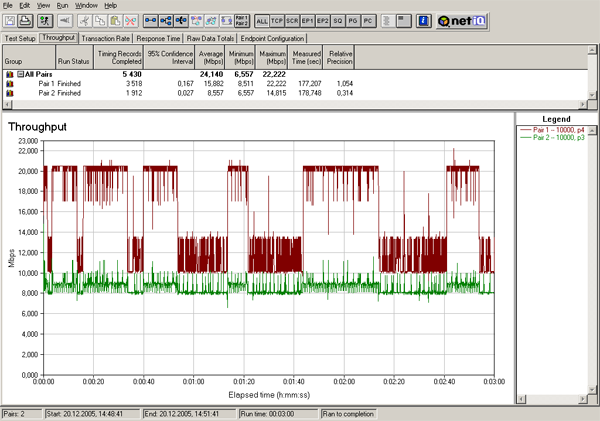

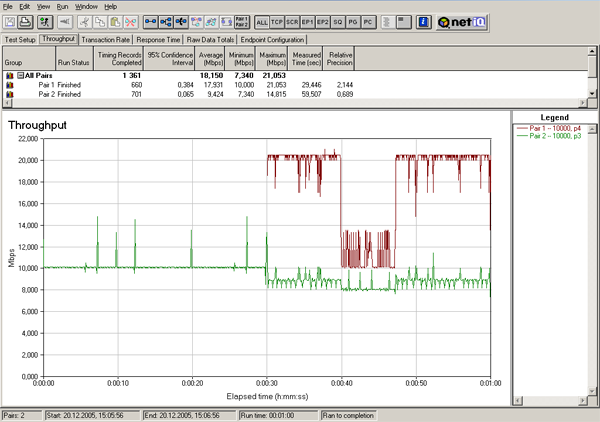

В следующем тесте оставим ширину канала корневого класса на отметке 40000 кбит/с, параметр "Scheduler" установим в "Priority-Based". Создадим 2 подкласса с одинаковой шириной полосы пропускания для каждого 10000 кбит/с. В параметрах обоих подклассов устанавливается галочка "Borrow bandwidth from parent class" и каждому из них назначается различный приоритет. Таким образом, единственным отличием между подклассами является значение приоритета.

На графике видно, что поток с большим приоритетом получает большую ширину полосы пропускания канала, но суммарная скорость по-прежнему не дотягивает до значения 40000 кбит/с.

Далее проведем такой же тест, как предыдущий, но в настройках интерфейса параметру "Scheduler" зададим значение "Fairness-Based"

Результаты этого теста мало, чем отличаются от результатов предыдущего. Судя по всему, нет особой разницы, какое значение установить параметру "Scheduler".

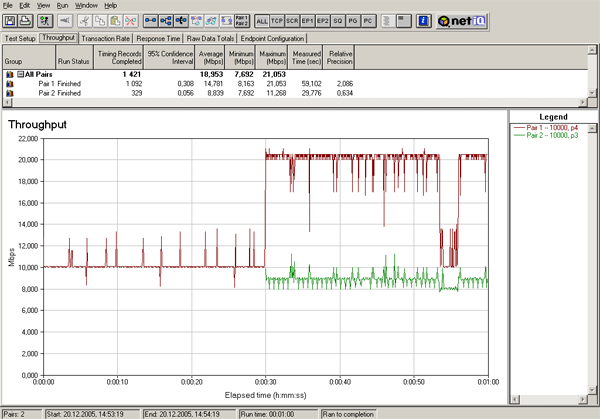

Теперь посмотрим, как поведет себя график скорости при динамическом включении потоков.

Все параметры шейпинга остаются такими же, как и в предыдущем тесте, но поток с меньшим приоритетом запускается с 30-тисекундной задержкой.

Сначала, когда запущен только 1 поток, его скорость равняется 10 Мбит/с. После запуска второго потока (с низким приоритетом), скорость первого сильно возрастает (почти ровно в 2 раза). Скорости второго при этом варьируются между 8 и 10 Мбит/с. По идее, после запуска второго потока скорость первого должна понизиться. А до запуска второго потока — быть значительно выше 10 Мбит/с. Посмотрим на результаты этого же теста, но с установкой параметра "Sceduler" в значение "Priority-Based".

В данном тесте скорость потока с большим приоритетом и вовсе не изменяется, и на протяжении почти всего теста составляет 10 Мбит/с. При включении потока с меньшим приоритетом падения скорости не наблюдается. Не очень понятно становится значение галочки "Borrow bandwidth from parent class" — ведь если ширина канала корневого класса не используется полностью, то она может передаваться другим подклассам. Но во время работы одного потока его скорость явно "урезается" и не дотягивает до значения, установленного в корневом классе (вместо 40000 кбит/с мы имеем всего 10 Мбит/с).

Теперь проведем тесты, аналогичные двум предыдущим, но с задержкой будет включаться поток с большим приоритетом. Все параметры остаются теми же, что и в предыдущих двух тестах.

Сначала установим параметр "Scheduler" в значение "Fairness-Based". Поток с большим приоритетом запускается с 30-тисекундной задержкой.

До запуска второго потока, скорость первого составляет 10 Мбит/с. После запуска второго потока, скорость первого падает примерно до 8 Мбит/с, скорость второго варьируется в пределах от 10 до 20 Мбит/с — график ведет себя нестабильно.

Теперь запустим предыдущий тест, но параметр "Sceduler" установим в значение "Priority-Based"

Опять же непонятно, почему до запуска второго потока, первый поток не использует всю ширину полосы пропускания, установленную в параметрах корневого класса.

Антивирусная защита

Антивирусная защита реализуется в устройстве при помощи карты расширения ZyWALL Turbo Card. Осуществляется проверка трафика, идущего по протоколам HTTP, POP3, SMTP и FTP. При этом указываются интерфейсы, трафик, исходящий с которых, подвергается проверке. Используемый в карточке ZyWALL Turbo Card алгоритм позволяет проводить антивирусную проверку файлов вне зависимости от их размера и, не сказываясь значительного на скорости трафика. Напомню, что, так как используемые тесты "гоняют" случайный трафик, не используя для этого протоколы высоких уровней (таких как HTTP, FTP и др.), поэтому насколько в действительности проверка трафика на вирусы влияет на скорость трафика, с помощью объективных тестов выяснить не удалось.

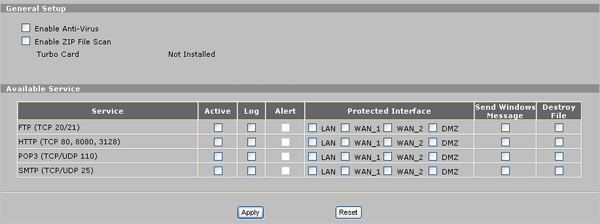

Теперь более подробно обратим внимание на настройки антивирусной защиты

Итак, разберем параметры более подробно

Enable Anti-Virus — включает антивирусную защиту устройства (ZyWALL Turbo Card должна быть установлена)

Enable ZIP File Scan — включает сканирование архивов формата ZIP. Проверяемые файлы сначала извлекаются из архива, а после подвергаются проверке. Проверка дважды заархивированных файлов невозможна.

Active — включает проверку трафика данного протокола

Log — включает логирование антивирусной защиты

Alert — только если логирование включено, отправляет сообщение на указанный в параметрах логирования адрес электронной почты

Protected Interface — защищаемый интерфейс (трафик, исходящий с указанного интерфейса, подвергается антивирусной проверке).

Send Windows Message — включает отправку сообщений компьютерам с MS Windows, подключенным к защищаемым интерфейсам и являющимися адресатами для зараженного файла (работает только, если включена служба сообщений Windows)

Destroy File — удалять зараженную часть файла, при этом файл повреждается и его последующее лечение становится невозможным.

Антивирусная защита устройства проверяет трафик только на наиболее распространенные вирусы (на момент последнего обновления антивирусных баз). Проверка на все известные вирусы не осуществляется, поэтому эта система не является заменой антивирусного ПО, устанавливаемого на компьютере.

Опыты проводились на файле с вирусом Win32.MyDoom.e. Этот файл сам был вирусом — его лечение было невозможно.

При тестировании зараженный файл передавался по протоколам HTTP, FTP и SMTP. При этом отслеживались логи устройства, а после пересылки файла проверялось его двоичное соответствие исходному и проверка файла на вирусы.

При пересылке зараженного файла, информация фиксировалась в логах. В случае если установлена галочка "Destroy File", зараженная часть файла "затирается" — при этом файл становится непригодным как для лечения, так и для использования.

Если файл находится в архиве, сам архив не повреждается, повреждается только зараженный файл в архиве. В случае использования двойного архивирования (архив в архиве), проверка второго архива не производится.

В случае если галочка "Destroy File" не установлена, с файлом ничего не происходит, и зараженный файл оказывается на машине пользователя.

При передаче файлов по протоколу FTP или SMTP, проверяются все передаваемые файлы, а при передаче по протоколу HTTP, проверка проводится только, если файлы имеют определенное расширение: когда я пытался передать файл, расширение которого отлично от "exe", вирус не обнаруживался, и зараженный файл снова оказывался на компьютере, правда, в неисполняемом варианте (так как ОС Windows определяет тип файла по расширению).

Для использования параметра "Send Windows Message" должна быть включена служба сообщений Windows. При этом выдается сообщение о зараженном файле на компьютере-получателе.

К сожалению устройство не проверяет файлы, передаваемые по протоколу IMAP, также используемого для проверки почты.

Некоторые скриншоты антивирусной защиты можно найти в обзоре, посвященном устройству ZyXEL ZyWALL 5 EE UTM.

Антиспам-фильтр

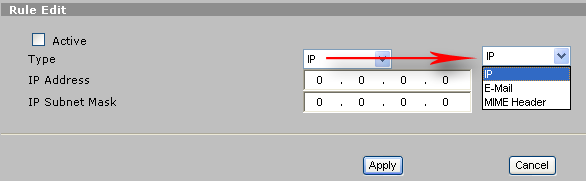

Устройство позволяет проводить отсеивание спама. Для этого можно использовать так называемые "черный список" и "белый список", а также использовать внешнюю базу данных, для отсеивания спама. В "черный" и "белый" списки можно добавлять правила, указывая E-Mail-адрес отправителя, IP-адрес отправителя или определенную пару параметр-значение MIME-заголовка.

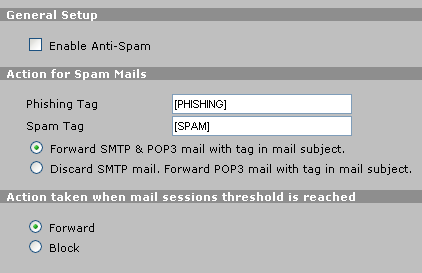

В случае если пришло письмо, которое подходит по указанным в "черном списке" параметрам — его заголовок помечается тэгом, указанным в поле "Spam Tag", который вставляется в начало темы сообщения

Спам-фильтр устройства также позволяет обнаруживать почту, являющуюся так называемым фишингом (производное от fish) — разновидность мошенничества, при котором мошенники используют различные уловки для того, чтобы узнать пароли, номера банковских счетов и т.д. Такие письма помечаются тэгом, указанным в поле "Phishing Tag".

При использовании внешней базы данных для опознавания спама, применяется технология компании MailShell, основанная на онлайновом анализе заголовков писем с использованием нескольких алгоритмов: SpamBulk, SpamRepute, SpamContent, SpamTricks.

SpamBulk — создает уникальные идентификаторы писем, содержащие части письма, которые наиболее трудно изменить или фальсифицировать спамерам, после чего посылает их на сервер базы данных. Полученная информация используется для анализа последующих писем.

SpamRepute — определяет "репутацию" отправителя. Использует базы данных спаммерских e-mail адресов, доменов и IP-адресов.

SpamContent — анализируется содержимое письма (заголовки писем, адреса отправителя и получателя, тело письма и др.). Производится сравнение этого содержимого на совпадение со словарем, хранящемся в базе данных.

SpamTricks — проверка формата писем на предмет ухищрений, используемых спаммерами, таких как использование картинки вместо текста, различные манипуляции с форматом HTML и др.

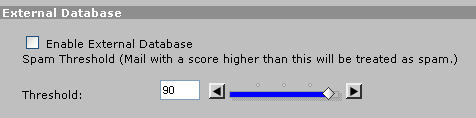

Сервер БД совместно с вышеописанными алгоритмами использует статистический алгоритм Bayes для вероятностного определения письма как спама и возвращает некое значение, которое означает вероятность, что рассматриваемое письмо является спамом (0 — 100). Эта вероятность сравнивается с пороговым значением, устанавливаемым в параметрах устройства

и в случае превышения этого порога, письмо помечается как спам. Примечательно то, что алгоритм Bayes может самостоятельно обучаться. Сильное понижение порогового значения повышает вероятность срабатывания на "нормальные" письма как на спам, поэтому менять его следует с некоторой осторожностью.

К сожалению, проверке на спам может подвергаться почта, идущая по протоколу POP3 и SMTP. Почта, идущая по протоколу IMAP, не может быть подвергнута проверке.

Возможности антивирусной защиты и спам-фильтрации являются платными. При покупке устройства предоставляются их Trial-версии.

Выводы:

Устройство обладает большим набором интересных возможностей, но не все они работают, как заявлено.

Возможности управления полосой пропускания "BandWidth Management" позволяют управлять трафиком, но полученные реальные скорости в ряде случаев значительно ниже заданных в параметрах. При запуске двух потоков с различными скоростями или приоритетами, график скорости потока с большей скоростью или приоритетом, сильно варьируется. При установке галочки "Borrow bandwidth from parent class", класс должен использовать свободную часть скорости канала корневого класса, но почему-то не всегда это делает.

Антивирусная защита может только предупреждать о зараженных файлах или портить их — лечить инфицированные файлы устройство не позволяет. Файлы, идущие по протоколу HTTP, подвергаются проверке только в случае, если они имеют подходящее расширение. Например, инфицированный файл "abc.exe" будет обнаружен, но тот же файл с именем "abc" не будет проверен. Устройство позволяет посылать предупредительные сообщения на компьютеры под управлением MS Windows в случае, если включена служба сообщений Windows.

Антиспам-фильтр показывает хорошие результаты в обнаружении спама, позволяет создавать "черные" и "белые" списки и использовать внешнюю базу данных (платная возможность), но не позволяет проверять почту, идущую по протоколу IMAP.

Плюсы:

- Наличие возможности антивирусной проверки трафика

- Возможность автоматического обновления антивирусных баз

- Возможность отправки Windows Message — сообщения на компьютер, принимающий зараженный файл

- Наличие возможности управления полосой пропускания

- Наличие возможности спам-фильтрации

- Возможность создания собственных "черных" и "белых" списков для спам фильтра

Минусы:

- При использовании возможности управления полосой пропускания, реальная скорость трафика оказывается несколько ниже, заданной в правилах

- Антивирусная проверка ведется только по протоколам SMTP, POP3, HTTP и FTP, нет возможности антивирусной проверки почты, идущей по протоколу IMAP

- Файлы, передаваемые по протоколу HTTP, подвергаются проверке, только если они имеют определенное расширение (файлы '*.exe' подвергаются проверке, а файлы без расширения — нет)

- Антивирусная защита портит зараженные файлы

- Возможна антивирусная проверка архивов только формата ZIP и только если нет вложенных архивов

- Spam-фильтр не поддерживает работу с протоколом IMAP

Навигация:

- Часть первая: обзор возможностей и конфигурация

- Содержание

- Часть вторая: тестирование производительности стандартных возможностей устройства и VPN-сервера

- Часть третья: тестирование возможностей управления полосой пропускания канала, возможностей антивирусной защиты и спам-фильтра