Требования к маршрутизаторам начального уровня для бизнес-сегмента достаточно специфические, и универсальное решение найти непросто. Кроме привычной характеристики «высокой надежности», потребителям часто требуется работа с несколькими провайдерами, поддержка технологий VPN (как клиента, так и сервера), сервисы фильтрации и защиты от атак. Ну и, конечно, не последнюю роль играют производительность и стоимость. В некоторых случаях на это место пытаются поставить обычные домашние роутеры, но это скорее или от сильной экономии, или как временный вариант до перехода на более серьезное оборудование. Несмотря на то, что в целом данная ниша фактически очень плотно занята продуктами известного производителя из Прибалтики, другие бренды также пробуют свои силы в данном сегменте.

В этой статье мы познакомимся с решением TP-Link TL-ER7206, которое производитель называет «SafeStream гигабитный Multi-WAN VPN‑маршрутизатор». Из ключевых характеристик продукта отметим наличие шести портов, назначение которых можно выбирать в определенных пределах, поддержку распространенных протоколов VPN и возможность обслуживания десятков клиентов, расширенные функции межсетевого экрана, фильтрацию контента, защиту от DoS-атак, а также поддержку централизованного управления в системе Omada с выделенным или облачным контроллером.

Заметим, что на момент публикации статьи данная модель была переименована в TP-Link ER7206. Все характеристики, включая аппаратное и программное обеспечение, полностью сохранились.

Комплект поставки

Маршрутизатор поставляется в относительно небольшой картонной коробке с простым оформлением, характерным для моделей бизнес-сегмента.

На коробке присутствует информационная наклейка с фотографией модели, кратким описанием ее возможностей, основными техническими характеристиками, а также серийным номером. Вся информация — на английском языке, но в данном случае это не является проблемой.

Комплект поставки минимальный — маршрутизатор, кабель сетевого питания, очень краткая документация. Здесь нет даже наклеивающихся резиновых ножек. На сайте в разделе поддержки можно скачать электронные версии документации (включая полное руководство на английском языке), код программного контроллера Omada, обновление встроенного ПО.

Внешний вид

По внешнему виду модель вполне соответствует тому, что мы ожидаем от бизнес-маршрутизатора. Корпус полностью выполнен из металла и покрашен темно-серой краской. Габаритные размеры без учета подключения кабелей составляют 221×132×36 мм. В реальности нужно будет добавить около 6 см сзади для кабеля питания и до 3 см спереди для сетевых кабелей. Вес устройства приличный — около 940 г.

Отметим, что корпус предназначен исключительно для установки на горизонтальную поверхность (но вот ножки точно бы не помешали). В стойку или коммутационный шкаф поставить маршрутизатор не получится (если только на полку).

Сзади находится отверстие замка Кенсингтона, винт для кабеля заземления, гнездо формата C6 для кабеля питания. Удобнее было бы иметь здесь более распространенный C14. Хотя для данного уровня потребления оба варианта можно считать слишком мощными.

На боковых сторонах мы видим только решетки пассивной вентиляции. Поскольку вентилятора здесь нет, то и про уровень шума говорить не приходится. Шлюз можно использовать и в обычных офисных помещениях, даже просто на рабочем столе.

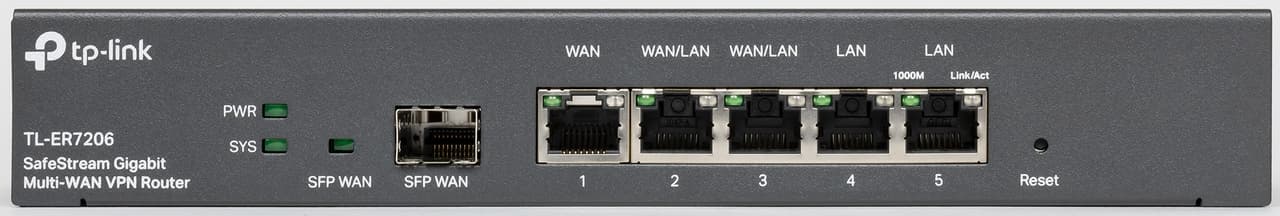

На передней панели находятся логотип компании и название модели, два системных индикатора, один слот SFP для оптического трансивера или кабеля DAC, пять портов RJ45, скрытая кнопка сброса. Для слота SFP предусмотрен один индикатор состояния. А каждый порт для медного кабеля оборудован парой стандартных светодиодов — первый показывает скорость, второй — активность.

В целом все вполне стандартно, практично и удобно. Встроенный блок питания сложно однозначно записать в плюсы или минусы. Ожидать варианта с резервированием в этом ценовом сегменте не стоит, как и выделенного консольного порта.

Технические характеристики

В данном случае мы имеем дело с готовым продуктом, и технические особенности имеет смысл обсуждать только в разрезе «внешних» характеристик. В частности, это наличие шести гигабитных сетевых портов — одного для модулей SFP и пяти для медного кабеля. При этом здесь два порта имеют фиксированное назначение для WAN, два — для LAN, а еще два можно настроить или на WAN, или на LAN.

Детали аппаратной платформы производитель приводит только частично: 512 МБ оперативной памяти, два чипа флеш-памяти — загрузчик на 4 МБ и основная прошивка на 128 МБ (текущая версия образа не превышает 20 МБ). Из веб-интерфейса мы можем узнать, что здесь применяется двухъядерный процессор. Что касается архитектуры — это 64-битный MIPS.

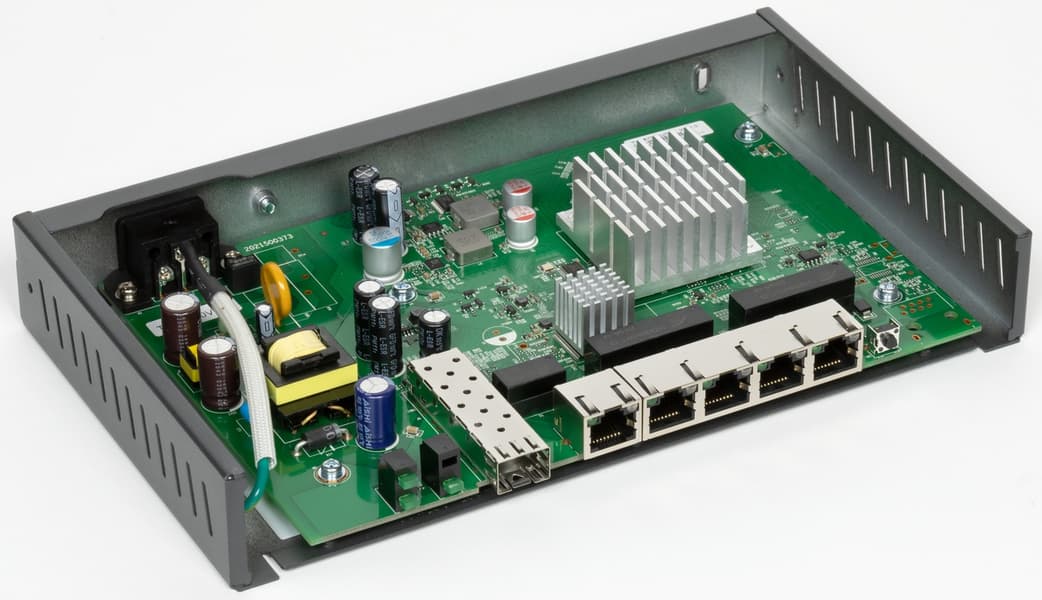

Все детали собраны на одной печатной плате. С одного края находится часть, отвечающая за питание. Около нее мы видим индикаторы и слот SFP. Основных микросхем две — SoC и отдельный коммутатор. Оба имеют небольшие радиаторы. Проблем с перегревом за время тестирования устройства отмечено не было.

Настройка и возможности

Для настройки устройства предусмотрено два варианта — локальное управление через браузер и подключение к облачной системе управления TP-Link Omada. Что интересно, по набору возможностей они немного отличаются. Рассмотрим сначала первый способ.

Веб-интерфейс имеет традиционный дизайн с меню в левой части окна. Из языков здесь есть только английский, что для данного типа оборудования вполне допустимо.

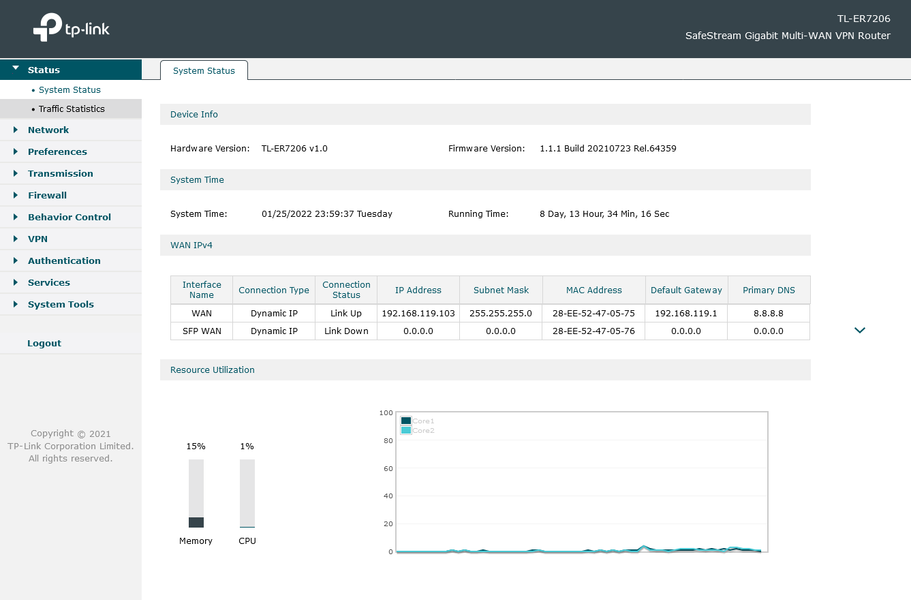

На странице системного статуса отображается основная информация об устройстве — прошивка, время, адреса WAN интерфейсов, нагрузка на процессор и оперативную память.

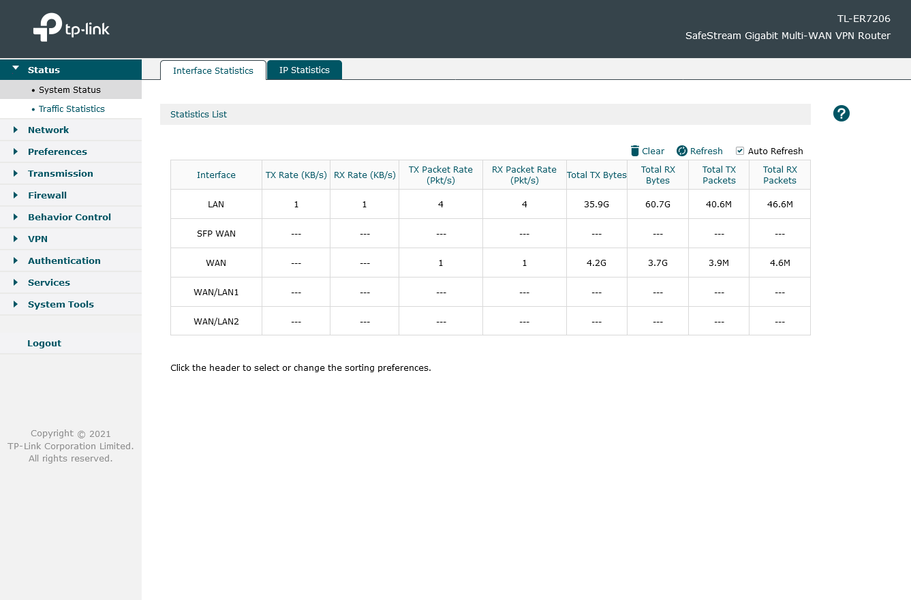

Также предусмотрен сбор информации о трафике (текущие скорости и общий объем) — целиком по интерфейсам или даже с разбивкой по IP-адресам.

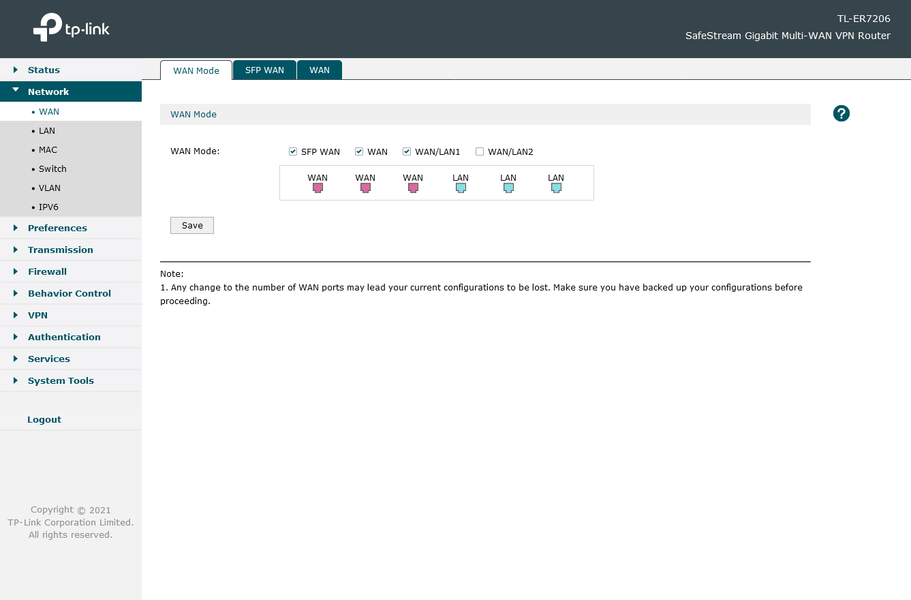

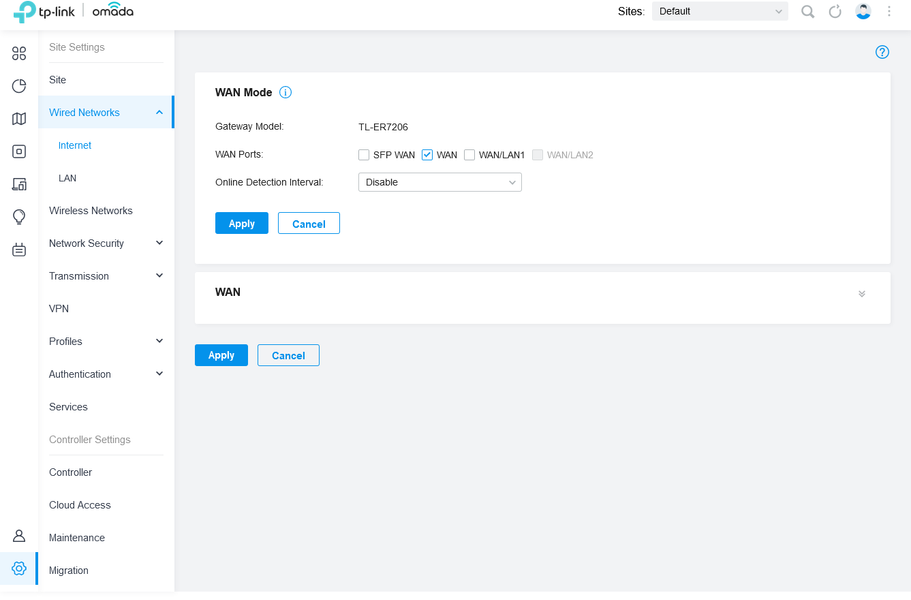

Настройки сетевых интерфейсов собраны в соответствующей группе. Сначала нужно определить режимы работы портов. Напомним, что всего в устройстве есть шесть портов. Первый (для модулей SFP) и второй всегда работают в режиме WAN. Далее идут два порта режим работы которых можно выбрать — WAN или LAN. Последние два порта — всегда LAN. Итого можно получить конфигурации от 2 WAN + 4 LAN до 4 WAN + 2 LAN.

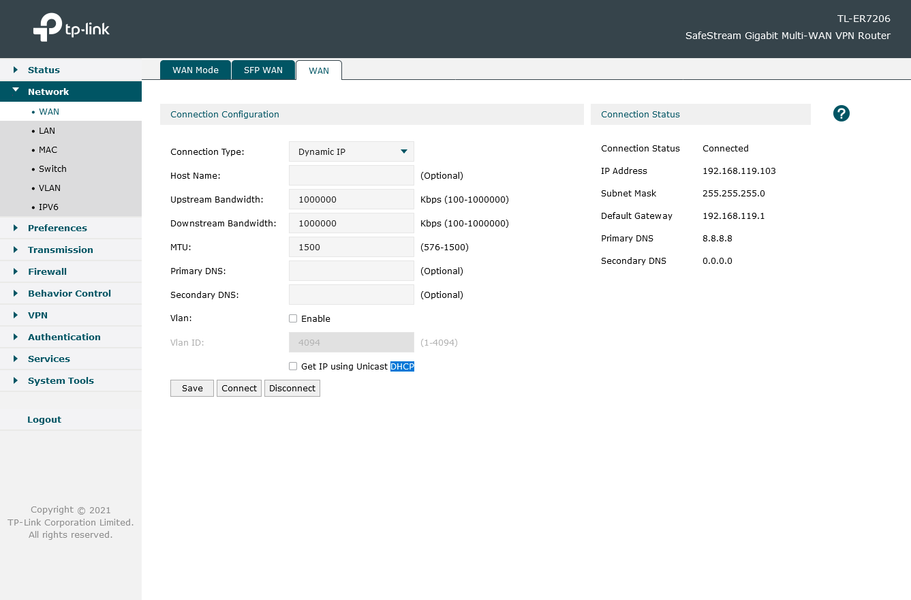

На втором этапе осуществляется настройка для каждого порта WAN. Поддерживаются режимы IPoE, PPPoE, PPTP, L2TP. Дополнительно можно указать фактические скорости приема и передачи данного подключения, а также активировать VLAN. В маршрутизаторе в разделе Services предусмотрен клиент DDNS для нескольких сервисов (Peanuthill, Comexe, DynDNS, No-IP).

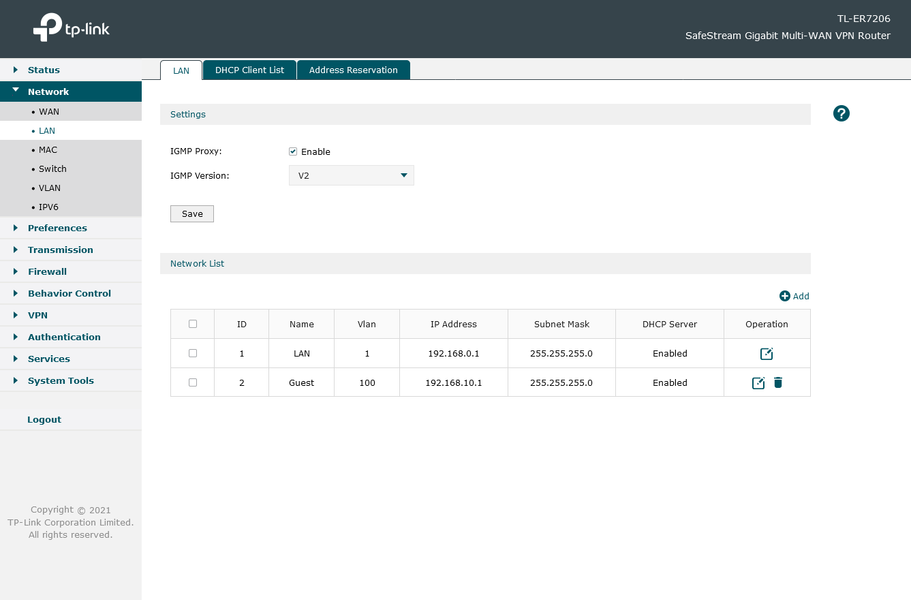

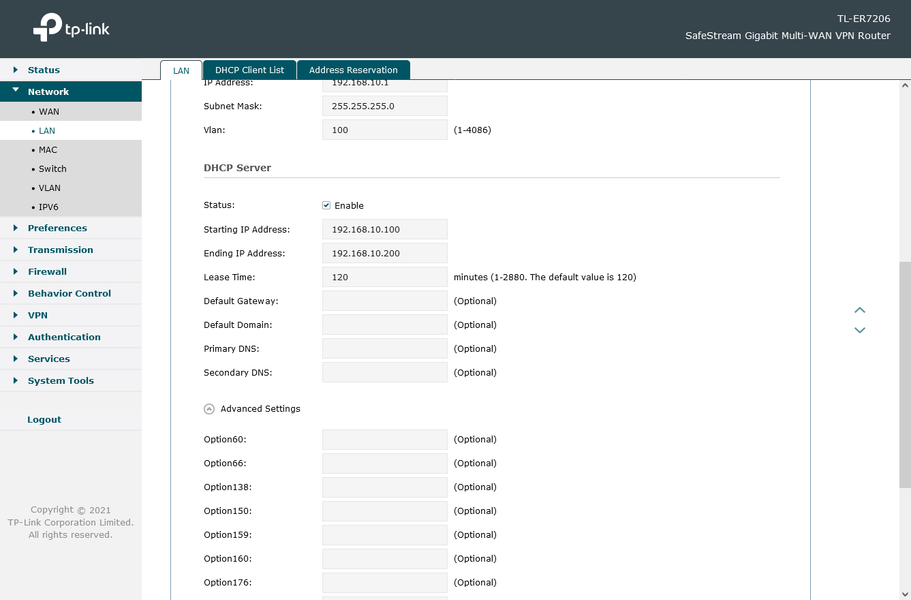

Для локального сегмента сети предусмотрена сегментация только по VLAN, но не по физическим портам. Как обычно, за настройку IP-адресов на клиентах отвечает сервер DHCP.

Кроме обычных настроек и резервирования адресов для клиентов, здесь можно также указать и дополнительные опции.

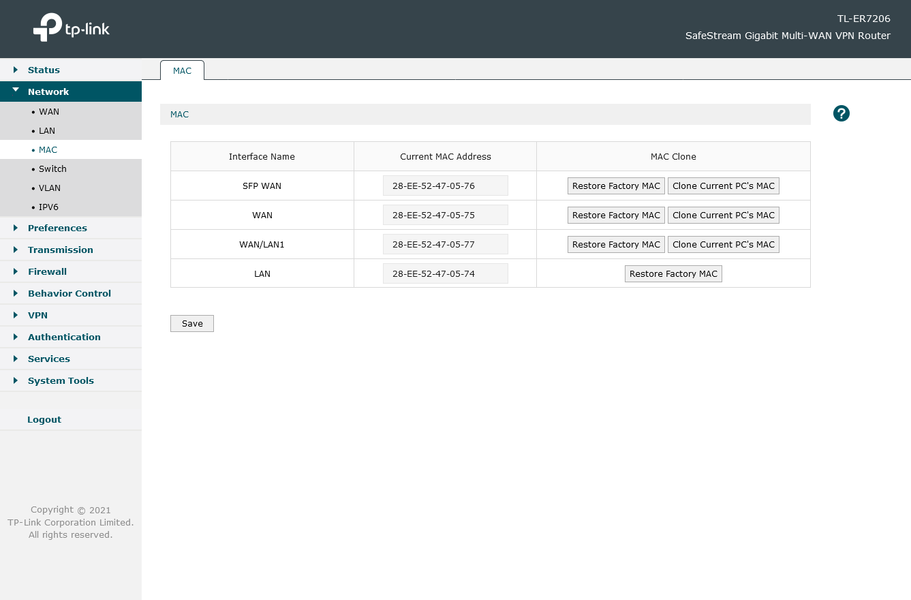

На отдельной странице находятся настройки MAC-адресов интерфейсов, что может потребоваться для некоторых провайдеров.

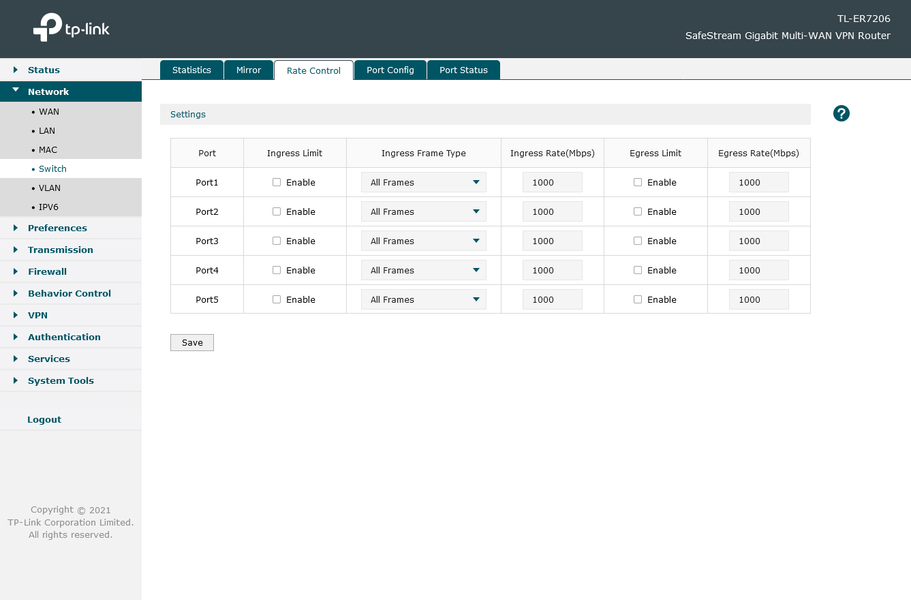

Настройки встроенного коммутатора включают в себя управление режимами портов, ограничение скорости, зеркалирование трафика на выбранный порт. Также есть страница статистики трафика по портам и таблица с текущими статусами портов.

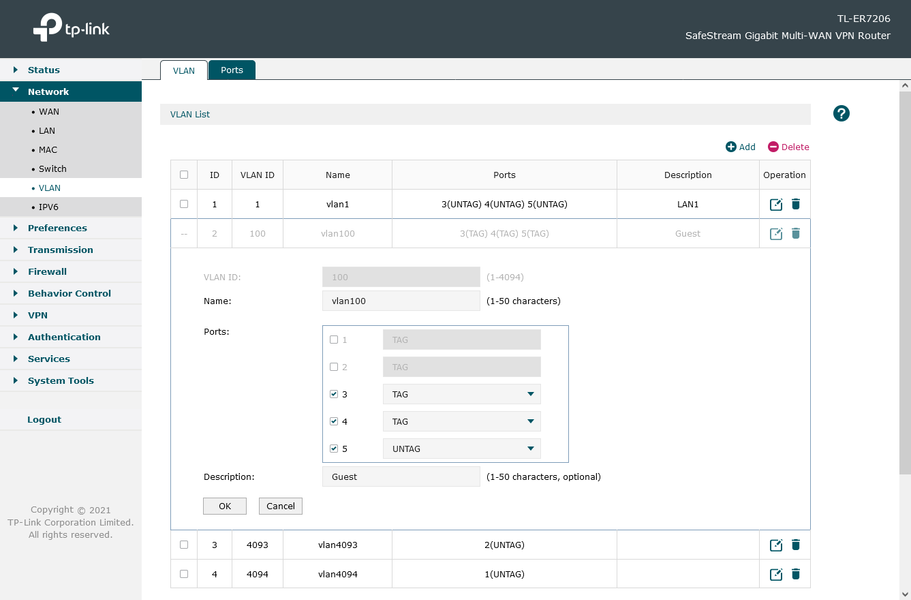

Устройство поддерживает настройку VLAN с возможностью выбора типа участия в сегменте каждого физического порта.

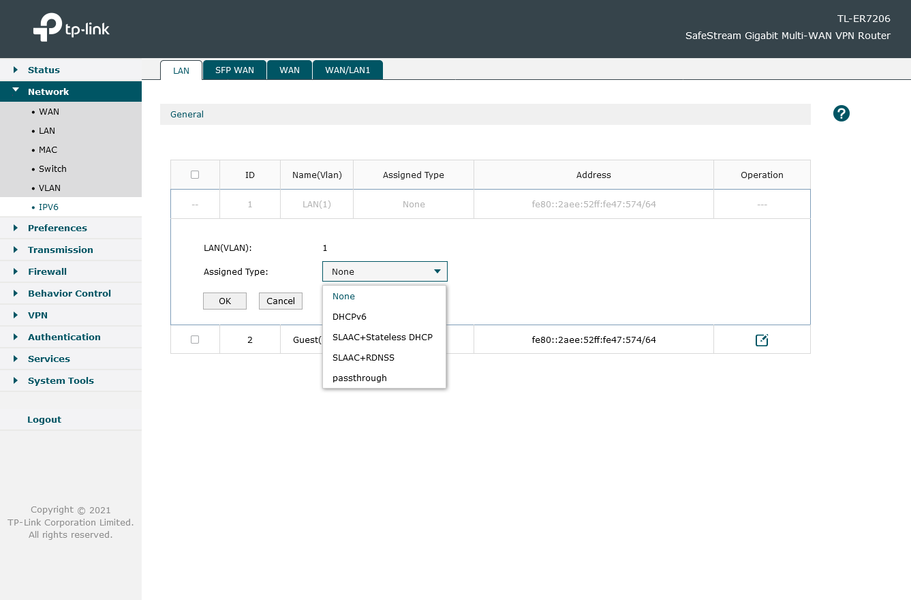

Есть здесь и поддержка протокола IPv6, что может быть все-таки когда-нибудь и пригодится на практике.

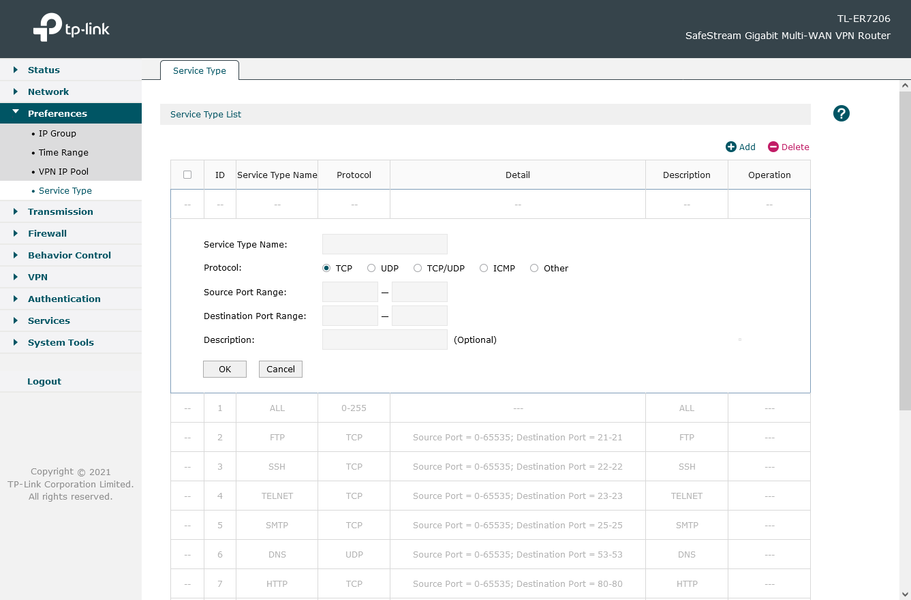

Для удобства настройки, в рассматриваемой модели используется знакомый подход с применением объектов. Их можно настроить в разделе меню Preferences. В частности, здесь есть страницы для IP-адресов и групп из них, расписаний (с точностью до часа на каждый день недели независимо), пулы IP-адресов для клиентов VPN, сервисы (по протоколу и портам). Далее эти объекты можно будет использовать в других настройках (например, в следующем разделе) что упрощает управление сложными конфигурациями.

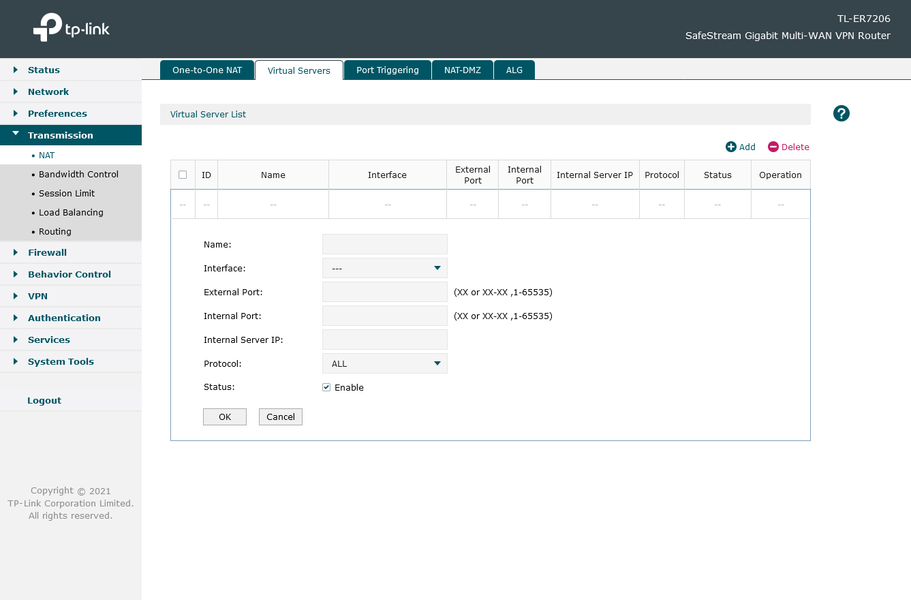

На первой странице раздела Transmission (NAT) собраны функции по обеспечению внешнего доступа к сервисам локальной сети, включая One-to-One NAT, виртуальные сервера (проброс портов), NAT-DMZ. Устройство также поддерживает UPnP, который включается в разделе Services.

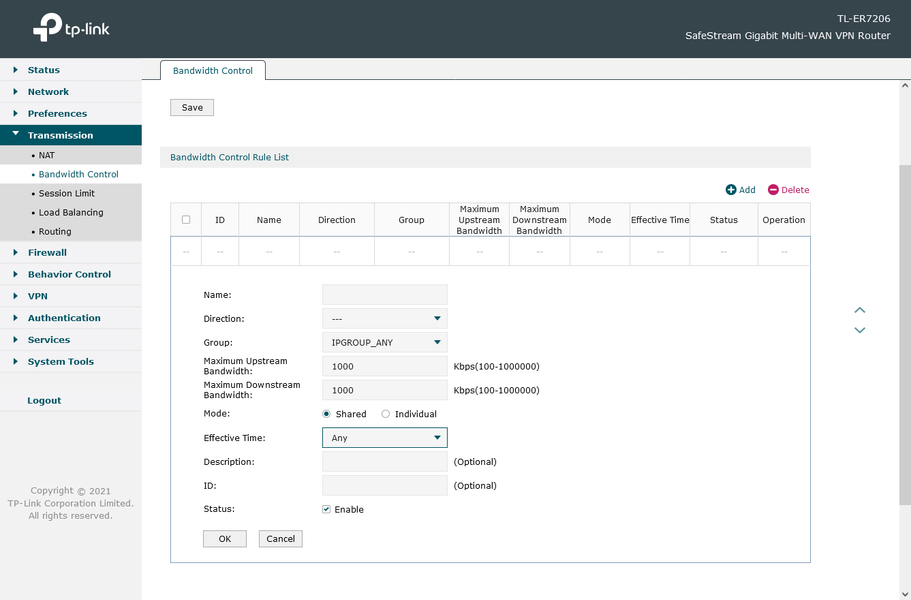

Вторая страница отвечает за управление сервисом контроля полосы пропускания. Здесь можно настроить правила (ограничения) для групп адресов и указать им расписание работы.

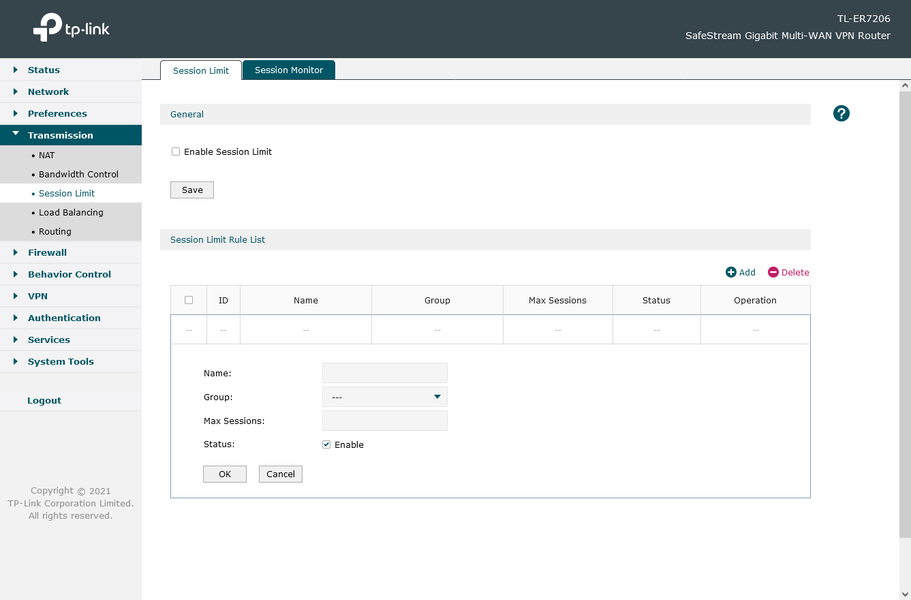

Аналогичным образом можно ограничить число сетевых сессий на группу, правда уже без расписания.

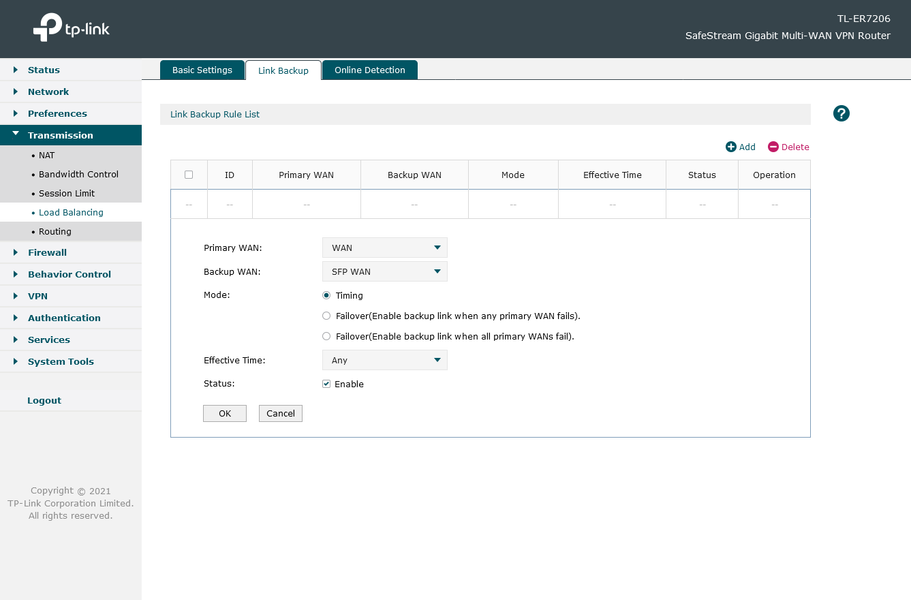

При использовании нескольких подключений к провайдерам, можно активировать режимы балансировки или резервирования подключений. В первом случае предусмотрено распределение трафика согласно указанным в опциях WAN скоростям. Для определения состояния линка в режиме резервирования есть автоматический режим (DNS запрос на адрес сервера имен порта WAN) или настройка с использованием запросов ping или DNS на указанный адрес.

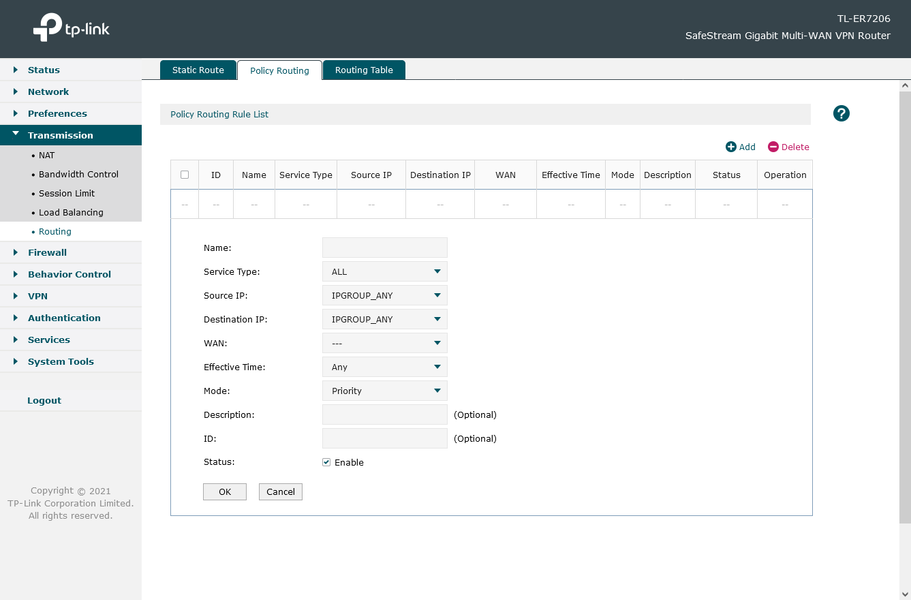

Решение поддерживает также такую технологию, как Policy Routing (в дополнение к классической маршрутизации). То есть администратор может управлять маршрутизацией на основании правил, в которых участвуют сервис, источник, цель, порт и расписание.

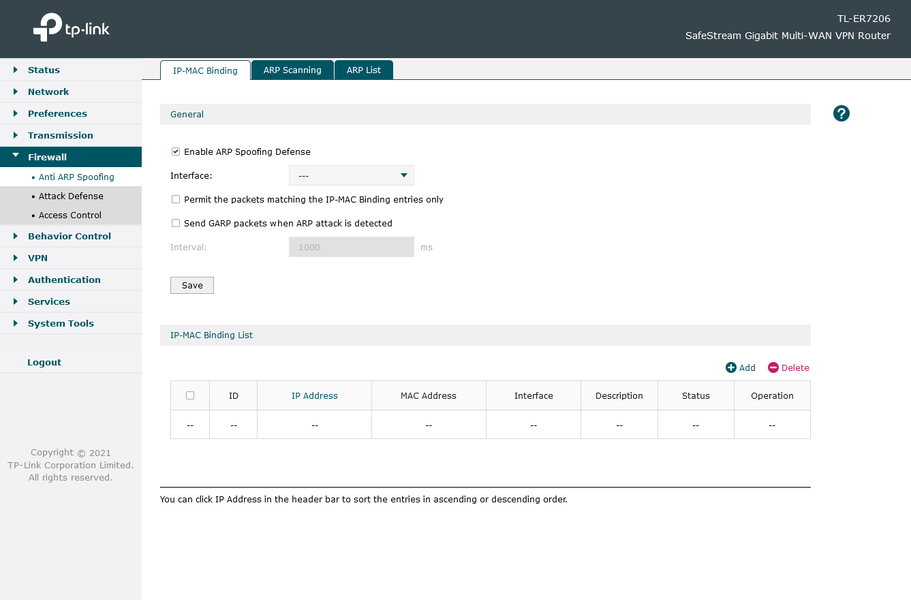

На странице Anti ARP Spoofing раздела Firewall можно настроить функции защиты от подмены MAC, включая просмотр текущих записей в таблице и сканирование группы IP-адресов для определения MAC активных устройств.

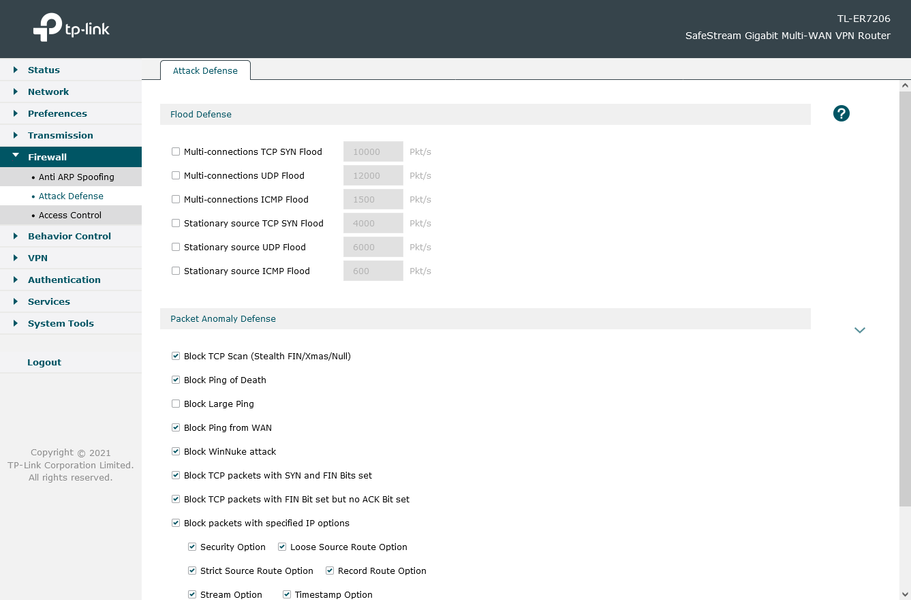

Вторая страница поможет защититься от атак типа «флуд» путем установки лимитов на число пакетов в секунду для разных типов трафика. Здесь же есть еще несколько дополнительных опций для защиты от некорректных пакетов, что может частью атаки.

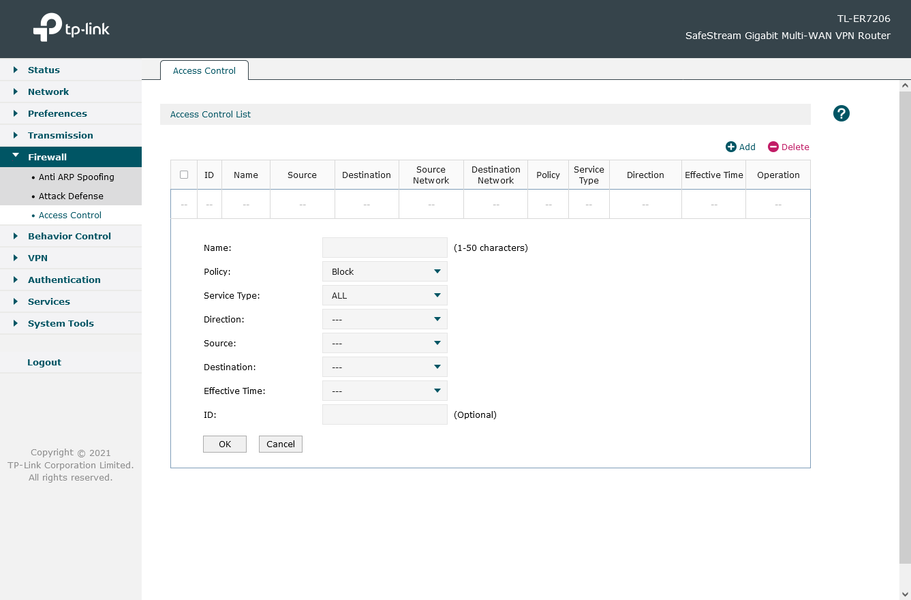

Последняя страница — классический межсетевой экран с настройкой правил обработки трафика. Для установки правил используются направление, адреса получателя и источника, сервис и время работы. Благодаря поддержке объектов, правила имеют более понятный и удобный для настройки формат.

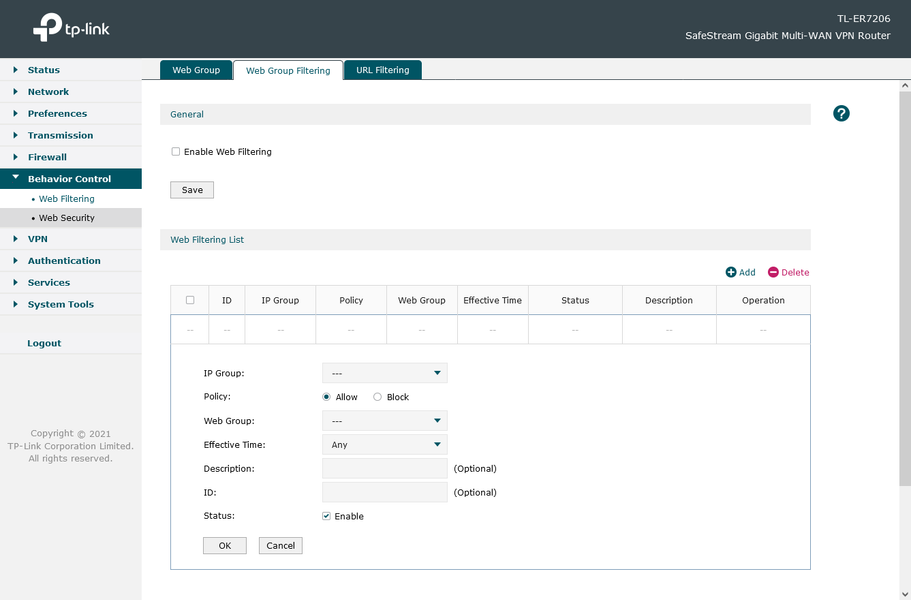

Дополнительные возможности фильтрации трафика реализованы в группе Behavior Control. На первой странице настраиваются проверки для веб-сервисов. Сначала определяется группа имен сайтов (здесь можно импортировать готовые списки), потом она назначается для группы IP-адресов. Опционально здесь можно учитывать и расписание. На третьей вкладке дополнительно можно настроить фильтры по ключевым словам в ссылках или содержимом страниц.

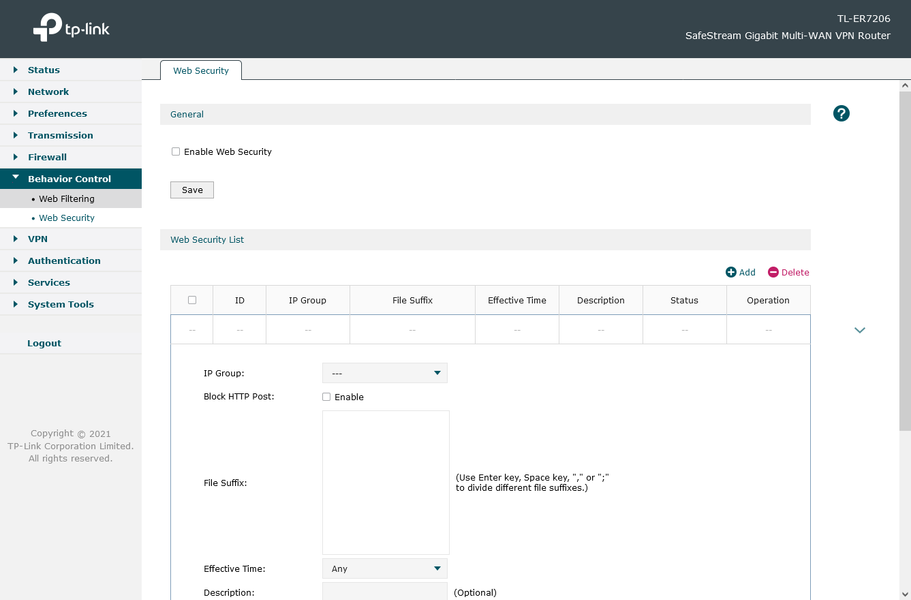

На странице Web Security можно настроить блокировку запросов HTTP POST для определенных групп адресов клиентов локальной сети и заданных сайтов. Поддерживается и работа правил по расписанию.

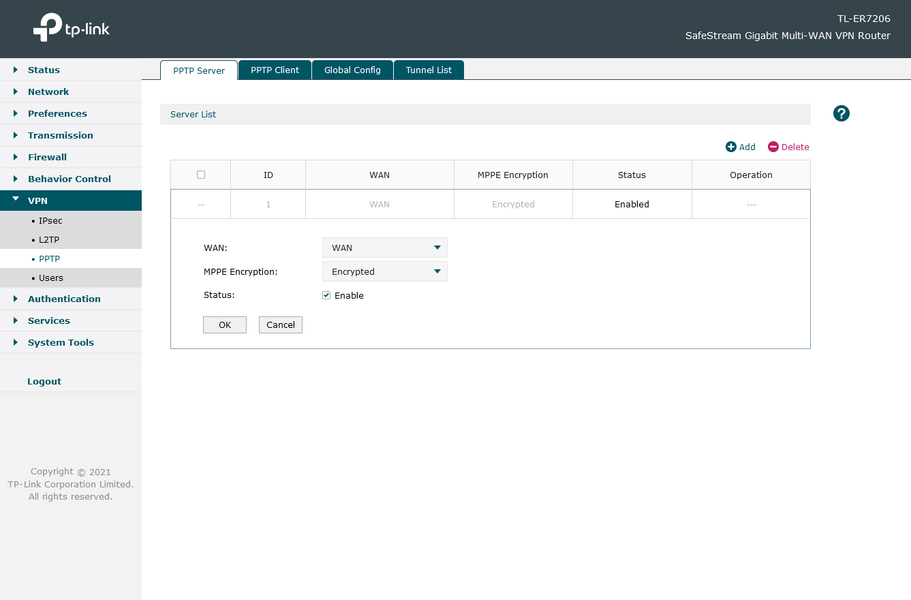

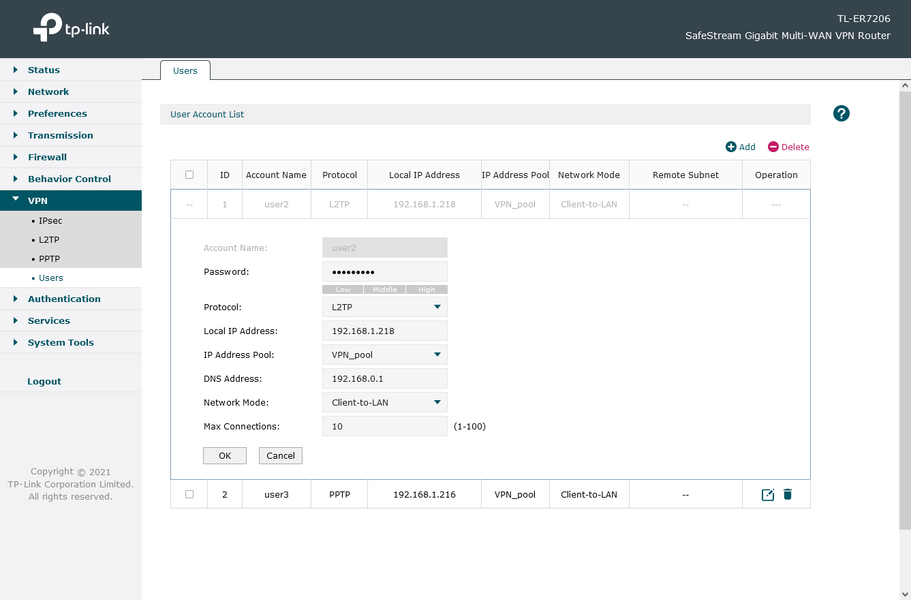

В маршрутизаторе реализована поддержка нескольких VPN-протоколов. В частности, это устаревший PPTP и актуальный L2TP/IPSec (только c PSK). Устройство может выступать как в роли сервера, так и клиента для подключения к удаленным сетям.

После включения сервера на требуемом интерфейсе WAN нужно создать аккаунты пользователей, добавить пул IP-адресов и связать все вместе на соответствующей странице.

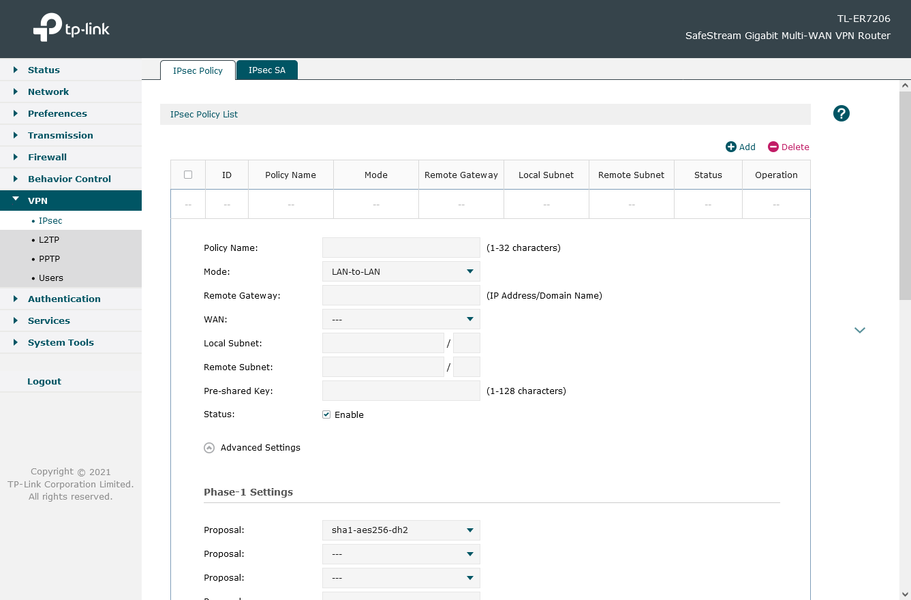

Более современным и надежным является протокол IPSec. В данном случае вы можете гибко настраивать параметры соединения, включая выбор протоколов шифрования и так далее.

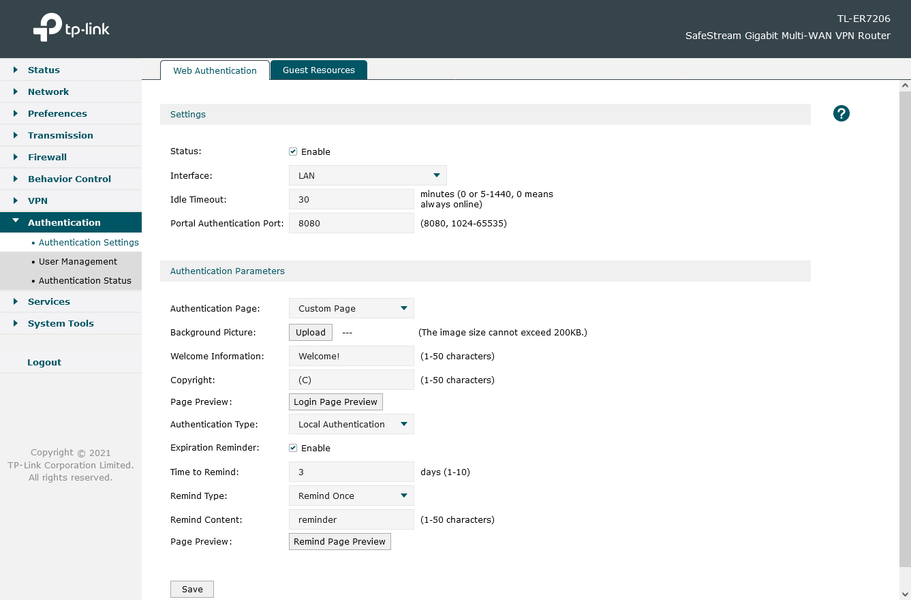

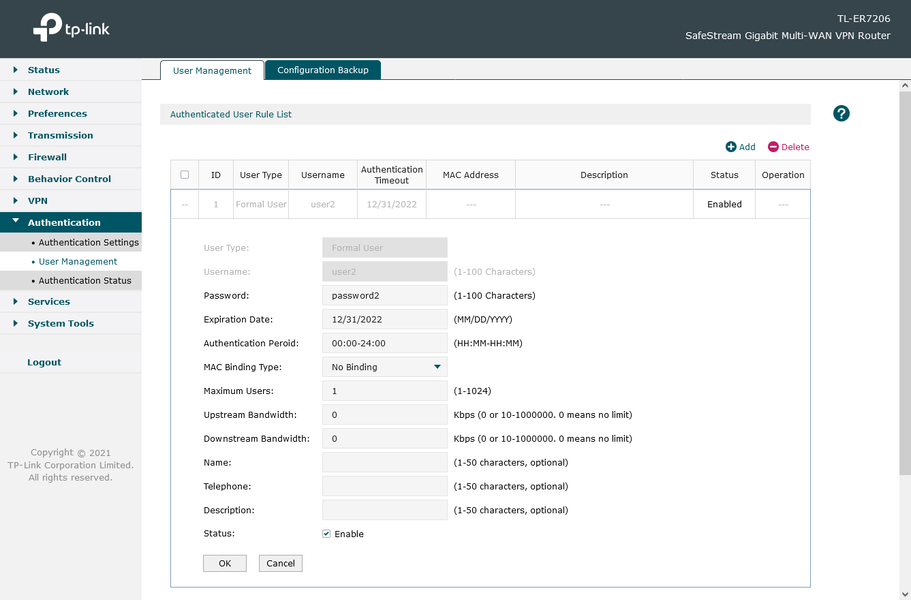

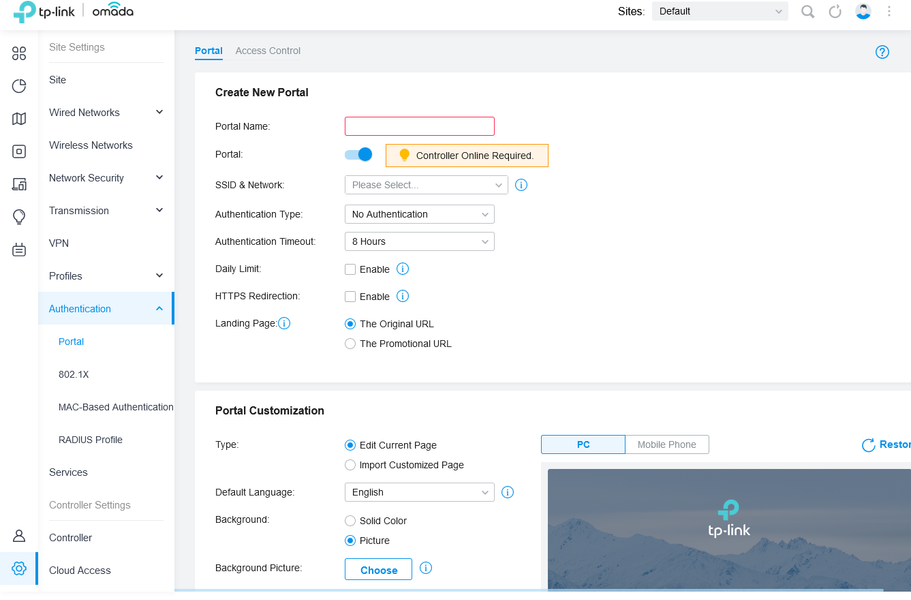

Решение может аутентифицировать пользователей через веб-портал для разрешения им доступа в сеть. Кроме локального списка, можно проверять данные пользователя через внешний сервер RADIUS.

При этом для каждого аккаунта можно указать таймаут, привязку к MAC-адресу рабочей станции, ограничения на скорости скачивания и загрузки. Есть возможность экспорта и импорта списка пользователей в обычном текстовом формате.

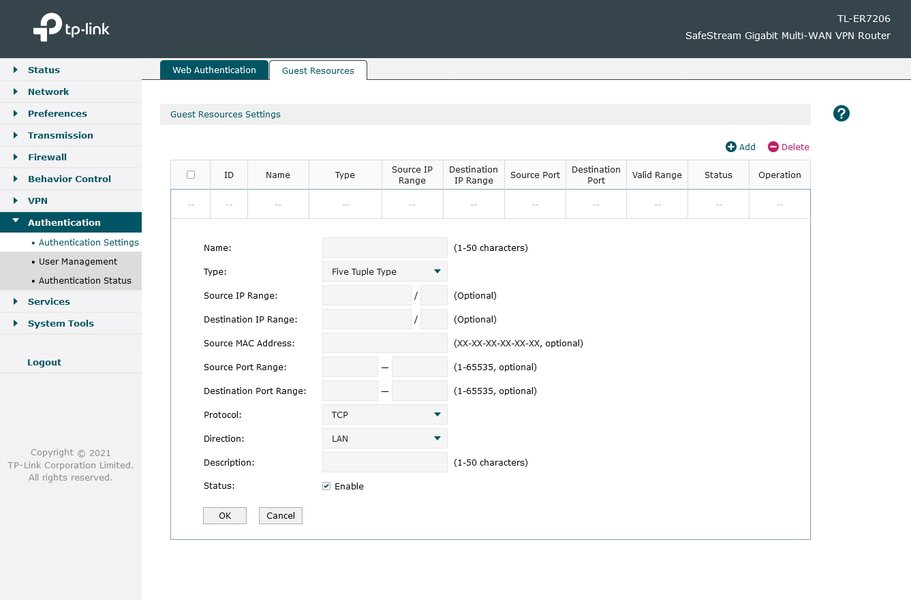

Отдельно можно предоставлять свободный доступ к определенным ресурсам (выбираются по имени хоста или по IP-адресам и портам) в гостевом режиме.

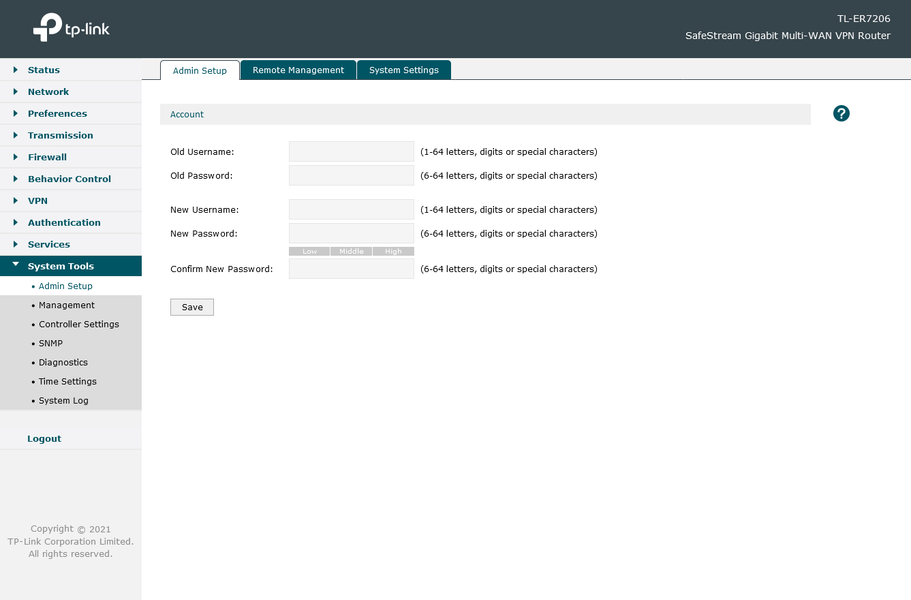

В последней группе настроек мы видим привычные системные параметры — имя и пароль администратора, ограничения на адреса для доступа к веб-интерфейсу вне локального сегмента сети, выбор номеров портов и таймаута отключения при бездействии.

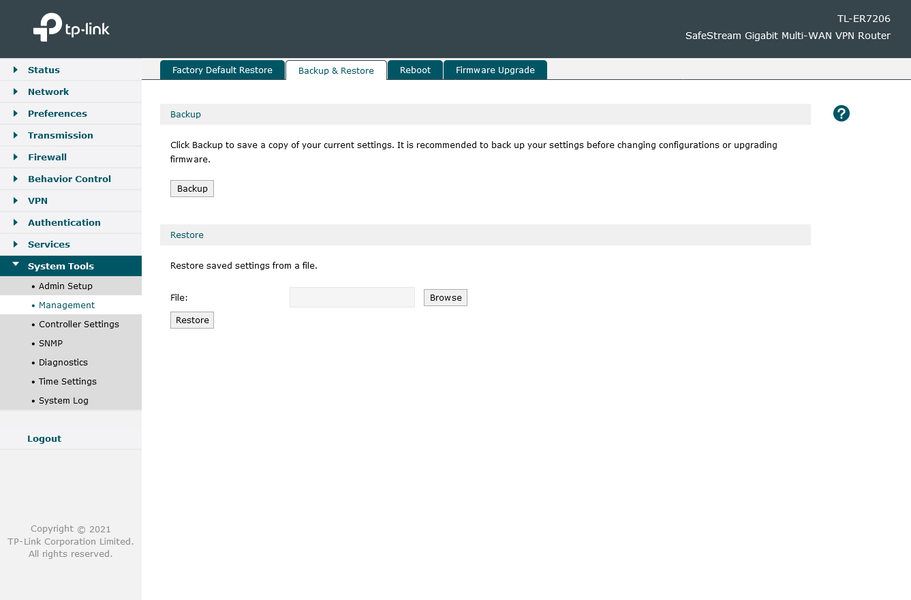

Далее идут резервное копирование/восстановление/сброс конфигурации, перезагрузка и обновление встроенного программного обеспечения из файла. Также в этой группе находятся настройки подключения к облачному контроллеру для централизованного управления группой устройств, настройка протокола мониторинга SNMP, установка встроенных часов (есть автоматическая синхронизация через интернет), утилиты сетевой диагностики, системный журнал. Последний, кроме локального просмотра, может быть отправлен на сервер syslog.

В целом, особых сложностей при настройке оборудования мы не встретили. Хотя, конечно, для определенных сценариев (например, объединении сетей по IPSec или использовании Policy Routing) вам потребуется соответствующий опыт.

Работа с контроллером Omada

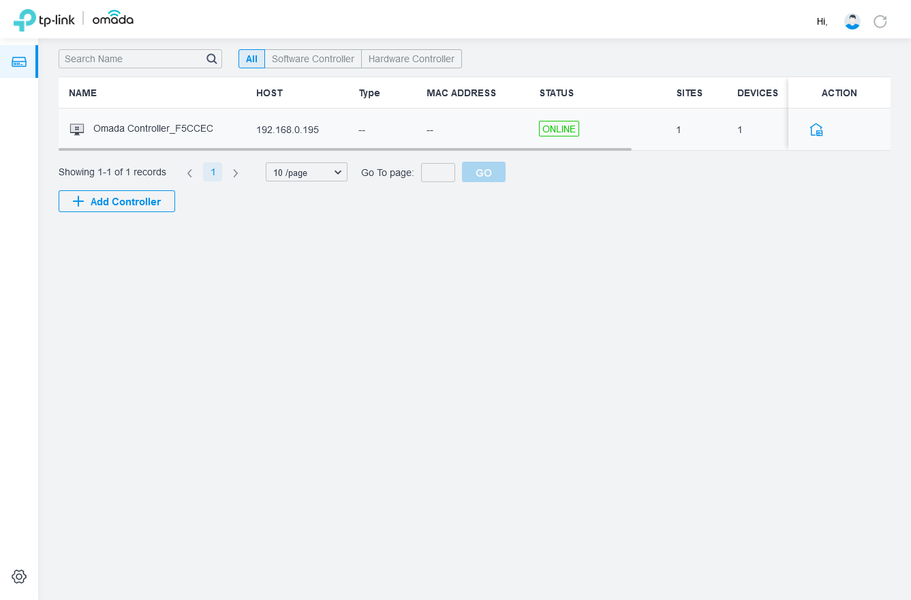

Если речь идет об организациях со сложной сетевой структурой (например, несколько офисов, много коммутаторов и точек доступа), есть смысл посмотреть в сторону централизованной системы управления TP-Link Omada. Для ее использования нужно скачать и установить программный контроллер, работающий под Windows или Linux, на физический компьютер или виртуальную машину в локальной сети. Отметим, что само программное обеспечение контроллера предоставляется бесплатно, а для его работы требуется Java.

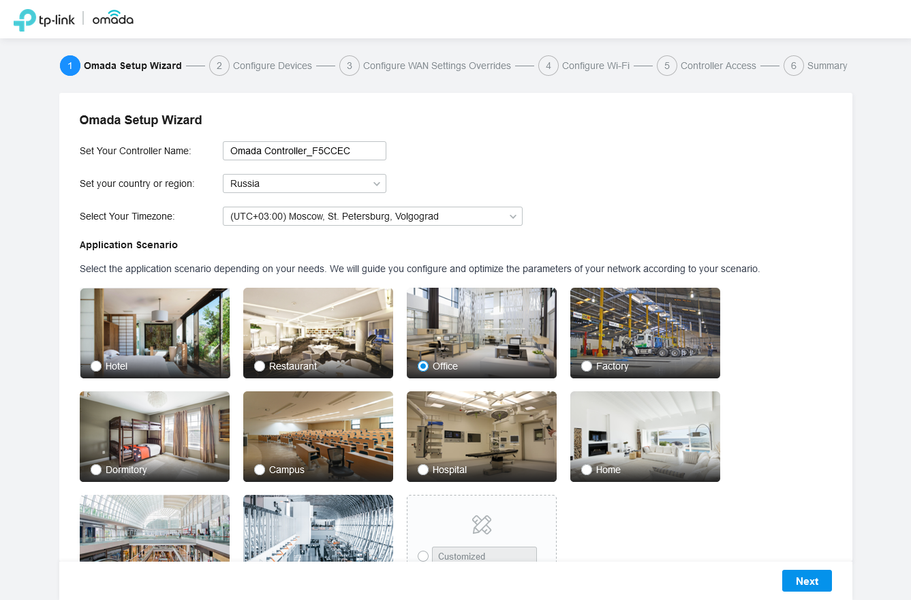

При первом запуске проводится инициализация баз и пользователю предлагается пройти мастер настройки.

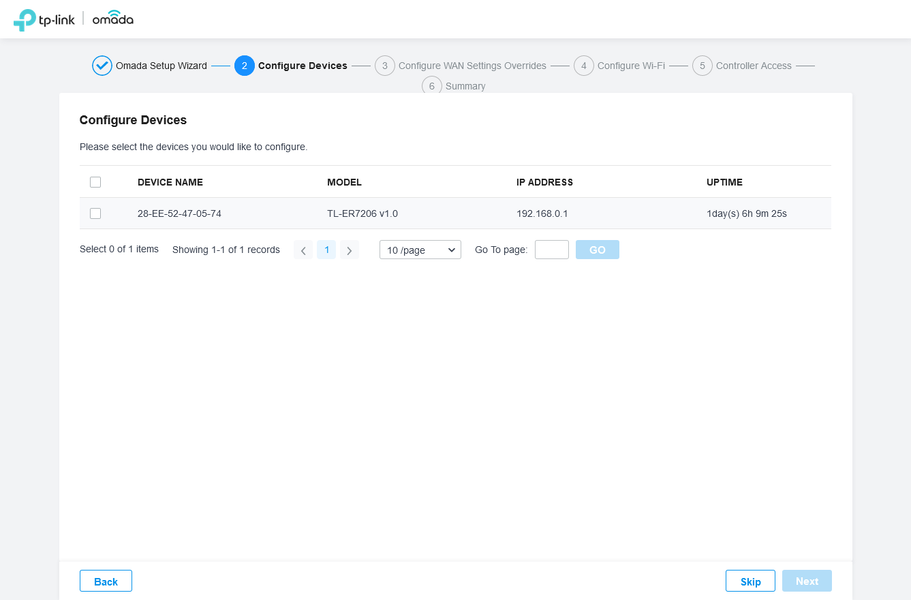

В случае, если контроллер находится в локальной сети маршрутизатора, то он его автоматически обнаружит и предложит подключиться.

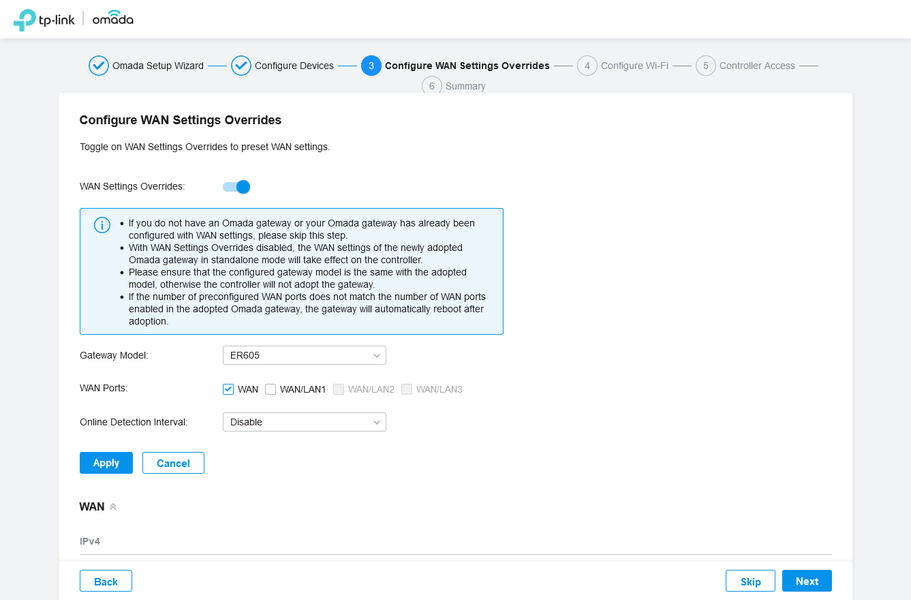

Обратите внимание, что если ранее шлюз настраивался через веб-интерфейс, то контроллер может переписать настройки подключения к провайдеру.

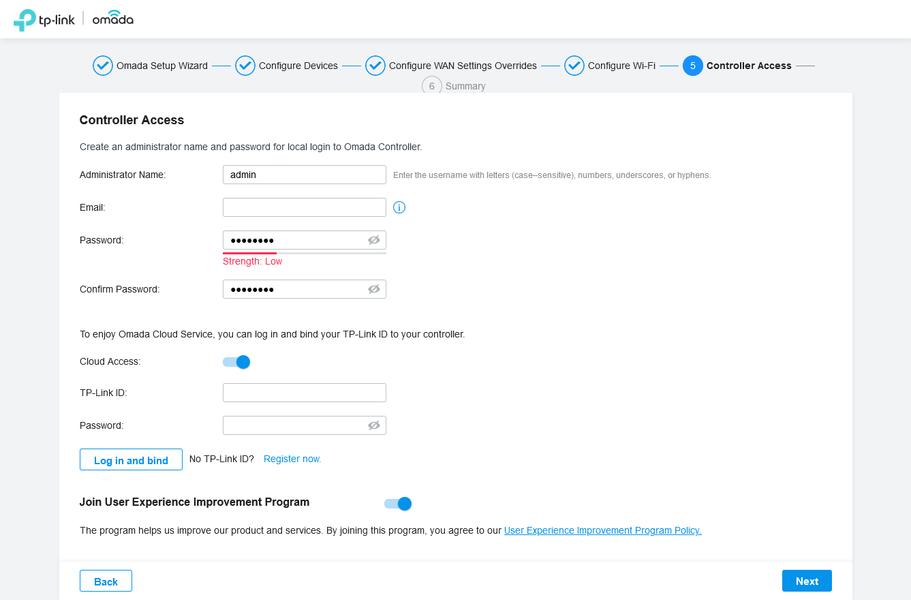

Здесь же можно подключить ваш новый контроллер к облачному сервису TP-Link (потребуется TP-Link ID). Это позволит иметь доступ к контроллеру из любой точки интернета через браузер или мобильное приложение.

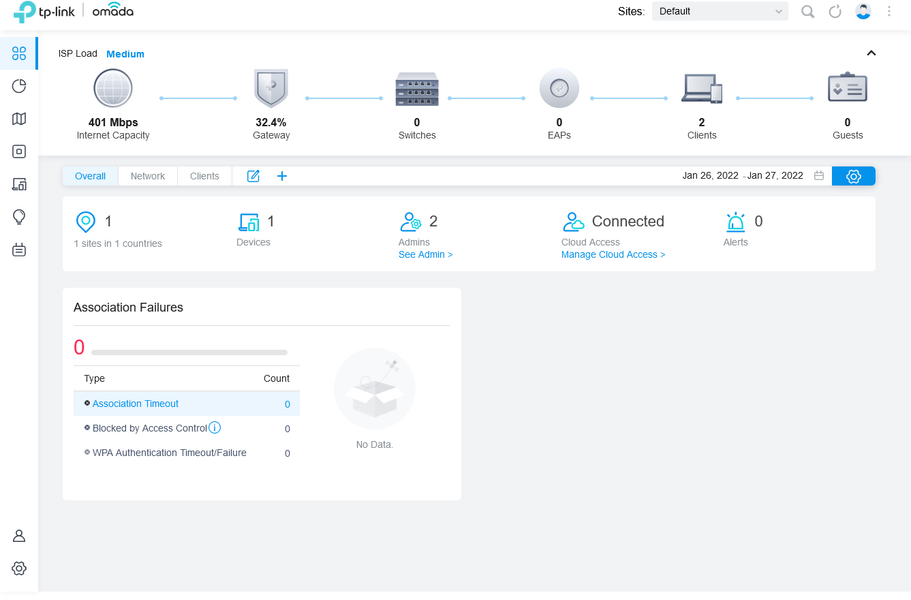

В этом режиме администратор видит все свои контроллеры и при выборе одного из них попадает в «родной» веб-интерфейс, где может осуществлять все операции мониторинга и настройки.

Сам интерфейс на наш взгляд, немного запутанный. Но здесь надо понимать, что это связано с тем, что его возможности существенно шире, чем управление одним маршрутизатором. Здесь можно завести сразу несколько «сайтов», в каждом могут быть также коммутаторы и точки доступа. Все это можно разместить на карте помещения, что особенно полезно для точек доступа. При этом есть возможность управления аккаунтами (локальными и облачными), у которых будет доступ к настройкам системы.

Непосредственно управление сетью осуществляется при выборе шестеренки в левом нижнем углу. В целом мы видим здесь аналогичные описанным выше настройки (в частности группы Transmission, Profiles и другие), но с учетом настройки коммутаторов и точек доступа.

Благодаря работе через контроллер, появляются некоторые новые функции, например аутентификация пользователей через Facebook или Hotspot, VPN-сервер с протоколом OpenVPN и другие.

Если вы установили контроллер и добавили его к облачному сервису, то для некоторых операций можно будет использовать фирменное мобильное приложение TP-Link Omada. После входа в аккаунт, выбираете контроллер и получаете доступ к его состоянию, статистике и некоторым настройкам. Для оперативного контроля за работой сети это достаточно удобный инструмент.

Тестирование

Тестирование проводилось с прошивкой версии 1.1.1 Build 20210723 Rev.64359.

На примере данной модели мы решили проверить другой инструмент для измерения производительности сети — популярный пакет iperf3. Для первой части — маршрутизации трафика между сегментами LAN и WAN — использовались три машины под управлением Linux (Debian 10) — сервер доступа с поддержкой протоколов PPPoE/PPTP/L2TP и два клиента. Один находился в сегменте локальной сети маршрутизатора, а второй — за сервером доступа. На последнем запускался iperf3 в режиме сервера, а для проведения тестов с одновременной передачей данных в двух направлениях — сразу две копии сервера. На TP-Link TL-ER7206 соответствующим образом настраивался режим порта WAN. Все остальные настройки тестируемого устройства, способные повлиять на скорость, не менялись от значений по умолчанию.

| IPoE | PPPoE | PPTP | L2TP | |

|---|---|---|---|---|

| LAN→WAN (1 поток) | 939 | 931 | 910 | 904 |

| LAN←WAN (1 поток) | 939 | 933 | 906 | 911 |

| LAN↔WAN (2 потока) | 1810 | 1754 | 1509 | 1530 |

| LAN→WAN (8 потоков) | 941 | 936 | 854 | 914 |

| LAN←WAN (8 потоков) | 941 | 935 | 913 | 911 |

| LAN↔WAN (16 потоков) | 1856 | 1837 | 1370 | 1592 |

Как показало тестирование, устройство справляется с высокими скоростями при всех вариантах подключения к провайдеру. Так что его можно рекомендовать для применения на тарифах до гигабита в секунду включительно. Отметим, что, судя по предоставляемой в веб-интерфейсе информации, нагрузка на процессор в режимах PPTP и L2TP достаточно велика и при интенсивном обмене данными веб-интерфейс даже может немного «тормозить». При этом активация таких сервисов как контроль полосы пропускания, ограничение числа сессий и защита от flood-атак почти не оказывают влияния на максимальную скорость маршрутизации (проверялось в режиме IPoE).

Вторая группа тестов — проверка скорости работы серверов VPN между удаленным клиентом и сервером внутри локального сегмента сети маршрутизатора. Начнем с протоколов PPTP и L2TP. Конечно первый уже устарел, а без шифрования его вообще использовать не стоит, но все-таки проверим и этот вариант. В роли клиента выступает рабочая станция с Windows 10, а для подключения применяется встроенный клиент. Тип подключения самого маршрутизатора к интернету — IPoE.

| PPTP | PPTP MPPE | L2TP/IPSec | |

|---|---|---|---|

| клиент→LAN (1 поток) | 318 | 108 | 126 |

| клиент←LAN (1 поток) | 395 | 175 | 183 |

| клиент↔LAN (2 потока) | 417 | 180 | 181 |

| клиент→LAN (8 потоков) | 543 | 149 | 146 |

| клиент←LAN (8 потоков) | 401 | 147 | 195 |

| клиент↔LAN (16 потоков) | 415 | 151 | 205 |

Результаты сложно назвать высокими, для данного класса устройств их можно оценить скорее как средние. Вопрос комфорта удаленного доступа будет определяться числом клиентов, объемом данных, требованиями по скорости и так далее.

При использовании управления через контроллер, доступна настройка сервера удаленного доступа с протоколом OpenVPN. Результаты тестирования этого сценария на следующем графике. Использовалась актуальная версия официального клиента.

| OpenVPN | |

|---|---|

| клиент→LAN (1 поток) | 32 |

| клиент←LAN (1 поток) | 31 |

| клиент↔LAN (2 потока) | 33 |

| клиент→LAN (8 потоков) | 38 |

| клиент←LAN (8 потоков) | 30 |

| клиент↔LAN (16 потоков) | 37 |

Со скоростями до 40 Мбит/с выглядит все достаточно грустно. Так что на наш взгляд, маловероятно, что этот режим будет востребован на практике.

Последний тест — проверка производительности с «чистым» IPSec. Для данного сценария мы использовали клиент TheGreenBow и выбрали в настройках AES128. Не секрет, что обеспечить высокую скорость работы в данном случае можно только с использованием помощи аппаратных блоков шифрования платформы.

| IPSec | |

|---|---|

| клиент→LAN (1 поток) | 224 |

| клиент←LAN (1 поток) | 146 |

| клиент↔LAN (2 потока) | 163 |

| клиент→LAN (8 потоков) | 232 |

| клиент←LAN (8 потоков) | 155 |

| клиент↔LAN (16 потоков) | 167 |

Средний результат составляет 180 Мбит/с, что достаточно хорошо для данного сегмента. Хотя конечно и в этом случае загрузка процессорных ядер была на очень высоком уровне (одно 100%, второе около 50%). Кроме того, надо отметить, что настройки/возможности реализации данного протокола не очень гибкие по современным меркам. В частности, здесь есть только вариант с ключом для первой фазы, максимально sha1-aes256-dh5 для нее же и esp-aes256-dh5 для второй фазы.

Заключение

В данном материале рассматривалось специализированное решение для коммерческого сегмента, способное решать характерные для него задачи. Маршрутизатор имеет металлический корпус и пассивное охлаждение, что положительно сказывается на сроке службы и надежности. С точки зрения аппаратных характеристик отметим наличие порта SFP и возможности выбирать режим работы у двух из пяти портов для медного кабеля.

В дополнение к локальному управлению через браузер, предусмотрена интеграция с системой Omada SDN, что повышает удобство удаленного контроля и гибкость работы с крупными и/или географически распределенными сетями. Отметим также наличие фирменного мобильного приложения.

Встроенное программное обеспечение поддерживает такие востребованные в данном сегменте функции, как мульти-WAN, VLAN, управление полосой пропускания, Policy Routing, VPN (в том числе с IPSec), межсетевой экран с защитой от DDoS-атак некоторых типов и фильтр контента. При этом в целом можно сказать, что настройка и использование данных возможностей не требуют глубоких знаний от администратора, но, конечно, опыт в сетевых технологиях должен быть.

По производительности маршрутизации вопросов к устройству нет. Для серверов VPN, кроме протокола OpenVPN, результаты тоже неплохие. Однако при выборе оборудования не стоит забывать, что возможности любого готового решения ограничены, и нужно правильно выбирать его под свои требования к масштабированию, включая число клиентов локальной сети, число удаленных подключений, активные сервисы и так далее.

В заключение предлагаем посмотреть наш видеообзор VPN‑маршрутизатора TP-Link TL-ER7206:

Наш видеообзор VPN‑маршрутизатора TP-Link TL-ER7206 можно также посмотреть на iXBT.video