Исследователи из Чешского технического университета в Праге разработали новый генератор вредоносных файлов, предназначенных для обхода систем обнаружения на базе машинного обучения (adversarial-атаки). Генератор ориентирован на Linux ELF-файлы. Работа, по словам авторов, выявляет серьёзный пробел в современных системах безопасности, основанных на машинном обучении.

Согласно результатам исследования, разработанный метод достигает 67,74% успешного обхода ML-детекторов вредоносного ПО при сохранении полной работоспособности исходного кода.

Adversarial-атаки активно изучались для Windows PE-файлов, однако Linux ELF-бинарники остаются значительно менее исследованной областью. Это создаёт потенциальный риск, учитывая, что Linux широко используется в облачной инфраструктуре, IoT-устройствах и высокопроизводительных вычислениях.

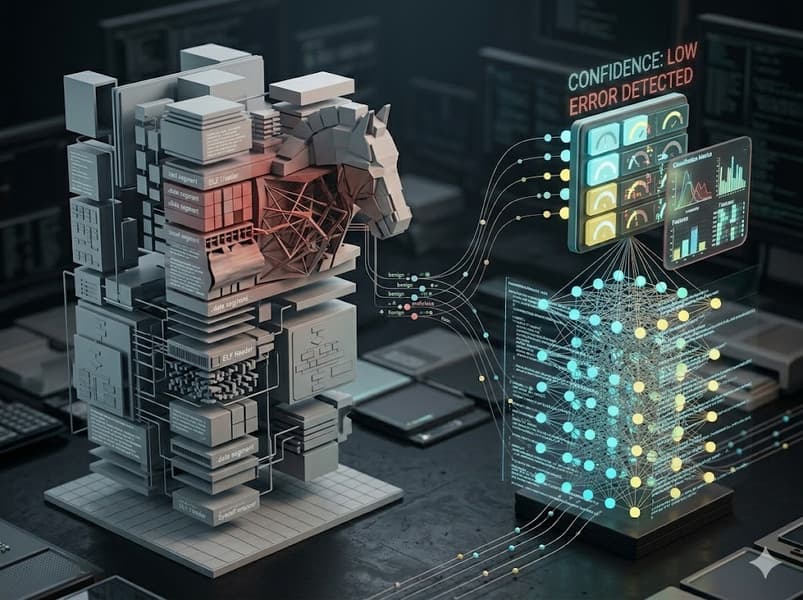

Разработанный генератор основан на генетическом алгоритме и использует 12 типов модификаций, применяемых к 7 различным источникам данных. Такой подход позволяет создавать разнообразные прецеденты, направленные на максимальное ухудшение работы детекторов.

В качестве целевой модели использовалась MalConv — нейросеть, широко применяемая в системах обнаружения вредоносного ПО. Основной принцип атаки заключается в сохранении семантики исходного файла: структура файла изменяется так, чтобы не влиять на его исполнение, но при этом вводить модель в заблуждение.

Ключевым методом оказалась вставка строк, характерных для легитимных файлов, непосредственно в тело вредоносного файла. Исследователи показали, что MalConv чувствительна к таким строкам независимо от их расположения внутри файла — в начале, середине или конце.

Это означает, что для манипуляции результатом классификации атакующему не требуется точное знание внутренней структуры исходника.

Помимо стандартной метрики evasion rate, исследователи ввели дополнительные показатели — Extended Evasion Rate (EER) и метрику сдвига уверенности модели. Они позволяют более точно оценивать степень деградации уверенности детектора. В среднем генератор снижал уверенность MalConv в классификации как вредоносного ПО на −0,50, что указывает на существенное смещение модели в сторону ошибочных решений.

Авторы отмечают, что работа вписывается в растущую «гонку вооружений» между разработчиками вредоносного ПО и ML-системами защиты. Ранее похожие методы для ELF-бинарников, например ADVeRL-ELF, достигали 59,5% успешности обхода на ARM-архитектурах IoT-устройств.

Новый подход, по оценке исследователей, повышает этот порог и демонстрирует, что Linux-окружения — включая контейнеры и облачные сервисы — становятся всё более уязвимыми для adversarial-атак.

Авторы подчёркивают, что системы защиты, полагающиеся исключительно на ML-детекторы, недостаточны. Для снижения риска обхода рекомендуется комбинировать поведенческий анализ и обучение моделей на модифицированных adversarial-примерах.