Итоги года и прогнозы от «Лаборатории Касперского»

Ежегодную пресс-конференцию «Лаборатории Касперского», на которой эксперты компании подводят основные итоги прошлого года в области борьбы с вредоносными программами, спамом и утечками конфиденциальной информации, а также обнародуют прогнозы на ближайшее время, мы посещаем уже четвертый раз подряд. В этом году традиционное название «Вирусные итоги» было изменено на «Компьютерный андеграунд», но на сути мероприятия это никоим образом не отразилось — вниманию аудитории были предложены три привычные доклада: по вирусным итогам, спаму и внутренним ИТ-угрозам.

Вирусные итоги 2007 года и прогнозы на 2008 год

С вирусными итогами и прогнозами, как и в прошлом году, познакомил Александр Гостев, ведущий вирусный аналитик «Лаборатории Касперского».

Для простоты и наглядности он привел слайды с прогнозами из прошлогодней презентации, где красным шрифтом были выделены несбывшиеся. Главное «разочарование» года — Microsoft Vista и связанные с ней уязвимости.

Этот список вполне можно считать и перечислением основных итогов 2007 года, дополнив его неожиданным для аналитиков «Лаборатории Касперского» резким увеличением количества угроз для пользователей онлайн-игр и вредоносных программ, функционал которых помимо прочего включает еще и заражение файлов (возвращение к классическим вирусным технологиям).

Переходя к количественным показателям, Александр Гостев сказал, что общее число угроз увеличилось за год более чем вдвое (рост по сравнению с 2006 годом):

- TrojWare — различные троянские программы без возможности самостоятельного размножения: 119,73%;

- VirWare — саморазмножающиеся вредоносные программы (вирусы и черви): 97,64%;

- Other Malware — программное обеспечение, используемое злоумышленниками при создании вредоносных программ и организации атак: 27,20%;

- AdWare — рекламное программное обеспечение: 456,79%;

- Общий рост: 125,23%;

- В целом за 2007 год было обнаружено 220172 новых вредоносных программ.

Это внушает аналитикам серьезные опасения — предпосылок к изменению ситуации нет, а, следовательно, в текущем году можно ждать очередного удвоения количества угроз.

Соотношение распространенности типов вредоносных программ осталось прежним. Выделяется только выросшее на 97,64% число обнаруженных программ класса VirWare, что можно связать с ренессансом классических файловых вирусов. Высокая доля троянских программ по-прежнему объясняется относительной простотой создания и широкими возможностями в области кражи данных, создания ботнетов и организации спам-рассылок.

Что касается эпидемий 2007 года, то, как отметил докладчик, почти все они были кратковременными и затрагивали не весь мировой интернет, а только отдельные регионы и страны. Такой принцип организации масштабных атак уже стал стандартом де-факто.

В числе новых вредоносных программ особого внимания удостоился Storm Worm (штормовой червь, Zhelatin по классификации «Лаборатории Касперского»), впервые появившийся в январе 2007 года. За год Zhelatin заставил изрядно понервничать антивирусных экспертов, продемонстрировав очень широкий спектр разнообразных поведений, методов взаимодействия между своими компонентами, путей распространения и используемых приемов социальной инженерии.

Как сказал Александр Гостев, в Zhelatin были реализованы практически все достижения вирусописательской мысли последних лет, многие из которых пребывали ранее исключительно в виде концептуальных идей. Для распространения червь использовал все существующие возможности — как традиционные (электронная почта, системы мгновенного обмена сообщениями), так и сервисы эпохи Web 2.0 (распространение через социальные сети — блоги, форумы, RSS). Кроме того, авторы червя использовали растущий интерес пользователей к видеосервисам и распространяли Zhelatin под видом видеофайлов. При этом основной направленность функционала Storm Worm являлось создание сетей для последующей организации спам-рассылок и проведения DoS-атак, которые, кстати, стали одной из ключевых тем информационной безопасности всего 2007 года.

Интересно, что если четыре года назад DoS-атаки были в почете у хакеров-вымогателей или хулиганов, то теперь они стали использоваться как средство политической и конкурентной борьбы. DoS-атаки превратились в такой же товар, как спам-рассылки или создание на заказ вредоносных программ.

Еще одна интересная тенденция — бурный рост количества вредоносных программ, ориентированных на онлайн-игры. В 2007 году доля «игровых» троянцев в общей массе новых троянских программ, ворующих конфиденциальную информацию (Trojan-PSW), составила 69,8%. Можно констатировать, что пароли от онлайн-игр злоумышленников интересуют больше, чем пароли от электронной почты, интернет-пейджера или онлайн-банкинга.

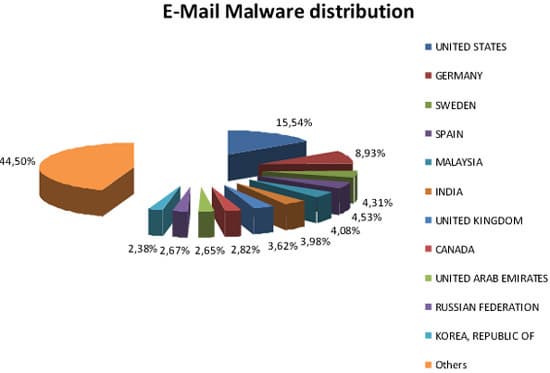

Впервые в рамках итоговой вирусной пресс-конференции был озвучен хит-парад стран, с компьютеров пользователей которых начинается рассылка вредоносов. Судя по представленной Александром диаграмме, отражающей процентное соотношение вредоносных файлов по регионам, где зарегистрированы серверы, с которых отправлена зараженная почта, в пятерку лидеров вошли США, Германия, Швеция, Испания и Малайзия.

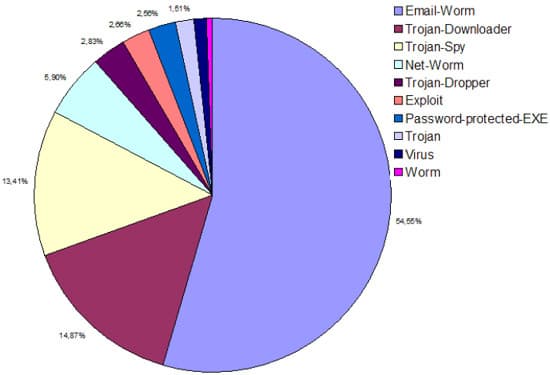

Более половины всех вредоносных программ, рассылаемых по электронной почте, относятся к почтовым червям (55%), по распространенности причем лидирует «ветеран» Email-Worm.Win32.Netsky. На втором месте в списке наиболее распространенных во вредоносном почтовом трафике поведений находится Trojan-Downloader (15%), а на третьем — Trojan-Spy (13%).

Общие прогнозы развития ситуации как всегда были неутешительными.

В первую очередь Александр Гостев отметил, что новая модель функционирования вредоносных программ, оформившаяся в конце 2006 года в виде червя Warezov и показавшая в 2007 году свою жизнестойкость и эффективность в виде «Штормового Червя» (Zhelatin), станет не только стандартом де-факто для массы новых вредоносных проектов, но и получит свое дальнейшее развитие.

По аналогии с Web 2.0 в «Лаборатории Касперского» классифицируют новое поколение вредоносных программ как Malware 2.0. Среди его основных черт:

- отсутствие единого центра управления сетью зараженных компьютеров;

- методы активного противодействия попыткам стороннего исследования и перехвата управления;

- одновременно массовость и кратковременность рассылок вредоносного кода;

- грамотное применение средств социальной инженерии;

- использование разных способов распространения и постепенный отказ от наиболее заметных из них (электронная почта);

- различные модули для осуществления разных функций (а не «все-в-одном»).

Аналитики компании прогнозируют также продолжение возвращения файловых вирусов. Ожидается, что по-прежнему первенство в их создании будет принадлежать китайским злоумышленникам, и нацелены они будут на пользователей онлайн-игр. Не исключен и всплеск инцидентов с зараженными дистибутивами игр и программ, размещенных на популярных сайтах и в файлообменных сетях.

Все чаще злоумышленники будут прибегать к технологиям сокрытия присутствия вредоноса в системе (руткиты) и так называемым буткитам, т.е. к заражению загрузочного сектора диска.

Набирающие популярность социальные сети могут столкнуться с фишингом и XSSPHPSQL-атаками, которые базируются на ошибках и уязвимостях самих Web 2.0-сервисов и могут затронуть даже весьма грамотных пользователей.

Что касается мобильных устройств, то в «Лаборатории Касперского» считают, что угрозы будут распределяться между примитивными троянскими программами, аналогичными представителям семейства Skuller для Symbian и «первому троянцу» для iPhone, и различными уязвимостями в операционных системах и приложениях для смартфонов. Возникновение некоей глобальной эпидемии мобильного червя пока представляется специалистам маловероятным, хотя технические предпосылки для этого уже существуют.

Спам

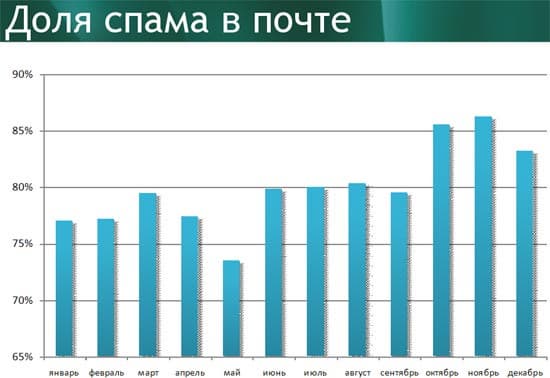

С докладом об основных тенденциях в спам-индустрии выступила Дарья Гудкова, ведущий спам-аналитик «Лаборатории Касперского». Она сообщила, что за год количество спама несколько увеличилось: в среднем доля спама в электронной почте в 2007 году составляла 80%.

В списке стран-источников спама по-прежнему лидируют США и Россия. Третью позицию в рейтинге стран-спамеров заняла Польша, сместив Китай, который, кстати, по итогам 2007 года занял лишь девятое место. Страны Латинской Америки превалируют во второй десятке.

Основными темами в спам-рассылках по-прежнему остаются медикаменты, товары и услуги для здоровья, образование, компьютеры и интернет.

В России, стоит отметить, в прошлом году был также заметен «политический» спам, связанный с выборами в Государственную Думу РФ. Конечно, доля его не столь велика, чтобы как-то повлиять на итоговые результаты, но он был весьма интересным и разнообразным по содержанию: политические партии знакомили пользователей со своими программами, призывали принять участие в голосовании, информировали о конфликтах местного значения со своим участием и тп.

Изучая разнообразные примеры политических спам-писем Рунета, аналитики выявили ряд особенностей:

- При осуществлении «политических» рассылок спамеры практически не использовали трюки, что говорит о том, что заказчики не считают свои письма спамом. В частности, представители ЛДПР подтвердили факт рассылки, но подчеркнули: рассылались «информационные письма, с помощью которых мы информируем своих избирателей о нашей партийной программе».

- В отличие от обычных спам-писем с небольшим объемом текста, политические сообщения чаще всего среднего или большого размера.

- Помимо традиционного способа проведения рассылок с помощью ботнетов, при рассылке политического спама использовался так называемый «цепочечный» метод, при котором в сообщении содержится просьба разослать его своим знакомым.

Говоря о технологической составляющей, Дарья обратила внимание на снижение доли графического спама, которое произошло в результате того, что спамеры начали широко практиковать рассылку спама в виде приложений к письму в неожиданном для пользователя формате — MP3, PDF, ZIP, RAR и т.п.

Все изощреннее с каждым годом становятся мошеннические письма от имени почтовых служб, электронных платежных систем и др. По словам Дарьи Гудковой, можно ожидать, что в 2008 году российского фишинга станет существенно больше — спамеров может привлечь идея организации атак на банки и кредитные организации.

Еще одна тенденция, которая наверняка не только сохранится, но и будет в ближайшее время приобретать всё большее значение — использование поддельных уведомлений социальных сетей. Таким образом, можно готовиться к появлению таргетированных рассылок.

Вместе с тем, аналитики ждут от спамеров и увеличения скорости рассылок и количества писем в одной рассылке.

Внутренние ИТ-угрозы в России

Завершающий доклад сделал Петр Винокуров, PR-менеджер компании InfoWatch, дочерней структуры «Лаборатории Касперского».

Знакомя аудиторию со статистикой инсайдерских инцидентов 2007 года, он отметил, что было зафиксировано более 500 случаев утечек данных. Общий ущерб от обнародованных утечек (не включая утечки ноу-хау) составил 58 млрд. долл. Ежегодный рост убытков достиг планки в 30%.

От глобальных данных Петр перешел к российской действительности, озвучив итоги традиционного исследования InfoWatch по внутренним угрозам. Итак, российские компании, согласно итогам последнего опроса InfoWatch, среди самых опасных внутренних ИТ-угроз видят нарушение конфиденциальности информации, мошенничество и саботаж.

При этом основным каналом утечки информации респонденты по-прежнему считают мобильные накопители, к которым в этом году подтянулись также интернет (веб-почта, форумы) и интернет-пейджеры. Традиционная электронная почта немного сдала свои позиции.

В распределении инцидентов по типу конфиденциальной информации львиную долю занимают персональные данные — 93%, 6% приходится на коммерческую тайну и ноу-хау и 1% остается на другие объекты утечки. Причина утечки данных в 71% случаев — беспечность и пренебрежение правилами, злой умысел — в 29% инцидентов.

Что интересно, на лицо заметная разница в каналах утечки в зависимости от того, происходит ли потеря данных случайно или организуется умышленно.

Ну и напоследок Петр Винокуров поделился некоторыми прогнозами на 2008 год. Как ожидается, будет расти как общее число утечек, так и обнародованных, а в России начнется сертификация средств защиты персональных данных.