В конце августа «Лаборатория Касперского» обновила два своих флагманских персональных продукта — «Антивирус Касперского» (KAV) и Kaspersky Internet Security (KIS). Оба вполне заслуженно относятся к числу наиболее популярных на территории СНГ и в некоторых зарубежных странах, да и сама компания-производитель давно вошла в когорту мировых лидеров. Первое знакомство с KIS 2012 дает все основания полагать, что «Лаборатория Касперского» выбрала правильный, соответствующий современным реалиям путь развития своих продуктов, и, соответственно, упрочит свой авторитет. Впрочем, давайте чуть подробнее.

Установка

Хотя KIS 2012 — комплексный многофункциональный продукт, его системные требования по нынешним меркам выглядят довольно скромно:

| ОС | Процессор | Память |

| Windows XP (от SP2) x86/x64 | 800 МГц | 512 МБ |

| Windows Vista/7 x86 | 1 ГГц | 1 ГБ |

| Windows Vista/7 x64 | 1 ГГц | 2 ГБ |

Минимальные требования как правило находятся на грани приемлемости, тем более, что, скажем, рабочая частота является не единственным показателем уровня производительности процессора. Тем не менее, несколько забегая вперед, скажу, что KIS 2012 прекрасно функционирует на нетбуке Acer Aspire One с процессором AMD C-50 1 ГГц и объемом памяти 2 ГБ под управлением 64-разрядной Windows 7. Даже при выполнении нескольких достаточно ресурсоемких операций загрузка процессора не превышала 12%, а потребление оперативной памяти — 180 МБ, тогда как в обычном фоновом режиме эти показатели обычно составляют 2-3% и 20-30 МБ соответственно. При этом KIS 2012 остается 32-разрядным приложением и повышенные требования к памяти на x64-платформах связаны с запросами самих ОС. Впрочем, для нетбуков есть еще одно, несколько неожиданное дополнительное требование — размер экрана от 10,1″. По всей видимости, разработчики посчитали, что на меньших интерфейс программы будет слишком плохо читаться.

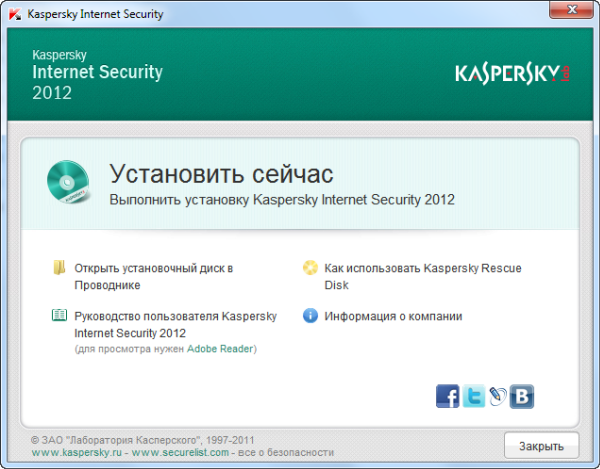

Инсталляционный диск, входящий в коробочную поставку KIS 2012 является загрузочным, с его помощью можно выполнить проверку компьютера «извне», т.е. не инициализируя имеющуюся и, возможно, зараженную ОС. Но полезность такой функции не слишком высока, т.к. антивирусные базы будут гарантированно устаревшими. Поэтому KIS 2012 предлагает все необходимые инструменты для самостоятельного создания и обновления Kaspersky Rescue Disk, так что покупка продукта в электронном виде пользователя ничем не ограничит (не считая необходимости загрузки дополнительных 150 МБ базового образа диска).

Сама процедура установки довольно проста и состоит из нескольких этапов, на часть которых, однако, стоит все же обратить внимание.

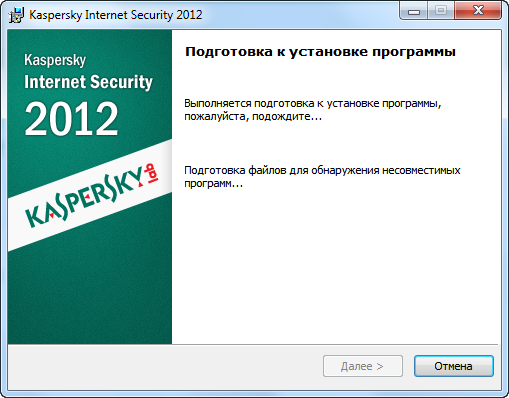

После старта инсталляционная процедура выполнит ряд подготовительных действий, в том числе поищет на серверах «Лаборатории Касперского» более свежий дистрибутив (и найдя, предложит воспользоваться именно им), проверит соответствие системным требованиям (в том числе, наличие около 480 МБ свободного дискового пространства), выполнит поиск несовместимых программ, в первую очередь, других антивирусов, персональных брандмауэров и пр.

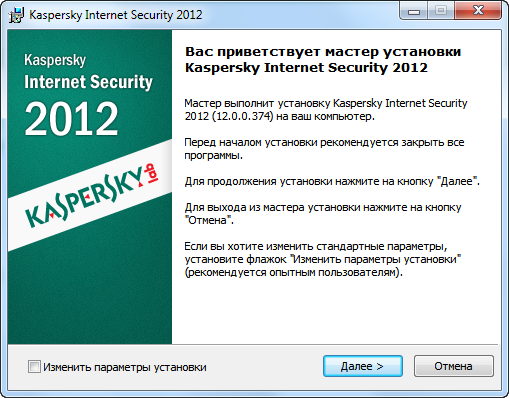

Затем запустится собственно мастер установки. На первом экране вы можете поставить флажок «Изменить параметры установки». На самом деле, пользователь может изменить лишь целевую папку и отключить защиту процесса установки. Последняя используется для предотвращения вмешательства в процесс стороннего ПО, прежде всего вредоносного, однако может мешать, к примеру, и при удаленной установке программы. В любом случае, без необходимости ее отключать не следует.

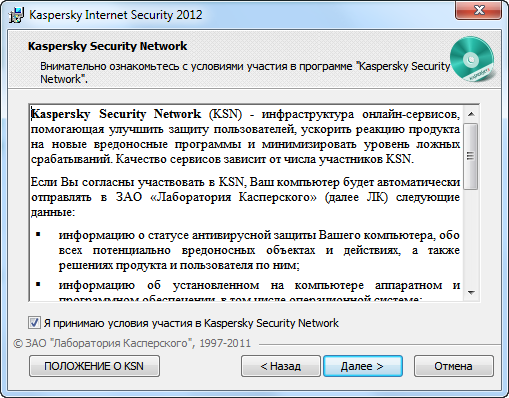

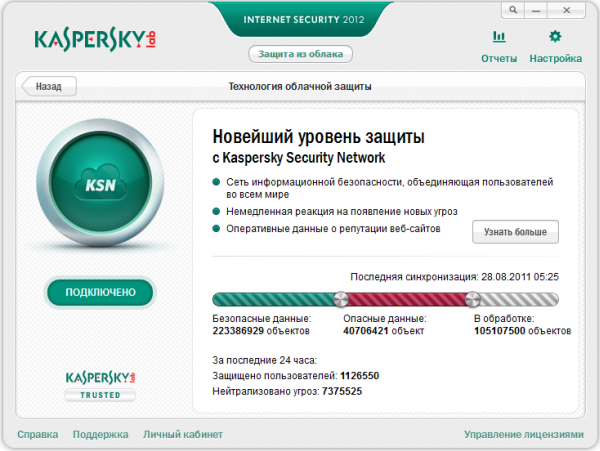

После принятия лицензионного соглашения пользователю будет предложено подключиться к Kaspersky Security Network (KSN), о которой более подробно — ниже. Суть этой сети состоит в сборе и автоматической обработке информации о состоянии защиты, наличии уязвимостей и обнаруженных атаках, которые, в конечном итоге, должны ускорить реакцию на новые угрозы и тем самым повысить качество защиты. Отправляемая информация максимально обезличена, так что приватность пострадать не должна, соответственно, я не вижу веских аргументов против подключения к KSN.

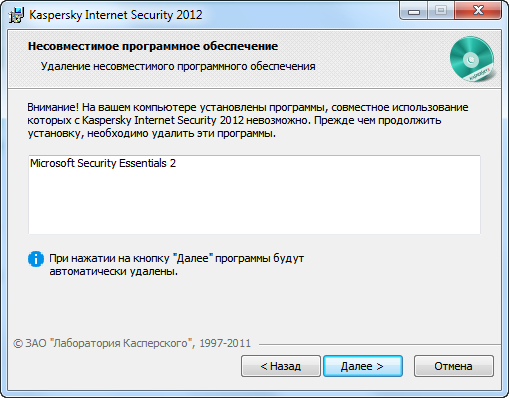

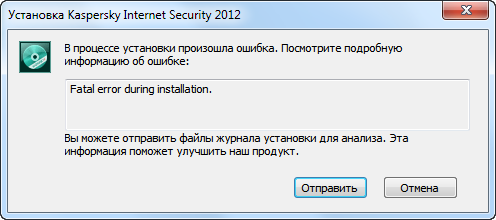

Затем наступит самый ответственный момент: KIS 2012 предложит самостоятельно удалить конкурирующее ПО. В некоторых случаях эта процедура проходит вполне корректно, скажем, в одном из тестов Windows Security Essentials был безупречно деинсталлирован и установка KIS 2012 продолжилась после перезагрузки. Однако вовсе не обязательно все пройдет так же гладко в других ситуациях. К примеру, Comodo Internet Security был удален не полностью, установка KIS 2012 прервалась и пришлось исправлять ошибки вручную. Виной тому, вероятно, механизмы самозащиты, которые присутствуют и во многом другом ПО. Поэтому лучше не полагаться на случай, а предварительно удалить все прежние защитные продукты, либо сделать это уже по подсказке KIS 2012, но также самостоятельно.

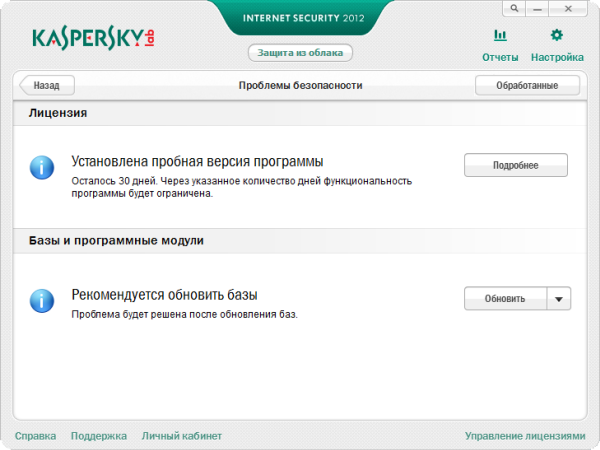

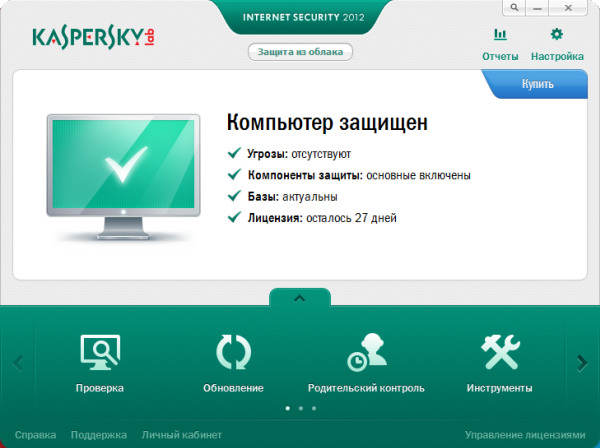

Последующая установка собственно KIS 2012 пройдет уже в полностью автоматическом режиме, во многих случаях не потребуется даже перезагрузка системы. Первый запуск завершится демонстрацией экрана с ознакомительной информацией, основного окна с текущим статусом и (в случае Windows Vista/7) настольного гаджета. Здесь нужно обратить внимание на то, что, несмотря зеленый цвет всех индикаторов (свидетельствующий о нормальном функционировании), антивирусные базы будут сильно устаревшими и их автоматическое обновление начнется лишь после определенной паузы — порядка 15 мин, если была перезагрузка. Разработчики умышленно пошли на такое решение, чтобы сократить влияние на процесс инициализации ОС. Но ничто, конечно, не мешает запустить обновление вручную, что я и рекомендую сразу же сделать. В моем случае пришлось загрузить порядка 70 МБ данных, в дальнейшем этот объем может стать еще больше, так как антивирусные базы продолжают расти как на дрожжах.

Все последующие обновления уже можно оставить на откуп самому KIS 2012, они будут выполняться в фоновом режиме примерно каждые 2-3 часа — небольшими фрагментами (обычно до 100 КБ) с данными только для активных защитных модулей, практически незаметно. Трудно сказать, насколько в реальности полезна подобная дробность, но несомненно можно смоделировать ситуацию когда, скажем, при ежедневном обновлении, ваш компьютер на целые сутки останется уязвимым.

Возможности

На самом деле KIS 2012 не содержит действительно кардинальных новинок по сравнению с предшественником, не считая интерфейса, который явно адаптировался к использованию на сенсорных экранах (насколько это удалось — другой вопрос). Если взглянуть на подробный список изменений, то подавляющее большинство из них будут помечены как улучшения прежних функций. В первую очередь они коснулись тех механизмов, которые появились в предыдущей версии 2011, но, несмотря на это, в совокупности формируют общее направление развития продукта, которое весьма примечательно. Сейчас стало модным сообщать об «облачных» антивирусах, хотя совершено понятно, что этот термин в данном случае применяется не вполне корректно. Действительно, ведь суть антивируса подразумевает, что значительную часть работы он должен выполнять локально, причем независимо от того, подключен компьютер к Интернету или нет, ведь это далеко не единственный источник угроз. Однако применение «облачных» механизмов для решения вспомогательных, специфических и ресурсоемких задач безусловно оправдано. Так, оперативный сбор данных с множества пользовательских компьютеров и их последующая централизованная обработка позволяют быстро обнаружить новые угрозы и распространить информацию о них. Кроме того, даже стандартные базы сигнатур уже имеют весьма внушительный размер и их обновление порой требует немалого времени и ресурсов, а базы репутации и классификации программ, зараженных URL и пр. еще больше. Размещение их в «облаке» не только снижает нагрузку на пользовательские компьютеры, но и гарантирует, что что при каждом обращении будет задействована самая актуальная информация. Поэтому в «Лаборатории Касперского» совершенно справедливо говорят о «гибридном» подходе, сочетающем локальные и «облачные» механизмы в той мере, в которой они способны улучшить решение конкретных задач.

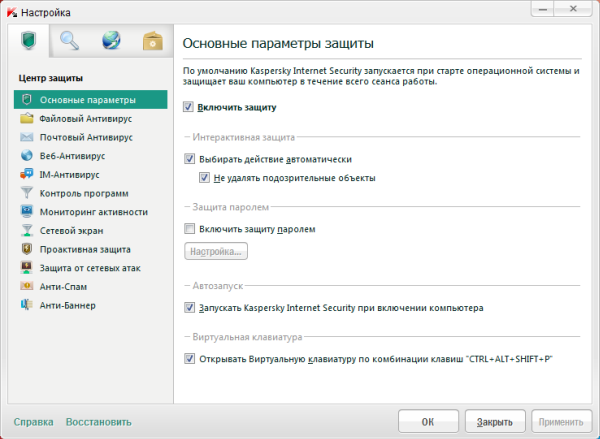

Я не буду подробно рассматривать все возможности и настройки KIS 2012, так как это бессмысленно делать с статье-обзоре — ведь даже достаточно лаконичное, фактически без иллюстраций руководство пользователя насчитывает более 200 страниц. Кроме того, в том что касается традиционных функций, все антивирусы похожи друг на друга, и тот, кто знаком хоть с одним, без труда разберется и с другими. Поэтому основное внимание я уделю оригинальным функциям и нововведениям. Прежде всего стоит сказать, что KIS 2012 — действительно интегрированный продукт, где, скажем, брандмауэр рассматривается лишь как один из защитных механизмов. Потому, кстати, от его установки и невозможно отказаться. Преимущества такого подхода заключаются в возможности более тесного общения различных модулей между собой (к примеру, при анализе поведения программы), а также в более цельном восприятии программы как единого защитного комплекса. В поддержку последнего также работают кумулятивные индикаторы, отображающие общую обстановку, и инструменты «верхнего уровня», управляющие защитой в целом, а не по отдельным модулям. Кроме того, можно утверждать, что сразу после инсталляции KIS 2012 настроен практически оптимальным способом, углубляться в опции может понадобиться в редких случаях, хотя пользователь с достаточной подготовкой найдет в них все необходимое для самой тонкой настройки. К примеру, брандмауэр по умолчанию настроен таким образом, чтобы разрешать доступ в Интернет доверенным программам (список которых, благодаря KSN весьма обширен) и запрещать для всех прочих, благодаря чему существенно снижается потребность в участии пользователя, но при желании для любой программы можно настроить собственное правило, вплоть до отдельных адресов, протоколов, портов и т.д.

Всего защитных модулей, формирующих автоматическую защиту — одиннадцать:

- файловый антивирус;

- почтовый антивирус;

- веб-антивирус;

- IM-антивирус;

- контроль программ;

- мониторинг активности;

- сетевой экран;

- проактивная защита;

- защита от сетевых атак;

- анти-спам;

- анти-баннер.

Последние два, пожалуй, не относятся к области безопасности напрямую, но кому-то вполне пригодятся. Нынешняя реализация анти-спама, кстати, отличается именно «облачным» размещением статистической базы нежелательных писем. Интересный шаг, эффективность которого, к сожалению, мне сложно оценить ввиду довольно качественной работы аналогичного механизма в Gmail.

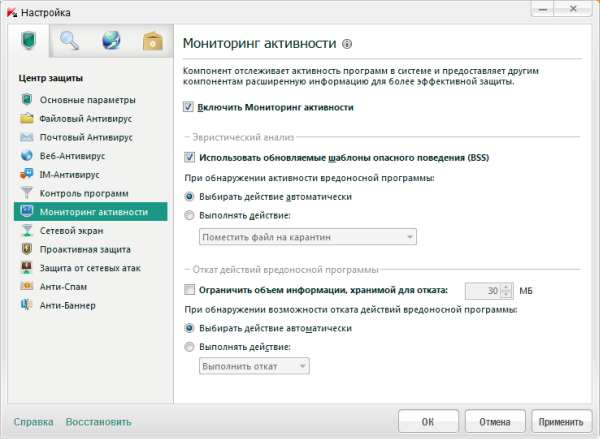

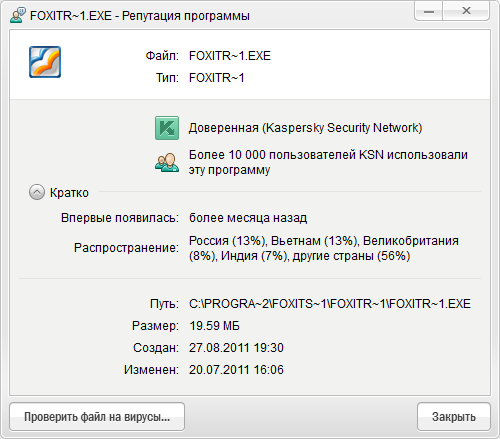

Хорошо видно, что значительное внимание уделяется именно проактивным, несигнатурным методам защиты, к которым напрямую относятся четыре модуля (а косвенно еще и брандмауэр, т.е. сетевой экран). Основные возможности в данном случае обеспечиваются контролем за поведением программ и оценкой их репутации, и в обоих случаях существенную роль играют «облачные» технологии. Репутация учитывает цифровые подписи, дату появления, широту распространения и другие параметры, которые было бы невозможно собрать без KSN. В свою очередь, анализ действий программ оценивается с помощью особых шаблонов, которые также формируются на базе информации, собираемой с пользовательских компьютеров. Гибридный подход в данном случае раскрывается в полной мере и не случайно именно эта функциональность KIS 2012 получила заметное развитие: поведение программ фиксируется теперь на протяжении нескольких сессий работы, анализируется гораздо большее число событий, при обнаружении угрозы сразу же блокируются все потенциально опасные действия. Чего я не встречал в большинстве других защитных решений — возможность «отката» вредоносного влияния. Поскольку механизмы проактивной защиты фиксируют реальные действия программ (запись в реестр, переименование и удаление файлов, запуск новых процессов и системных служб и пр.), то во многих случаях возможно качественное восстановление зараженной системы. В зависимости от настроек откат выполняется или автоматически, или по запросу.

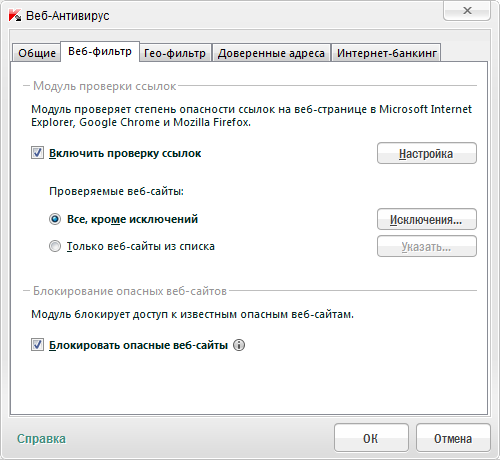

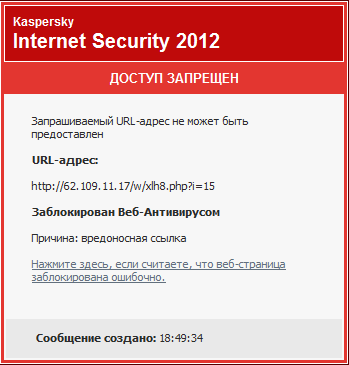

Отдельный интерес также представляет веб-антивирус, одной из основных функций которого является проверка ссылок, которые могут вести на фишинговые сайты или на источники вредоносного ПО. Специальный модуль теперь встраивается во все актуальные браузеры — он помечает, в зависимости от настройки, опасные ссылки на всех страницах или только в выдачах поисковых систем, а также предоставляет расширенную информацию о характере угрозы. Одним словом, это совершенно особый механизм, располагающий, к тому же, собственной эвристикой, и так же существенно завязанный на «облако» — иначе просто не поспеть за всеми изменениями в Вебе, а здесь оперативность нужна, как, пожалуй, нигде.

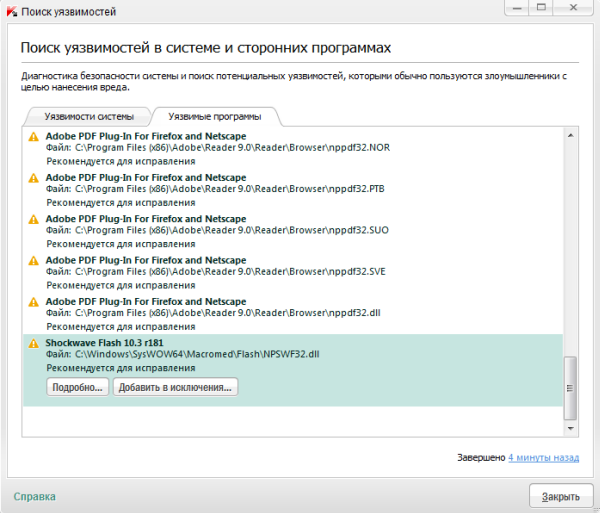

Кроме того, KIS 2012 располагает целым рядом вспомогательных инструментов. С помощью родительского контроля можно ограничивать деятельность в Интернете не очень подготовленных пользователей; встроенная «песочница» позволяет запустить и протестировать неизвестную программу в полностью изолированной среде; более того, для такой программы можно предварительно проверить репутацию, чтобы лучше оценить возможную степень ее опасности; среди различных проверок по запросу имеется Поиск уязвимостей, который оценивает как настройки ОС, так и проблемы в стороннем ПО; имеется специальный режим для онлайнового банкинга и виртуальная клавиатура, которая позволит безопасно ввести конфиденциальные данные; при активации Игрового профиля в определенных ситуациях (к примеру, при запуске игр в полноэкранном режиме) часть функциональности KIS 2012 будет отключаться. И даже этот список еще не полный.

Полевые испытания

Как обычно, качественную сторону функционирования защитных продуктов я рекомендую оценивать на основании независимых, профессиональных, регулярно проводимых тестов. Хотя KIS 2012 — достаточно новый продукт, англоязычная версия появилась чуть раньше и уже успела попасть в некоторые рейтинги:

- Virus Bulletin в августе присвоил KIS 2012 оценку VB100 (платформа Windows Vista SP2 x64), а в сводном рейтинге комплексной защиты (RAP) продукция «Лаборатории Касперского» среди лидеров;

- AV comparatives по результатам своего «динамического» теста за март-июнь сертифицировала KIS 2011/2012 как Advanced+ (наивысшая оценка);

- сертификация AV-Test на платформе Windows XP SP3. Июньский тест защиты уже проводился для KIS 2012, результаты детектирования почти 100%;

- сайт matousec.com оценил уровень проактивной защиты KIS 2012 как отличный (10+) с рейтингом 93%.

В этом нет ничего удивительного, так как столь же высокие оценки получала и KIS 2011, а KIS 2012, как говорилось выше, лишь продолжила совершенствовать ее новые механизмы (что, кстати, нашло отражение и в некоторых из приведенных тестов, где результаты последней версии все же чуть лучше предыдущей).

Но все же иногда бывает полезным кое-что проверить самостоятельно. Так, поскольку большинство угроз сегодня поступают из Интернета, я решил оценить качество работы веб-антивируса, посетив с десяток самых свежих ссылок из базы Malware Domain List (настоятельно рекомендую не повторять этот опыт без четкого понимания возможных последствий). KIS 2012 заблокировал их все, выдав соответствующие сообщения в окне браузера. Впрочем, таким же был и результат Internet Explorer 9, хотя в отдельных случаях он блокировал не ссылку, а уже сам загружаемый файл. А вот Internet Explorer 8 на некоторые URL вообще не отреагировал. Справедливости ради отмечу, что даже в тех случаях, когда вредоносную программу удавалось загрузить, в действие неизменно вступали файловые антивирусы, в том числе и не от «Лаборатории Касперского».

Далее я решил проверить брандмауэр KIS 2012 на утечки с помощью программы AWFT. Забавно, но ситуация оказалась аналогичной с Comodo Internet Security — KIS 2012 относит эту программу к числу доверенных, и, соответственно, разрешает делать все что угодно, т.е. первый прогон тестов завершился предсказуемым 10:0 в пользу AWFT. Изменить поведение защитных механизмов оказалось не так-то просто. Потребовалось не только удалить соответствующие описания в настройках Контроля программ, но также отключить загрузку новых правил, доверительный режим для программ с цифровой подписью и отказаться от эвристического анализа в пользу автоматического зачисления неизвестных программ в группу с сильными ограничениями (т.к. слабые позволяют межпроцессное взаимодействие). Окончательный счет — 9:1 в пользу KIS 2012.

Оставив этот же режим Контроля программ, я также проверил HIPS-функциональность с помощью Comodo Leaktests. Программа закономерно попала в группу с сильными ограничениями и защита набрала 270 баллов из 340 (для сравнения, Comodo Internet Security 2011 Pro набрала 300 баллов). После включения эвристики, к Comodo Leaktests были автоматически применены слабые ограничения, поэтому пришлось отреагировать на одно оповещение (о поддельном Firefox) и все равно результат оказался значительно ниже — 190 баллов. Впрочем, на абсолютную защиту рассчитывать не приходится, в любом случае необходим здравый смысл как при использовании неизвестного ПО, так и при конфигурировании системы безопасности.

Итоги

Итак, KIS 2012 представляет собой мощный, комплексный защитный продукт, с прекрасным послужным списком. Главным его достоинством, безусловно, является высокий уровень обеспечиваемой безопасности, как локальной, так и в Интернете. Также я бы отметил довольно скромное потребление ресурсов и удачную настройку по умолчанию, что делает KIS 2012 доступным даже новичкам. Наряду с этим есть, конечно, и некоторые нарекания. Прежде всего это не слишком надежный механизм автоматического удаления конкурирующих продуктов, который, в случае сбоя, может поставить неподготовленного пользователя в весьма затруднительное положение. Кроме того, мне показалось, что скорость сканирования файлов по запросу была не слишком высока, хотя подробного сравнения я не проводил. Наконец, в некоторых случаях, в частности, при поиске уязвимостей, хотелось бы получать более подробную информацию.

Цена KIS 2012 составляет 1600 рублей за годовую лицензию для 2 ПК. Кроме того, в комментариях на форуме поддержки сообщается, что поскольку лицензия применяется к физическому компьютеру, то ПО может быть установлено на нем же и в виртуальных машинах — это дополнительный плюс.