Краткий обзор продукта класса «Security information and event management»

McAfee Enterprise Security Manager — это удобный и простой интерфейс, а также большое количество преднастроенных правил, дашбордов, что позволяет начать работать с системой практически сразу после её установки, даже не имея опыта работы с продуктами класса SIEM.

Эксперты TS Solution рассказали об особенностях и функционале продукта McAfee Enterprise Security Manager:

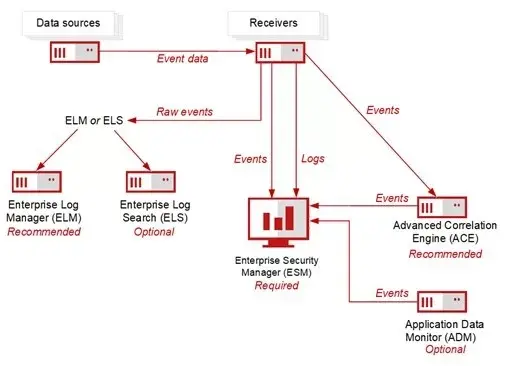

- Архитектура и основной функционал составных элементов продукта

Продукт состоит из следующих компонентов, часть из которых обязательна, часть рекомендована к использованию, чтобы воспользоваться всем функционалом McAfee SIEM:

- McAfee Enterprise Security Manager — основной компонент системы (обязателен);

- McAfee Event Receiver — сбор и нормализация сырых событий (обязателен);

- McAfee Enterprise Log Manager — хранение сырых событий (рекомендован);

- McAfee Enterprise Log Search — поиск по сырым событиям (опционален);

- McAfee Advanced Correlation Engine (McAfee ACE) — дополнительные возможности по корреляции событий (рекомендован);

- McAfee Application Data Monitor — мониторинг данных 7-го уровня OSI для обнаружения угроз на уровне приложений (опционален).

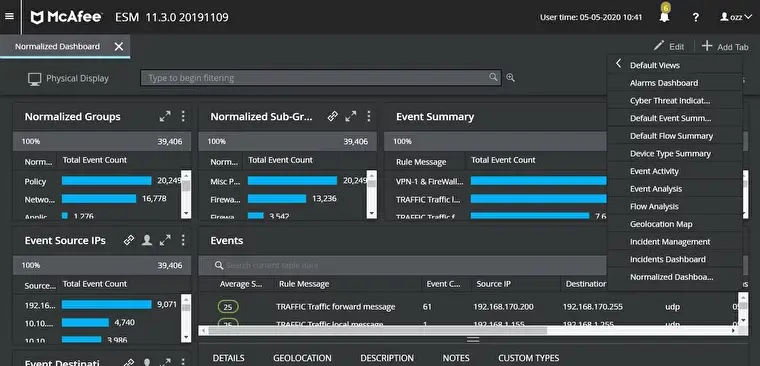

- Дашборды и Content Packs

После установки McAfee пользователю сразу доступны наборы дашбордов, среди которых для начала работы потребуются “Normalized Dashboard”, чтобы отобразить нормализованные события в системе, также “Incidents Dashboard”, чтобы отобразить скоррелированные события.

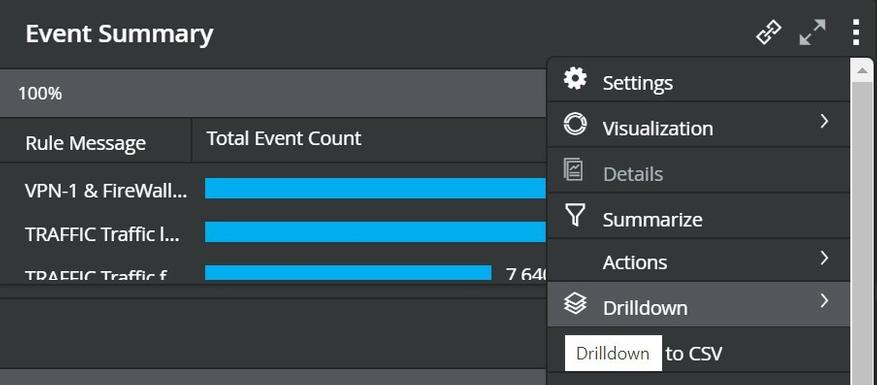

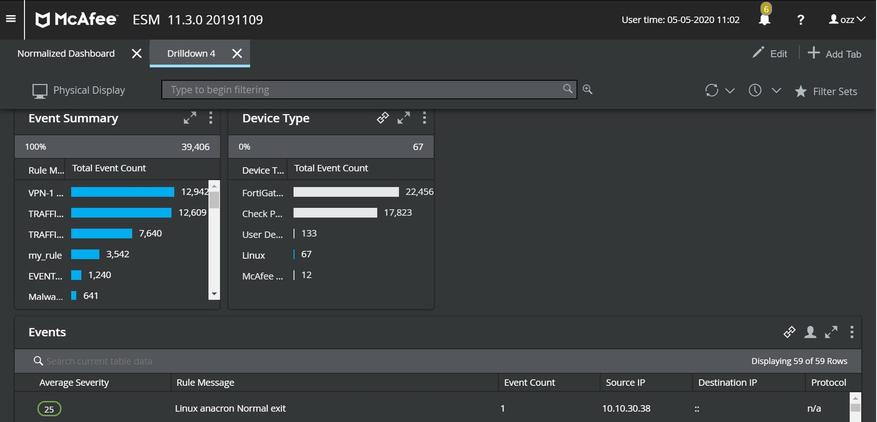

Из полезных особенностей — возможность кастомизации виджетов и дашбордов и возможности для более детального анализа данных виджета — “Drilldown”. Присутствует возможность открыть кейс во встроенной системе ведения тикетов напрямую из дашборда. Можно добавить данные по событию в “Watch list” напрямую из дашборда. Кроме того, вы можете запустить “Remote Command” напрямую из дашборда. Еще система может загружать “Content Pack” – наборы преднастроенных правил, дашбордов для каких-то целей или работы с конкретными источниками.

- Подключение источников

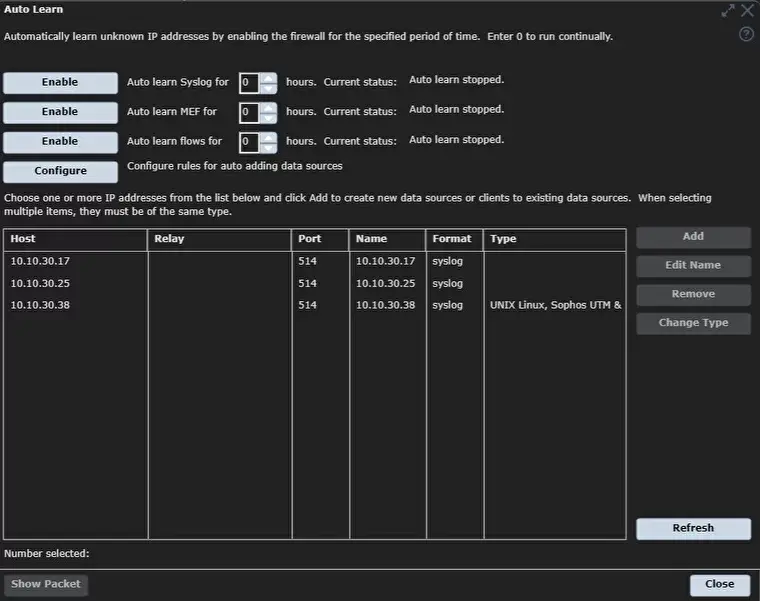

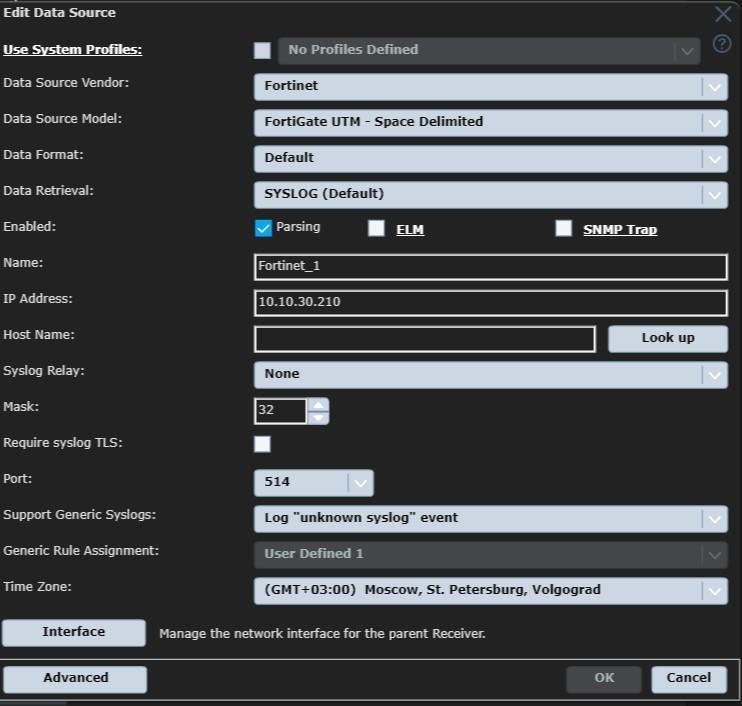

Прежде чем получить события и производить их анализ нам необходимо добавить источники, это можно несколькими способами:

- Система слушает на интерфейсе с каких источников приходят события и по какому протоколу, после получения каких-либо событий можно или в автоматизированном, или в ручном режиме добавить эти источники.

- Добавить источник событий вручную из большого перечня готовых коннекторов, выбирая производителя и протокол передачи событий.

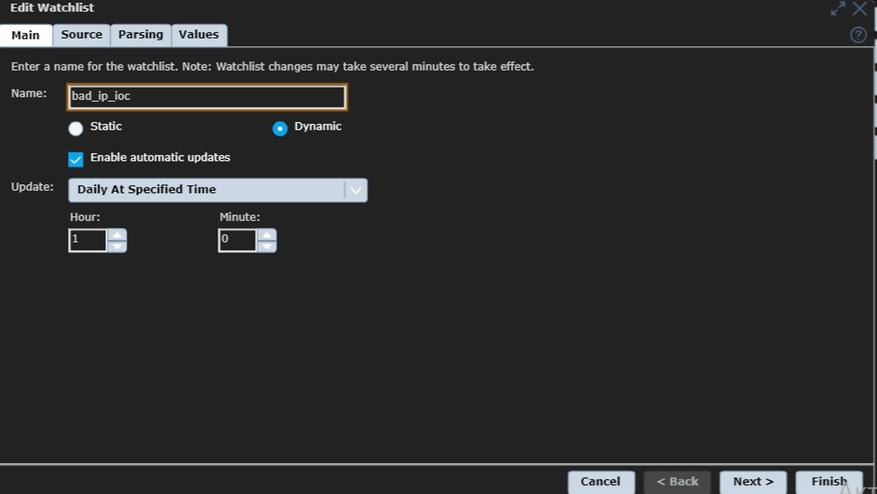

- Threat Intelligence

Для выявления инцидентов нам могут потребоваться различные индикаторы компрометации и различные внешние фиды. Фиды можно подключить через функционал “Cyber Threat Feeds” – мы выбираем источник информации, способ подключения (к примеру, TAXII), частоту обращения и указываем какую конкретно информацию в каких “Watch list” мы добавляем. (“Watch list” – это статические или динамические наборы данных, которые мы можем использовать, к примеру, в правилах корреляции для выявления инцидентов.

- Правила корреляции

Правила корреляции служат для выявления инцидентов, у McAfee ESM есть преднастроеннные правила, которые доступны сразу после установки продукта. Написание собственных правил корреляции происходит в графическом интерфейсе с использованием фильтров и логических элементов.

- Оповещения

В продукте конечно же присутствует возможность гранулированного создания отчетов, но мы посмотрим немного более интересный функционал:

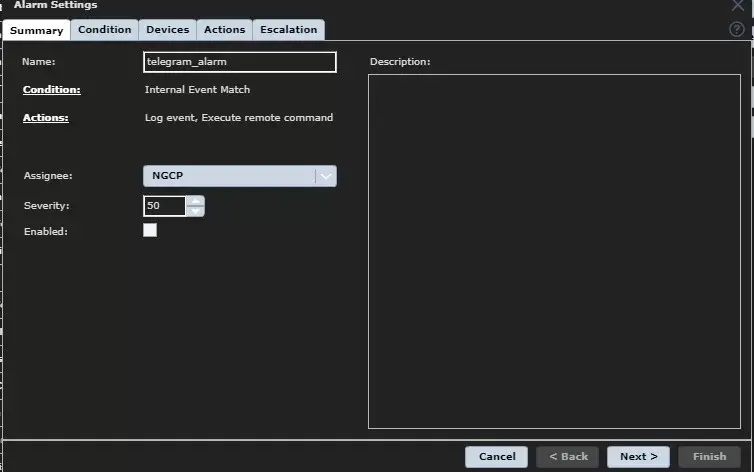

- Отсылка оповещений в telegram: создаем “Alarm” в котором указываем имя, критичность, триггер запуска (в нашем примере это срабатывание одного из созданных правил корреляции), выполнение удаленных команд – и указываем ссылку для отправки информации в наш telegram канал.

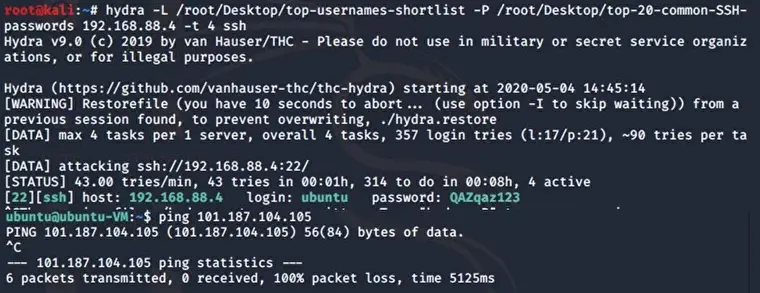

- Выполнение удаленных команд. Обычно нам мало детектировать угрозу и мы хотели бы иметь возможность автоматизировано остановить атаку, поэтому рассмотрим пример, когда у нас срабатывает правило корреляции и как результат мы отправляем на NGFW Check Point команду блокировки Destination IP адреса на определенное время: создаем “Alarm” в котором указываем имя, критичность, триггер запуска (в нашем примере это срабатывание одного из созданных правил корреляции), выполнение удаленных команд – и указываем выполнение команды на NGFW.

- Работа с инцидентами

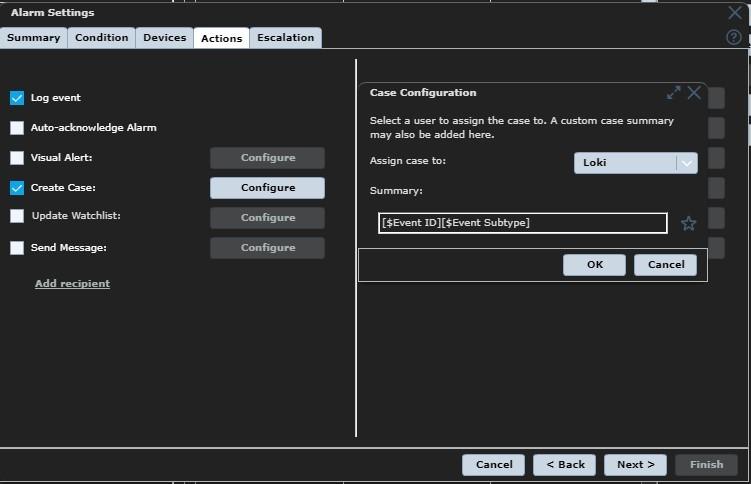

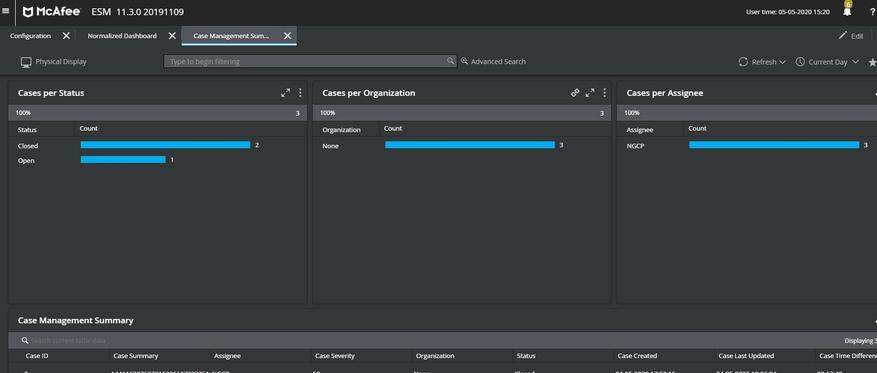

После того как мы получили события с источников, выявили инцидент, получили оповещение, нам нужно назначить сотруднику новый инцидент, по которому он будет вести работу и в завершение закроет данный инцидент. McAfee может как интегрироваться со сторонними системами обработки тикетов, но также существует встроенная система создания кейсов по работе с инцидентами и их отслеживание. Выше мы отметили возможность создать тикет вручную из события в дашборде, но также можно настроить автоматизированное создание кейсов согласно нужным критериям, это происходит через создание “Alarm”, но в действие указываем “Create Case” и указываем кому из сотрудников назначать данные кейсы и какую информацию добавить в описание кейса. Отслеживать в каком статусе и кому назначены инциденты можно из дашборда “Case Management Summary”.

- API

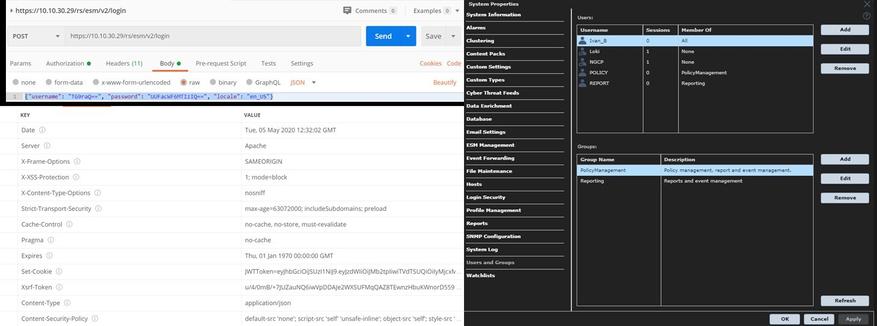

У McAfee ESM есть API которым можно воспользоваться для интеграции продукта со сторонними системы или для автоматизации каких-либо задач. Первым шагом необходимо пройти этап аутентификации, после чего уже можно будет отправлять запросы на выполнение каких-либо операций.

- Заключение

Посмотрев на работу McAfee SIEM можно отметить, что система интересна большим количеством контента, доступным «из коробки», дружелюбностью интерфейса и простотой настройки базового функционала:

- Большое количество различных интерактивных дашбордов;

- Большое количество коннекторов для стандартных систем с простой процедурой их включения;

- Графический интерфейс настройки правил корреляции;

- Возможности выполнения удаленных команд по различным критериям;

- Встроенная система ведения тикетов.

Система отлично впишется в любую инфраструктуру. Если вы уже задумались о необходимости выявлений инцидентов информационной безопасности, но не имеете большого опыта работы с системами класса SIEM, этот продукт станет отличным решением.

Оригиналы скриншотов можно найти тут.

0 комментариев

Добавить комментарий

Добавить комментарий