Программируемые логические контроллеры могут стать новой целью для хакеров. Доступ проще, урон больше

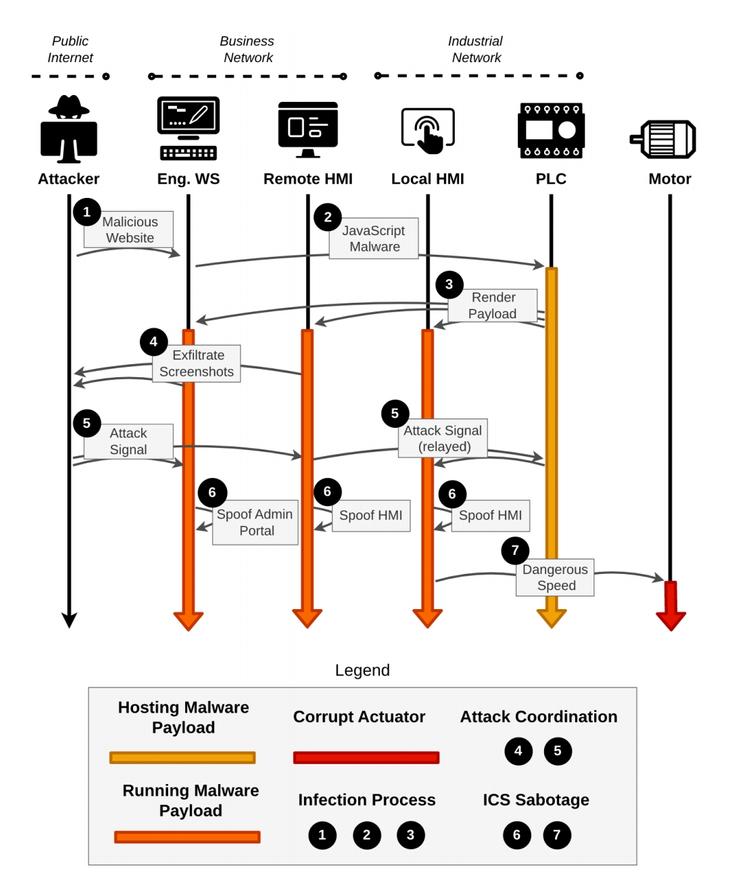

Бомбой замедленного действия могут стать промышленные контроллеры, к которым значительно проще получить доступ и скрытно атаковать, через административный портал. А сам факт потери управления с программируемых логических контроллеров, может привести к человеческим жертвам на производстве. Исследователи Georgia Institute of Technology смогли подготовить новую технологию разработки вирусного программного обеспечения для простого доступа к управлению ПЛК. Благодаря чему, можно получать доступ к промышленным контроллерам, используемым на производстве. А потеря управления этими контроллерами может серьёзно сказаться на безопасности работы.

После получения доступа к контроллерам, хакеры смогут фальсифицировать показания датчиков, отключать сигналы безопасности и изменять рабочие схемы оборудования. Данные атаки могут быть актуальными для всех предприятий.

Если ранее хакеры использовали программное обеспечение для заражения логики контроллеров или изменения прошивки, то новое программное обеспечение заражает лишь веб-приложение отвечающие за встроенные веб-сервера в ПЛК.

Ранее исследователям не встречались аналогичные атаки, проходящие на веб-технологии промышленных систем и, в случае оснащения современных заводов заражение даже части контроллеров может привести к его полной остановке или трагическим последствиям для работников.

Новый метод атаки не требует и высоких уровней доступа к безопасности или физического присутствия в системном разделе. А сама атака становится почти неуязвимой и плохо обнаруживается различными антивирусными средствами. Кроме того, вирусное ПО может содержать коды самовосстановления, когда в случае обнаружения, оператор проведёт перезагрузку или восстановление оборудование.

Источник: https://www.ndss-symposium.org

1 комментарий

Добавить комментарий