Вредоносное ПО для Android: эксперты фиксируют новые схемы атак во II квартале 2025

Аналитический центр «Доктор Веб» представил результаты мониторинга угроз для операционной системы Android за второй квартал текущего года. Исследование выявило значительное увеличение числа атак с использованием банковских вредоносных программ — показатель вырос почти на три четверти (73,15%) в сравнении с предыдущим отчетным периодом.

Специалисты компании обнаружили новые методы распространения вредоносного кода, включая предустановленные в прошивки недорогих мобильных устройств программы и целевые шпионские кампании, направленные на пользователей из России.

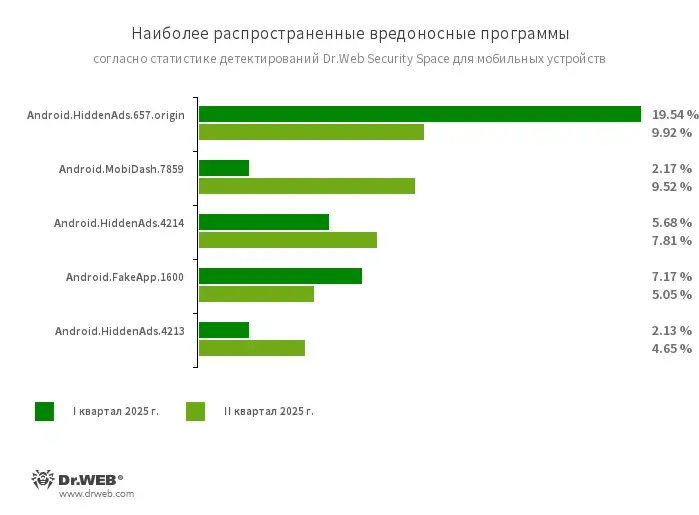

Статистика детектирований показала, что семейство рекламных троянов Android. HiddenAds сохраняет лидирующие позиции, несмотря на снижение активности на 8,62%. Параллельно зафиксирован подъем детектирований вредоносных программ Android. MobiDash на 11,17%, тогда как количество обнаружений мошеннических приложений Android. FakeApp сократилось более чем на четверть (25,17%).

Среди выявленных угроз особую обеспокоенность вызвал троян Android.Clipper.31, интегрированный в системное программное обеспечение бюджетных смартфонов. Данное вредоносное ПО модифицирует адреса криптовалютных кошельков в переписке WhatsApp и сканирует изображения для поиска кодовых фраз восстановления. Отдельно отмечена вредоносная программа Android.Spy.1292.origin, замаскированная под измененную версию приложения Alpine Quest, собирающая персональные данные, координаты местоположения и историю действий пользователя.

Исследователи подтвердили присутствие вредоносных и нежелательных программ в официальном магазине Google Play. Обнаружены фиктивные финансовые приложения, имитирующие инвестиционные платформы, и поддельные игры, перенаправляющие пользователей на сайты азартных игр.

Для минимизации рисков заражения мобильных устройств эксперты рекомендуют применять специализированные защитные решения и соблюдать осторожность при инсталляции программного обеспечения, особенно из неофициальных источников распространения.

Источник: COMSS

1 комментарий

Добавить комментарий