Как хакеры крадут пароли в 2026 году: игра изменилась, правила — нет

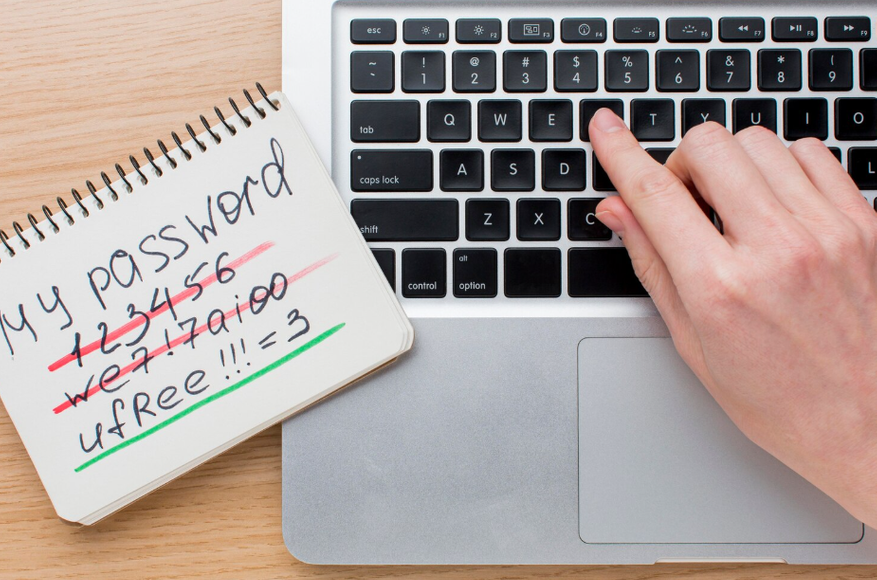

Каждый год эксперты обещают, что «вот в этом году пароли точно умрут». На дворе 2026-й. У нас есть вход по отпечатку пальца, скану лица и куча других приблуд. Но давайте честно. Обычный человек использует один и тот же пароль из десяти символов для всего: для банка, для почты, для соцсетей и для форума любителей вязания. Пароль никуда не делся. Просто воруют его теперь куда хитрее, чем простым перебором по словарю.

Сегодня хакер это не злой гений в капюшоне. Это психолог, делец и немного логист. Он использует нейросети и при этом вообще не нарушает закон, покупая легальные инструменты. Его цель не ваш пароль как таковой, он охотится за вашей цифровой личностью. Поехали по главным угрозам.

Фишинг без подделок: атака через обратный прокси

Раньше вас тащили на сайт типа g00gle.com, и можно было, прищурившись, заметить кривую букву. В 2026-м всё иначе. Фишинг стал невидимым. Схема называется «Атака посредника», и она теперь это норма.

Выглядит это так. Вы кликаете по ссылке из письма или даже из поисковика: да, там тоже умеют подсовывать дрянь. Открывается страница. Один в один как настоящий Google, Microsoft 365 или ваш банк. Вы спокойно вводите логин, пароль, потом код из СМС или приложения. Сайт чуть моргает, подвисает на секунду, затем пускает вас внутрь. Всё. В этот момент ваш пароль и, что гораздо важнее, валидный сессионный куки-файл уже утекли на сторону.

Фокус в том, что хакерам не нужен ваш пароль навсегда. Им нужен файл сессии. Та самая штука, которая говорит серверу: «Это Саша, он уже прошел проверку, пусти». Этот файл загружают в специальный браузер, и злоумышленник заходит в ваш аккаунт, даже не тыкая в клавиши. Двухфакторка не спасает. Вы же сами только что подтвердили вход за него.

Звонок от вашего «директора»

Нейросети научились копировать голос по трёхсекундному образцу: голосовые в телеграме и тиктоке подарили им эту возможность. Но в 2026-м всё дошло до видео.

Уже есть случаи, когда сотруднику компании звонят в Zoom или Teams. На экране лицо его руководителя. Дипфейк в реальном времени. Тот же голос, те же интонации. Человек на том конце просит срочно сбросить пароль от базы или назвать корпоративный ключ. Картинка слегка подлагивает, но это списывают на «плохую связь». Нейросеть специально так маскирует огрехи.

И ещё момент. Те же самые ChatGPT-5o и их собратья теперь не просто пишут грамотные фишинговые письма. Они собирают ваши соцсети и могут днями переписываться с вами от лица вашего друга: про мемы, про жизнь. А потом, между прочим, попросить: «Слушай, скинь пароль от Spotify, мой заглючил». И это работает.

Самое слабое место: кнопка «Восстановить пароль»

Зачем ломать сложный 16-значный пароль, когда можно зайти через заднюю дверь? Службы поддержки и восстановление доступа, это дыра размером с грузовик.

Сим-своппинг по-новому. Раньше подкупали сотрудников салонов связи. Теперь взламывают eSIM через поддержку оператора. У мошенников есть ваше полное досье: ФИО, дата рождения, адрес — всё это утекает из магазинов и доставок. Робот звонит оператору и убеждает перепривязать ваш номер на новый чип. Дальше запускается восстановление пароля по СМС. И добро пожаловать.

Облачные корзины. Люди обожают делать скриншоты паролей и хранить их в Google Фото или iCloud. Парадокс, но хакеру часто проще залезть в облако, чем ломать менеджер паролей. Достаточно доступа к одному аккаунту, и весь ваш парольный зоопарк у него на ладони.

Инфостилеры: пылесос для твоего браузера

В даркнете настоящий бум — InfoStealer as a Service. Звучит скучно, работает жутко. Скачиваете вы пиратскую игру, «кряк для нейросети» или читы для Counter-Strike 2.0. А в нагрузку на компьютер тихо садится маленькая программа. Она не шифрует файлы и не требует выкуп.

Она просто собирает всё. Вообще всё. Сохранённые пароли из браузеров, куки, данные карт, историю посещений, криптокошельки. Аккуратно упаковывает в ZIP и отправляет хозяину.

В 2026-м появился новый трюк. Разработчики софта учатся защищать пароли в браузерах всё хитрее, поэтому воровать напрямую становится сложнее. Инфостилеры теперь охотятся не за паролями, а за сессионными токенами и главным ключом браузера прямо из памяти работающей программы. Получил доступ к устройству один раз и дальше кража идёт лавиной.

Усталость от подтверждений

Допустим, у хакера есть только ваш логин. Пароля он не знает. Тогда он запускает скрипт, который начинает бесконечно долбить ваш телефон push-уведомлениями: «Подтвердите вход». Десятки раз в минуту. Сотни. Вы просыпаетесь в три часа ночи от воя телефона.

Статистика простая и печальная: один человек из ста просто нажмёт «Да». Спросит, по ошибке или чтобы телефон наконец заткнулся. Атака глупая? Очень. Но против уставшего, задёрганного человека она срабатывает безотказно.

Что делать, если вы обычный человек?

Спастись в 2026-м реально. Сложнее, чем пару лет назад, но рецепт тот же, инженерный.

- Passkeys. Переходите на вход без паролей везде, где предлагают. Эта штука привязана к сайту жёстко, и никакие фальшивые страницы её не обманут.

- Физический ключ (типа YubiKey). СМС-коды и приложения-генераторы кодов атака через обратный прокси уже ломает. А железный ключ, в который надо ткнуть пальцем для подтверждения, так просто не сольёшь. Удалённо его не нажать.

- Никакого пиратского софта. Серьёзно. Хватит. Если уж очень припекло что-то запустить, делайте это в виртуальной машине или Windows Sandbox.

- Секретное слово для видео. Договоритесь с семьёй и коллегами о коротком пароле, который нельзя найти в соцсетях. Звонит вам «муж» с необычной просьбой, даже с его лицом на экране, — спросите это слово. У дипфейка нет ответа на вопрос, который не гуглится.

- Недоверие как привычка. Любой входящий запрос не повод действовать. Перезвоните в банк по номеру с карты. Не тыкайте кнопку «подтвердить», если вы её не ждали. Вообще ничего не подтверждайте на автомате.

Пароли будут воровать до тех пор, пока люди остаются людьми. Самое сложное в безопасности не шифрование и не железо. А наша усталость и привычка верить на слово. Против лома нет приёма, особенно если лом сделан из обычной человеческой психологии.

Источник: www.magnific.com

0 комментариев

Добавить комментарий