Часть 1: спецификация, возможности, настройки

В настоящем обзоре мы продолжим рассматривать беспроводное оборудование N-Draft (предварительная версия стандарта IEEE 802.11n) компании TRENDnet. В прошлом обзоре мы рассмотрели беспроводные адаптеры TRENDnet, которые поддерживают режим N-Draft, но в режиме AdHoc (точка-точка без использования точки доступа) эти беспроводные адаптеры могли использовать только IEEE 802.11b (скорость соединения 11 Мбит/с). Полной отдачи от N-Draft оборудования TRENDnet можно добиться только при работе в режиме Infrastructure (то есть с использованием точки доступа) — как раз этим мы и займемся в этом обзоре.

Функциональные возможности: беспроводной (N-Draft) NAT-маршрутизатор и межсетевой экран, 4-хпортовый Ethernet-коммутатор 10/100 с поддержкой автоопределения полярности на портах (Auto MDI/MDI-X).

Внешний вид

Спереди на маршрутизаторе расположены следующие индикаторы:

- Индикатор питания

- По 1-му индикатору состояния/активности на каждый из 4-х портов LAN

- Индикатора состояния/активности соединения WAN

- Индикатор активности беспроводного соединения

Сзади на маршрутизаторе расположены:

- Беспроводная антенна, 4 dBi (несъемная)

- Разъем питания

- Кнопка Reset — сброс параметров

- Механический выключатель беспроводной связи

- WAN-порт RJ-45

- Разъем для подключения антенны беспроводной связи, r-SMA

- 4 LAN-порта, RJ-45

- Беспроводная антенна, 4 dBi (несъемная)

Вид изнутри

Устройство выполнено на базе процессора Ubicom IP3023 (32-битный RISC-процессор работающий на частоте 250 МГц и имеющий 8 конвейеров).

Беспроводная часть устройства выполнена на базе чипсета Atheros AR-5416 (напомню, что беспроводные адаптеры TRENDnet выполнены на базе этого же чипсета; поддерживает предварительную версию стандарта IEEE 802.11n, названную N-Draft).

Коммутатор устройства выполнен на базе чипа Realtek RTL8305SC (5-типортовый коммутатор 10/100).

На основной плате устройства также расположены: 4 Мбайта Flash-памяти EON EN29LV320B и 8 Мбайт SDRAM-памяти Mira P2V64S40.

Комплект поставки

- Сам маршрутизатор

- Патчкорд RJ-45 — RJ-45, UTP 5-й категории, длиной около метра

- БП 5В, 2А с длиной шнура около метра

- Краткое руководство по установке и настройке на 6-ти языках (в том числе русском языке)

- Диск с документацией и ПО

- Подставка для установки маршрутизатора на столе в вертикальное положение

Спецификация:

Полная таблица спецификации расположена здесь.

Основные моменты: беспроводной маршрутизатор имеет 4 порта LAN, 1 порт WAN, к нему подключается 1 антенна, остальные 2 — стационарные. Возможно использование PPTP, PPPoE подключения, а также статическое задание IP-адреса WAN-интерфейса и получение IP-адреса по DHCP. Возможно использование всех основных стандартов безопасности беспроводной связи, а также использование предварительной версии стандарта IEEE 802.11i — WPA2. Возможности файрвола сильно ограничены, использование Syslog-сервера для хранения логов устройства не предусмотрено. Для питания устройства используется внешний БП 5В, 2,5А.

Аутентификация при использовании PPTP и PPPoE соединений возможна только по протоколам PAP и CHAP, использование MSCHAP, MSCHAPv2, а также шифрования MPPE не предусмотрено. При использовании PPTP-подключения теряется связь с WAN-сегментом маршрутизатора, что является существенным недостатком для данного маршрутизатора, а также для многих аналогичных устройств других фирм.

Конфигурация:

Конфигурация устройства осуществляется через WEB-интерфейс, скриншоты которого приведены здесь.

Рассмотрим некоторые пункты WEB-интерфейса настройки:

При использовании PPTP-подключения WAN-интерфейс должен иметь 2 IP-адреса: 1 — IP-адрес с которого устанавливается PPTP-подключение, 2 — IP-адрес клиента самого PPTP-подключения, который выдается PPTP-сервером. IP-адрес с которого производится PPTP-подключение может быть получен автоматически (по DHCP) или же задан вручную (многие производители сетевого оборудования позволяют использовать только ручное задание IP-адреса интерфейса с которого устанавливается подключение PPTP). Сам PPTP-сервер к которому производится подключение может находиться в другой подсети — в этом случае требуется задать IP-адрес шлюза, через который будет производиться подключение (этот адрес также может быть автоматически получен по DHCP-протоколу). Если же PPTP-сервер находится в той же подсети, что и WAN-интерфейс устройства, то в качестве IP-адреса шлюза должен быть указан IP-адрес PPTP-сервера, иначе PPTP-подключение не будет установлено.

При разрыве связи с PPTP-сервером устройство без проблем обнаруживало потерю связи и повторно пыталось установить соединение (некоторое оборудование в данном случае может неадекватно реагировать на разрыв связи "думая" что PPTP-туннель все еще существует, также судя по отзывам пользователей на форуме некоторые маршрутизаторы при этом зависают и требуют перезагрузки по питанию).

Что касается маршрутизации трафика в WAN-сегмент маршрутизатора при установленном PPTP-подключении, то как и все оборудование TrenNET, рассматриваемое ранее на нашем сайте, устройство теряет связь с WAN-сегментом сети после установления PPTP-подключения — весь трафик направляется через PPTP-туннель.

Также маршрутизатор имеет несколько режимов работы при подключении к сети через PPTP-соединение: 1 — PPTP-соединение может устанавливаться вручную через WEB-интерфейс настройки, 2 — PPTP-соединение может устанавливаться по мере необходимости (то есть при неактивности компьютеров в LAN-сегменте маршрутизатора соединение разрывается по таймауту, который задается в настройках), 3 — PPTP-соединение установлено постоянно.

Напомню также, что работа PPP-соединений (будь то PPTP или PPPoE) возможна только с использованием аутентификации посредством PAP или CHAP протоколов. Использование MSCHAP и MSCHAPv2 как и использование MPPE-шифрования в устройстве не предусмотрено, так что для определения возможности использования устройства с вашим провайдером услуг (в случае использования им подключения PPTP или PPPoE) стоит уточнить конкретные параметры соединений.

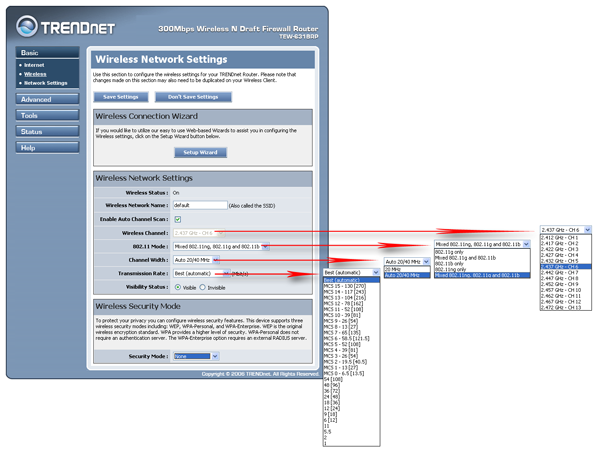

В настройках беспроводной связи можно выбрать режим соединения который будет использоваться (IEEE 802.11b, IEEE 802.11g, IEEE 802.11ng — он же N-Draft), но забегая немного вперед скажу, что скорость соединения при использовании любого режима беспроводной связи остается равной 300 Мбит/с. Некоторые особенности, которые возникают при работе точки доступа данного маршрутизатора с беспроводными N-Draft адаптерами TRENDnet, мы рассмотрим при тестировании производительности беспроводной связи.

Защита беспроводной связи может осуществляться всеми известными режимами безопасности: WEP, WPA/WPA-PSK, WPA2/WPA2-PSK (предварительная версия стандарта IEEE 802.11i), 802.1x.

При использовании режимов безопасности беспроводной связи WPA, WPA2, 802.1x (использующих сервер RADIUS), возможно задание 2-х серверов — основного и резервного (который используется если основной сервер по каким-то причинам недоступен).

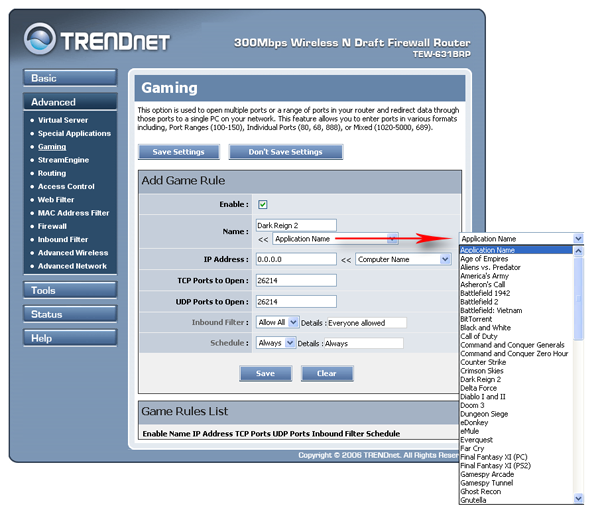

Разделы настроек WEB-интерфейса Virtual Server и Gaming по своей сути аналогичны — они используются для создания виртуальных серверов. Разница между ними заключается в том, что в Virtual Server мы задаем правила обслуживающие только 1 порт (TCP или UDP или TCP+UDP) и при этом мы можем менять номера портов Public/Private; в разделе Gaming мы можем создавать правила, обслуживающие сразу некоторый диапазон портов — при этом задается IP-адрес на которые будет переадресовываться трафик, приходящий на данные порты (TCP/UDP) WAN-интерфейса, изменение номеров Public/Private при этом невозможно. Перечисленные выше разделы уже содержат правила для наиболее часто используемых серверов (Virtual Server) и игр (Gaming).

Раздел конфигурации StreamEngine позволяет назначать приоритеты (от 0 до 255) различным потокам трафика в зависимости от протокола (TCP/UDP/ICMP/ANY, можно задать номер протокола) и подсети источника/назначения пакетов.

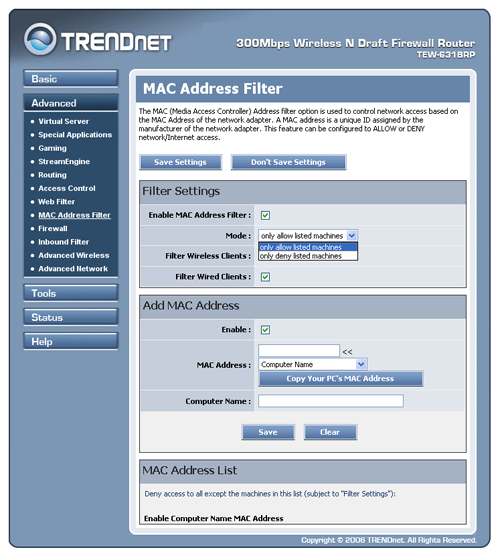

Рассматриваемый маршрутизатор позволяет производить фильтрацию клиентов LAN-WLAN по MAC-адресам

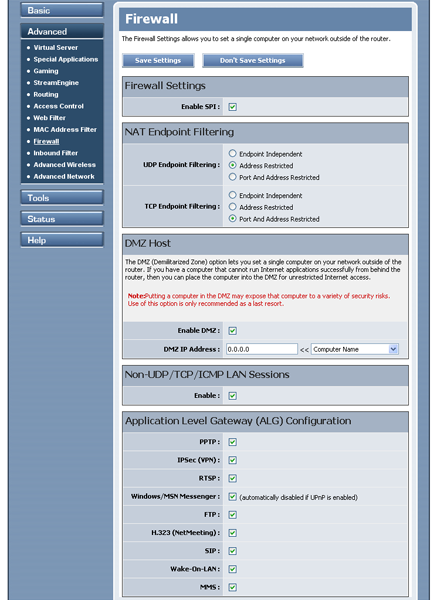

Наиболее специфичными являются настройки файрвола (фильтрации пакетов).

Настройки файрвола позволяют отключить возможность SPI (Stateful Packet Inspection) — данная возможность позволяет подвергать проверке только пакеты устанавливающие соединения и если соединение не запрещено файрволом — остальные пакеты данного соединения не подвергаются проверке, что позволяет существенно экономить ресурсы процессора устройства (судя по документации SPI используется только для протокола TCP, который устанавливает соединения. Отмечу, что некоторые варианты SPI позволяет также обрабатывать UDP-трафик за счет применения таймаутов, так как протокол UDP соединения не устанавливает).

Рассматриваемый маршрутизатор также поддерживает ряд приложений, которые могут испытывать проблемы при работе с использованием трансляции адресов NAT (FTP, SIP, RTSP и др.) — данная возможность так же называется ALG (Application Layer Gateway).

Здесь же задаются некоторые параметры NAT для TCP и UDP протоколов, ограничивающие уровень свободы приложений, а также меняющих уровень безопасности. Для каждого из протоколов (TCP/UDP) возможно выбрать следующие параметры:

- Endpoint Independent

- Address Restricted

- Port and Address Restricted

Примечание: описание данных вариантов работы NAT трудно изложить в кратком изложении, поэтому оно может быть не понятно "рядовому пользователю". В данном случае могу порекомендовать только ознакомиться для чего могут быть использованы данные варианты работы NAT.

При открытии соединения из LAN-сегмента, на WAN-интерфейсе маршрутизатора открывается порт (TCP/UDP), который используется для передачи данных компьютеру LAN-сегмента, установившему данное соединение.

Стандартный вариант NAT устанавливает соединение (TCP) с определенным IP-адресом с определенным портом. Обратная связь с компьютером LAN-сегмента поддерживается с использованием того же IP-адреса и того же номера порта с которым было установлено соединение — то есть компьютер отвечает с того же IP-адреса и TCP/UDP-порта с которым было установлено соединение и посылает данные на тот же порт с которого это соединение устанавливалось. Данный вариант работы соответствует пункту Port and Address Restricted в разделе настроек файрвола.

При выборе значения Address Restricted, NAT позволяет создавать обратные соединения WAN->LAN с того же IP-адреса с которым изначально было установлено соединение из LAN-сегмента. Соединение устанавливается с тем же компьютером в LAN-сегменте, который инициировал создание соединения — получается, что мы как бы динамически создаем правило виртуального сервера (Port Forwarding) для определенного LAN-клиента. Использование данной возможности позволяет "оживить" различные приложения не поддерживающие работы с NAT (удаленные приложения, которые для передачи данных обратно используют иные номера портов нежели те, которые были использованы при установлении соединения LAN->WAN).

При выборе значения Endpoint Independent, NAT разрешает обратные соединения на тот же порт, с которого соединение было установлено, при этом не обращается внимание на IP-адрес источника — он может не совпадать с IP-адресом с которым изначально устанавливалось соединение из LAN-сегмента. Использование данной возможности позволяет использовать приложения P2P, которые не могут полноценно работать (либо вообще не могут работать) через NAT, приложениям кажется будто бы они работают напрямую в сети Internet (как с внешним IP-адресом).

Примечание: так как протокол UDP не устанавливает соединения, NAT устанавливает своего рода "виртуальное соединение" — если компьютеры перестали обмениваются UDP трафиком, то через некоторое время порты UDP отвечающие за обратную связь с LAN-сегментом закрываются по таймауту.

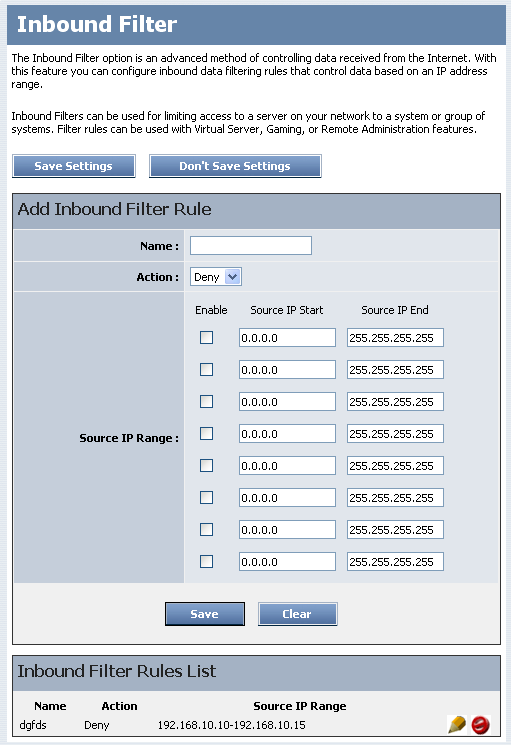

Рассматриваемый маршрутизатор позволяет производить фильтрацию только входящего (WAN->LAN) трафика. Фильтрацию можно осуществлять только по диапазону IP-адресов источника пакетов. Каждому правилу с действием Allow или Deny можно сопоставить до 8 диапазонов Src IP:

На этом возможности фильтрации пакетов не заканчиваются — за фильтрацию исходящего трафика отвечают политики доступа, которые будут рассмотрены ниже.

Беспроводная точка доступа на маршрутизаторе может работать в режиме моста WDS — возможна одновременная работа с 6-ю точками доступа, работающими в режиме моста. К сожалению данное устройство попало к нам лишь в единственном экземпляре, так что проверить работу WDS и особенно как уживается WDS с N-Draft протестировать попросту не получится.

Устройство имеет функцию ручного задания времени, есть даже кнопочка с красивым названием "Copy Your Computer's Time Settings", но после нажатия волшебной кнопки Save — новое время в устройство почему-то не записывается. Так вот и остался 2004-й год в "Current Time".

Логи устройства нельзя хранить на Syslog-сервере, возможна только отправка их по электронной почте.

Также возможно задание правил расписания (Schedule), которые можно использовать для виртуальных серверов (Virtual Server и Gaming) и отправки логов по электронной почте. Правила фильтрации трафика использовать расписание не могут.

Что можно еще сказать об интерфейсе настройки маршрутизатора — столкнулся с такой особенностью: если IP-адрес WEB-интерфейса задан статически, после этого выбран пункт получение IP-адреса по DHCP, то при попытке задать на LAN-интерфейсе IP-адрес из той же подсети, в которую входил IP-адрес который в свою очередь был задан на WAN-интерфейсе статически — то вылетает ошибка "данный IP-адрес входит в подсеть WAN", хотя WAN-интерфейс уже получает IP-адрес по DHCP. Чтобы избавиться от данного недоразумения необходимо войти в страницу конфигурации WAN-подключения, там выбрать Static, далее удалить IP-адрес который там задан статически, затем снова выбрать получение IP-адреса по DHCP и сохранить настройки. Скажем так — это "глюк" интерфейса настройки, который может потребовать неких дополнительных действий, но не является критичным.

Немного смущает пустой пароль по умолчанию на доступ к интерфейсу настройки, но и этот недостаток легко устраним, тем более, что по умолчанию удаленное управление отключено.

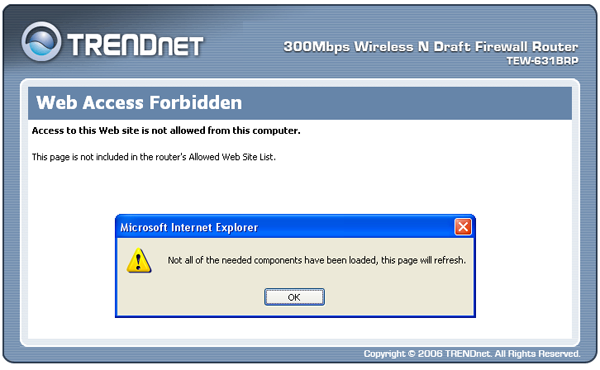

Да, почти забыл, устройство позволяет создавать политики для пользователей, которые могут использоваться для ограничения доступа к сети. Пользователь идентифицирутся по IP или MAC-адресу. К выбранному пользователю могут применяться правила фильтрации WEB — создается список сайтов (один список для всех политик) к которым может иметь доступ выбранный пользователь (если сайта нет в списке — то он блокируется)

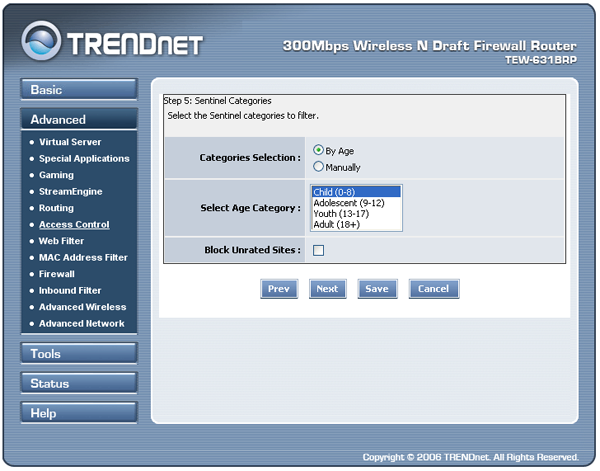

Также можно заблокировать категории сайтов

и даже заблокировать категории сайтов по возрастам

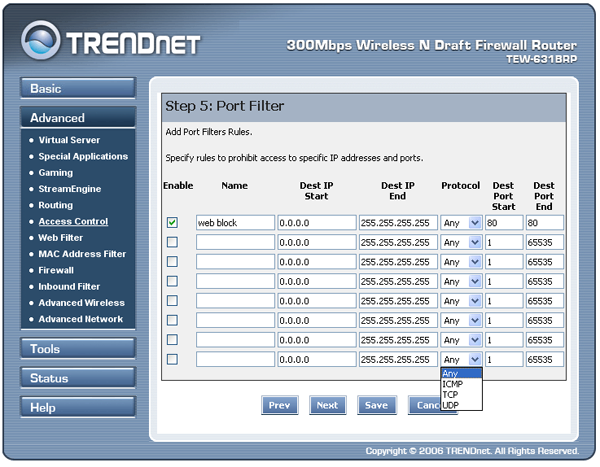

Использование политик позволяет задать для каждого пользователя до 8-ми правил фильтрации трафика

За эти возможности отвечают политики доступа.

Напоследок отмечу, что документация на устройство достаточно скудная, хоть и занимает 99 страниц английским текстом. В ней вкратце описан интерфейс настройки устройства, но описание используемых параметров на мой взгляд достаточно скудное. Тем не менее многие настройки описаны во встроенной справочной системе устройства (опять же на английском), что позволяет даже не пользоваться руководством.

Доступность

| TRENDnet TEW-631BRP | Н/Д(0) |

Выводы:

Рассматриваемое устройство оказалось достаточно богатым по своим возможностям, но далеко не все возможности заслуживают отличной отметки. Даже при таком широком спектре настроек нетронутой осталась проблема маршрутизации трафика в WAN-сегмент при использовании PPTP-подключения — больное место многих аналогичных "девайсов".

Сам PPTP-клиент позволяет использовать только PAP и CHAP аутентификацию, никакие MSCHAP, MSCHAPv2 не поддерживаются, а следовательно использование MPPE-шифрования тоже невозможно.

Наличие достаточно большого количества предопределенных правил для виртуальных серверов позволяет упростить настройку рядовому пользователю. Также этому способствует и возможность использования мастеров настройки (в обзоре не рассматривались), которые позволяют как подключить устройство к сети так и настроить безопасность беспроводной связи.

Розничная стоимость устройства в Москве на момент написания данного обзора составляла примерно 150$, что для устройства с таким набором возможностей вполне нормально, жаль лишь что не все возможности реализованы на 100%.

Тем не менее для рядового пользователя с вариантом "поставил, настроил и забыл" оно вполне подойдет.

Тестированию возможностей было решено посвятить отдельную статью, которая будет опубликована чуть позже.

А пока подведем некоторые итоги…

Плюсы:

- Широкие возможности настройки устройства

- Возможность фильтрации трафика по категориям

- Возможность дополнительной настройки сервиса NAT

- Множество предопределенных правил для настройки виртуальных серверов

- Поддержка высокоскоростной беспроводной передачи данных (более подробно будет рассмотрено в следующем обзоре)

- Наличие встроенной справочной системы

- Возможность ограничения доступа к WWW по тематике сайтов

Минусы:

- "Потеря" WAN-сегмента сети маршрутизатора после установки PPTP-подключения

- Невозможно использование MSCHAP, MSCHAPv2 аутентификации и MPPE-шифрования

- Некоторые казусы интерфейса настройки (при смене IP-адресов)

- Скудность документации на устройство несмотря на свой немалый размер (99 страниц)

- Не удалось в ручном режиме задать время на маршрутизаторе