В прошлом обзоре, мы рассмотрели базовые возможности и производительность устройства ZyXEL P-2602H.

В данном обзоре будут рассмотрены настройки и производительность IPSec VPN-сервера устройства, а также возможности и настройки шейпинга трафика.

Как обычно — обо всем по порядку…

IPSec VPN-сервер

IPSec VPN-сервер устройства позволяет создавать до 20 туннелей с использованием шифрования DES, 3DES или AES. Так как DES-шифрование на сегодняшний день считается недостаточно криптостойким, то тестирование производилось только с использованием AES и 3DES-шифрования.

Конфигурация:

Как можно видеть на картинке выше, в настройках устройства задаются адреса машин/подсетей между которыми устанавливается туннель, алгоритмы шифрования и аутентификации. Помимо автоматического обмена ключами (IKE — Internet Key Exchange), возможно ручное (статическое) задание ключей для шифрования (данный вид рассматривать не будем).

После нажатия кнопки "Avanced Setup", попадаем в расширенные настройки IPSec. При использовании механизма IKE, IPSec-туннель устанавливается в 2 этапа: обмен ключами шифрования по предварительному ключу ("Phase1") и настройки шифрования используемого для кодирования трафика ("Phase2"). Несмотря на то, какой тип шифрования мы выберем на первом скриншоте, настройки первой фазы шифрования на втором скриншоте останутся неизменными (по умолчанию). То есть если мы выберем на первом скриншоте AES-шифрование, то без дополнительных настроек (Advanced Setup), обмен ключами будет производится с использованием алгоритма шифрования DES и аутентификации MD5. По этой причине, для настройки IPSec VPN-туннеля необходимо воспользоваться как основными настройками так и дополнительными.

IPSec VPN-сервер устройства позволяет использовать аутентификацию только по предварительному ключу, аутентификация с использованием сертификатов невозможна.

Тестирование IPSec VPN

Используемые сокращения:

- LAN — Lan-сегмент маршрутизатора ZyXEL P-2602H

- WAN — компьютер в WAN-сегменте маршрутизатора ZyXEL P-2602H под управлением Gentoo Linux

- fdx — трафик гоняется в обоих направлениях

Тестирование IPSec VPN с использованием 3DES-шифрования

1 туннель

2 туннеля

3 туннеля полудуплексный режим:

3 туннеля полнодуплексный режим:

Максимальная скорость при использовании 3DES-шифрования: 1,785 Мбит/с. Процессор устройства не позволяет развить большей скорости при использовании данного вида шифрования.

Тестирование IPSec VPN с использованием AES-шифрования

1 туннель

2 туннеля

3 туннеля полудуплексный режим:

3 туннеля полнодуплексный режим:

Максимальная скорость при использовании AES-шифрования: 3,8 Мбит/с. Судя по всему, устройство имеет аппаратный блок ускорения данного алгоритма шифрования.

При поэтапном включении туннелей, использующих AES-шифрование, скорость трафика в туннелях сильно отличается — это проявляется только когда трафик гоняется в направлении "lan -> wan", в обратном направлении данный эффект не проявляется

Шейпинг трафика

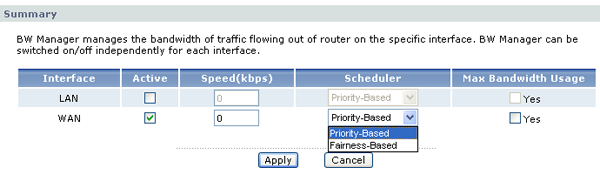

Шейпинг трафика задается отдельными правилами для LAN и WAN-интерфейсов. Правила шейпинга распространяются только на исходящий с этих интерфейсов трафик (WAN — обратный канал, LAN — прямой канал).

Протестировать шейпинг трафика для всех вариантов настроек практически невозможно, поэтому мы рассмотрим только основные возможности.

Здесь задается максимальная ширина прямого и обратного каналов, которую может использовать устройство.

Параметр "Scheduler" отвечает за алгоритм распределения трафика:

- Priority-Based — распределяет трафик на основании установленных приоритетов

- Fairness-Based — распределяет трафик так, чтобы один поток не забрал на себя всю ширину канала ничего не оставив остальным потокам

Галочка "Max Bandwidth Usage" позволяет использовать предельно возможную ширину канала.

Сначала посмотрим как поведет себя трафик при ограничении общей ширины прямого и обратного каналов

| ограничение, кбит/с | прямой канал | обратный канал |

| 32 | 0,030 | 0,031 |

| 64 | 0,062 | 0,062 |

| 128 | 0,125 | 0,125 |

| 512 | 0,498 | 0,455 |

| 1024 | 0,98 | 0,959* |

| 4096 | 2,339 | – |

* — скорость может быть ограничена пределами ADSL-линии

Судя по результатам, точность шейпинга трафика канала достигается только на низких скоростях. На высоких скоростях, отклонения скорости трафика от заданной становятся очень существенными.

Правила шейпинга трафика задаются с использованием следующих критериев:

- Подсеть источника пакетов

- Подсеть назначения пакетов

- Порт источника пакетов (для TCP и UDP)

- Порт назначения пакетов (для TCP и UDP)

- Номер протокола

Каждому правилу шейпинга можно сопоставить определенную ширину полосы пропускания канала (суммарная ширина полосы пропускания не может превышать заданную максимальную ширину прямого и обратного каналов). Также имеется возможность использовать большую ширину канала, если остальные сервисы ее не используют, а также задать приоритет потока трафика (низкий, средний, высокий).

Посмотрим как распределяется трафик между потоками, с зарезервированной шириной полосы пропускания. 3-м потокам была выдана полоса пропускания 128 кбит/с, 256 кбит/с и 512 кбит/с.

Как видно из графика, реальная ширина полосы пропускания несколько ниже заданной, тем не менее отклонение не превышает 7-ми процентов.

Теперь установим всем потокам одинаковую ширину полосы пропускания (128 кбит/с), дадим возможность использования всей ширины полосы пропускания если она не используется (включим параметр "Use All Managed Bandwidth"). Всем потокам зададим различные приоритеты (низкий, средний, высокий). Параметр "Scheduler" при этом был установлен в "Priority-Based". Посмотрим как будут вести себя потоки трафика

Судя по графику распределения скоростей, назначение потокам трафика приоритетов никак не повлияло на распределение скоростей — видно, что все потоки используют дополнительную ширину полосы пропускания, но все они ее используют в одинаковой степени.

Изменим параметр "Scheduler" на "Fairness-Based" и посмотрим даст ли это какой-либо эффект в сравнении с предыдущим тестом.

Распределение ширины канала между потоками практически никак не изменилось. Создается впечатление, что назначение потокам трафика каких-либо приоритетов не оказывает никакого внимания на распределение скоростей между потоками.

Установим галочку "Max Bandwidth Usage" и посмотрим оказывают ли установленные приоритеты какое-либо влияние на распределение скоростей между потоками трафика. Распределение трафика установлено в "Priority-Based"

Судя по графику, назначение приоритетов возможно все-таки оказывает влияние на распределение трафика, но только при включенном параметре "Max Bandwidth Usage". И то, если смотреть на график сложно сказать точно, так как на первой половине графика, скорость трафика потоков различается, а на второй — нет. Возможно механизм шейпинга трафика еще до конца не реализован, так как мы рассматриваем бета-версию устройства.

Теперь изменим распределение Schedule с "Priority-Based" на "Fairness-Based":

Максимум, что можно сказать, так это то, что приоритеты в данном случае явно не работают — трафик распределяется примерно равномерно между потоками, но скорость потоков циклически меняется.

Выводы:

IPSec VPN-сервер устройства позволяет одновременно устанавливать до 20 IPSec VPN-соединений с использованием различных алгоритмов шифрования и аутентификации. Судя по результатам тестирования, устройство имеет аппаратную поддержку AES-шифрования, так как при его использовании скорость трафика значительно превышает аналогичные скорости при использовании 3DES-шифрования.

Возможности шейпинга трафика также показывают хорошие результаты, но на больших скоростях (порядка нескольких Мбит/с) расхождение реальных скоростей с заданными становится достаточно весомым. Также толком не удалось добиться шейпинга трафика с использованием приоритетов — сложилось впечатление, что они вовсе не работают. Также может вызвать неудобство то, что при задании критериев шейпинга нет возможности задать диапазон используемых портов (для TCP или UDP протоколов) — поэтому для "тонкой" настройки может потребоваться создание большого количества правил шейпинга. Возможно что эти недочеты будут исправлены с выходом новых версий прошивки, так как устройство еще находится в стадии бета-тестирования.

Навигация:

- ADSL-маршрутизатор и SIP-шлюз ZyXEL P-2602H — настройки, тестирование производительности

- ADSL-маршрутизатор и SIP-шлюз ZyXEL P-2602H — возможности VPN-серверов и шейпинга трафика

- ADSL-маршрутизатор и SIP-шлюз ZyXEL P-2602H — возможности SIP-шлюза

Плюсы:

- Возможность ручного задания ключей шифрования для IPSec VPN-сервера

- Наличие в устройстве аппаратного ускорения AES-шифрования

Минусы:

- Большая погрешность шейпинга трафика при задании большой ширины канала (~нескольких Мбит/с)

- Нет возможности производить шейпинг трафика по диапазону портов

- Не удалось добиться работы шейпинга трафика с использованием приоритетов

DSLAM для тестирования предоставлен российским представительством компании ZyXEL