Современное кибермошенничество: какие виды существуют и как им противостоять

Обычная даже нецелевая кибератака может привести к неприятным последствиям. При этом современные системы защиты пользователя постоянно выполняют роль догоняющего, поэтому не могут на 100% гарантировать безопасность. В этом материале я представил небольшую памятку для рядового юзера о разновидностях интернет-мошенничества и способах их предупреждения.

Содержание

Какие виды мошенничества существуют на данный момент

Для того чтобы не попасться на мошеннические уловки, нужно понимать инструменты их воздействия. Стоит отметить, что список таких схем постоянно дорабатывается и расширяется, однако самые основные направления существуют уже много лет.

Фишинг

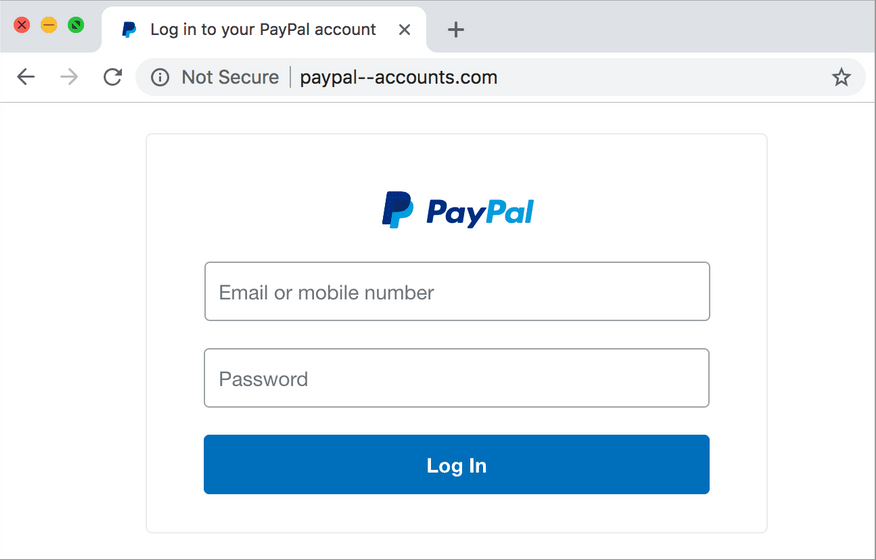

Фишинг — вид мошеннической деятельности, когда создаётся копия сайта знакомого вам сайта. Цель данного ресурса — заставить вас авторизоваться и ввести свои данные, чтобы затем присвоить настоящий аккаунт пользователя. Иногда фишинговые сайты выполнены в виде знакомых всем маркетплейсов и интернет-магазинов. Их задача состоит в обмане пользователя на деньги за товар, который он вряд ли получит. Впоследствии собранные данные банковских карт и платёжных сервисов используются для полного опустошения счёта. Фишинговые сайты отличаются лишь названием самого сайта, который чаще всего подобран так, чтобы был максимально похож на оригинальное название.

Вирусное ПО

Вирусное ПО, как правило, проникает на устройство вместе со скачиваемым файлом и начинает своё функционирование вместе с его запуском — так называемый, троян. Назначений у подобных программ масса, но из наиболее актуальных стоит отметить:

- кража данных;

- слежка за пользователем (для сбора данных или компромата с последующим шантажом);

- использование вычислительной мощности для майнинга криптоактивов — криптоджекинг.

Социальная инженерия

2 столпа мошеннической социальной инженерии — время и эмоции. Если вам звонят с незнакомого номера, сообщают шокирующую новость и объясняют ваше критическое положение, постоянно поторапливая — это верный признак мошенничества. Предлоги могут быть совершенно разные и даже знающий человек не всегда может распознать попытку обмана. Служба безопасности банка — далеко не единственный контекст телефонных мошенников, поэтому будьте на чеку.

Целевые взломы

Подобные атаки всегда делаются с определённой целью: добыча ценной информации, шантаж или опустошение банковского счёта. На обычных пользователей они, как правило, не совершаются. Чаще всего их деятельность имеет корпоративную или частную заказную направленность. При подобной атаке используется сразу множество инструментов, поэтому защититься крайне сложно.

Сниффинг

Снифферы («нюхачи») зачастую обитают в общественных местах с наличием незащищённых точек доступа Wi-Fi. При таком соединение злоумышленнику не составит труда считать весь трафик, который приходит и уходит с вашего устройства. Пароли, сообщения, файлы — всё это легко добывается и затем используется в корыстных целях.

Меры противодействия

На основе перечисленной выше классификации самых популярных типов киберпреступлений, выявить меры противодействия становится не так уж сложно:

- Не переходите по ссылкам, которые приходят с неизвестных адресов вам на почту, через СМС или в личных сообщениях социальных сетей и мессенджеров.

- Загружайте только лицензированное ПО с проверенных сайтов. Пиратская программа хоть и выйдет намного дешевле, однако в некоторых случаях такая экономия может обойтись кратными потерями.

- Проверяйте адрес посещаемых сайтов. Если в очередной раз зашли на сайт и обнаружили, что вас просят заново авторизоваться (не предоставляя данных для автозаполнения), то велика вероятность наткнуться на подделку.

- Не ведите диалоги с лицами, которые сообщают вам шокирующие новости и сразу же предлагают свою помощь. В первую очередь стоит проверить официальные ресурсы или самостоятельно связаться с агентами поддержки.

- Регулярно меняйте пароли. Даже самая защищённая организация не может дать 100% гарантию сохранности ваших данных. Возьмите за правило обновлять пароль хотя бы 1 раз в год.

- Используйте менеджеры паролей. Пользователи часто предпочитают использовать один и тот же пароль для всех своих сервисов и сайтов. В таком случае мошенник выразит вам свою огромную благодарность. Придумывайте или генерируйте сложные пароли, которые будет невозможно определить подбором и храните их в специальных программах-менеджерах.

- Пользуйтесь антивирусами. Данное ПО скорее подойдёт для неопытных пользователей, которые не знают основ кибербезопасности и постоянно загружают файлы с подозрительных ресурсов. Помните, что сначала появляется вирус, а потом разработчики в лабораториях учатся с ним бороться, поэтому ни один антивирус не сможет гарантировать полную безопасность.

- Используйте VPN при работе с общественным сетями. Важен не просто VPN, а его функция шифрования трафика, которая делает ваше устройство недоступной целью для снифферов.

Подведём итоги

Соблюдать перечисленные в этом материале правила не так сложно. Скорее это дело привычки, которая должна быть у каждого пользователя. Лучший способ борьбы с кибермошенниками — предельная внимательность и регулярная профилактика своего устройства. Выполнение этих условий позволит значительно снизить вероятность кражи ваших данных или попадания на устройства вредоносного ПО.

Для тех, кто думал приобрести помощника робота-пылесоса, видеорегистратор для машины или телевизор, рекомендую посмотреть наши подборки:

- «Рейтинг видеорегистраторов c GPS-модулем 2023 года»

- «Выбираем устройства для уборки дома: 6 робот-пылесосов с построением карты»

- «Выбираем телевизор для дома: 10 моделей с функцией Smart TV с Яндекс Маркета».

Здесь точно найдете подарок для себя, а то и близким.

0 комментариев

Добавить комментарий