Наручная «глушилка» Wi-Fi-сетей Dstike Deauther Watch V2

Вообще данное устройство правильно называть «деаутентификатором», но тогда 90% людей ничего бы не поняли по заголовку. То есть он не блокирует сеть со стороны роутера, но заставляет разлогиниться все окружающие его устройства, так же бонусом можно спамить клонами выбранной сети. Базируется на ESP8266, так что работать будет только в сетях 2.4ГГц.

Так же есть возможность залить любую другую прошивку под свои нужды, видел сборник игр, таких как тетрис, змейка, пинг-понг, и т.д., но это же не так интересно.

Сабж создавался для проверки уязвимостей сетевого оборудования, я делаю обзор в ознакомительных целях и ни в коем случае не призываю делать гадости соседям или случайным людям, разве что завсегдатаев в кафешках можно разгонять, которые могут весь день с ноутбуком столик занимать.

| База | ESP8266 |

| Дисплей | SH1106 1.3" OLED |

| Емкость аккумулятора | 600мАч |

| Предустановленная прошивка | ESP8266 Deauther 2.6.0 |

| Дисплей SDA | GPIO 5 (D1) |

| Разъемы платы: | |

| Дисплей SCL/SCK | GPIO 4 (D2) |

| WS2812b СИД | GPIO 15 (D8) |

| Кнопка вверх | GPIO 12 |

| Кнопка вниз | GPIO 13 |

| Кнопка выбора | GPIO 14 |

| Подсветка | GPIO 16 |

| Боковые кнопки | GPIO0,RST |

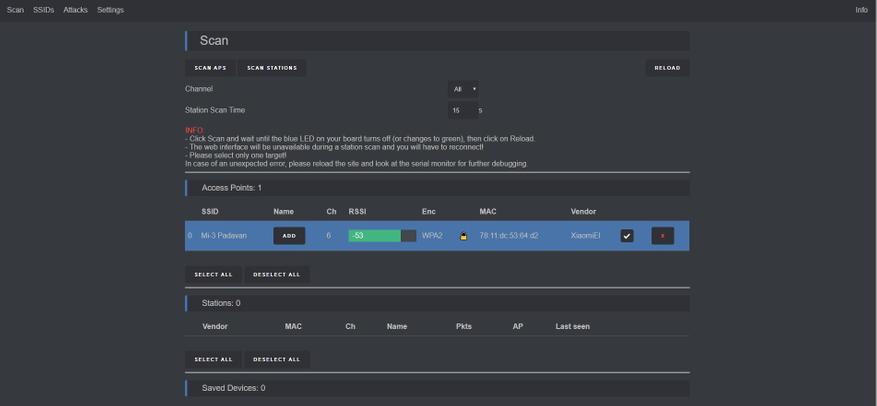

Интерфейс на английском языке, но всё интуитивно понятно. Переход по пунктам меню осуществляется с помощью боковой «качельки», выбор нажатием на нее же. При желании в прошивке можно переназначить кнопки. Первый пункт отвечает за сканирование сети. Можно искать точки доступа, клиенты вокруг или и то и другое. В процессе поиска индикатор меняет цвет на синий

После окончания сканирования переходим на пункт ниже (SELECT), где необходимо выбрать цель, в моем случае домашнюю точку доступа. Слева от названия появляется звездочка

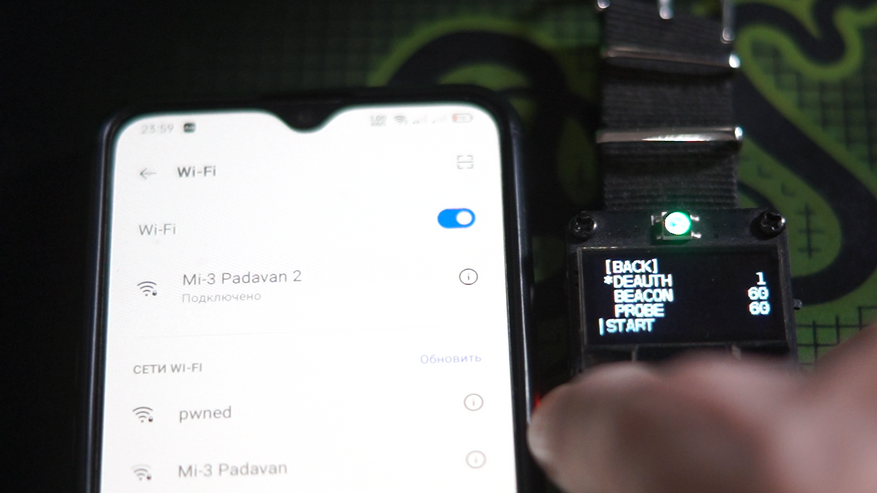

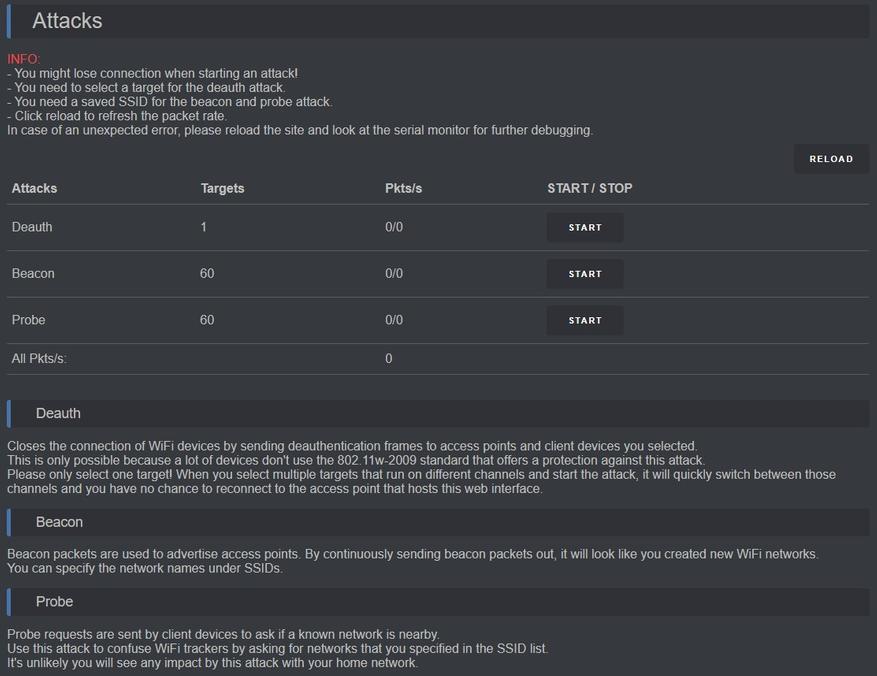

Возвращаемся назад и переходим к следующему пункту (ATTACK), выбираем DEAUTH

И после нажатия START в устройствах, подключенных к этой точке начинает постоянно обрываться авторизация. Во время работы режима светодиод меняет цвет на желтый

Так же в пункте SELECT можно выбрать отдельное устройство для атаки, но имен тут нет, только куски адресов

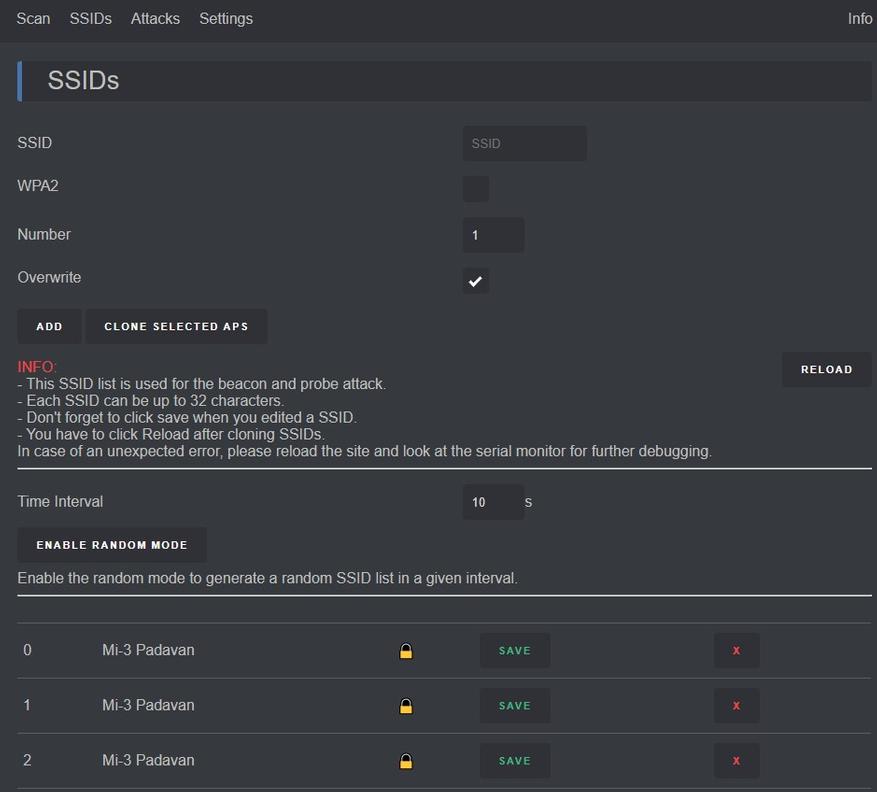

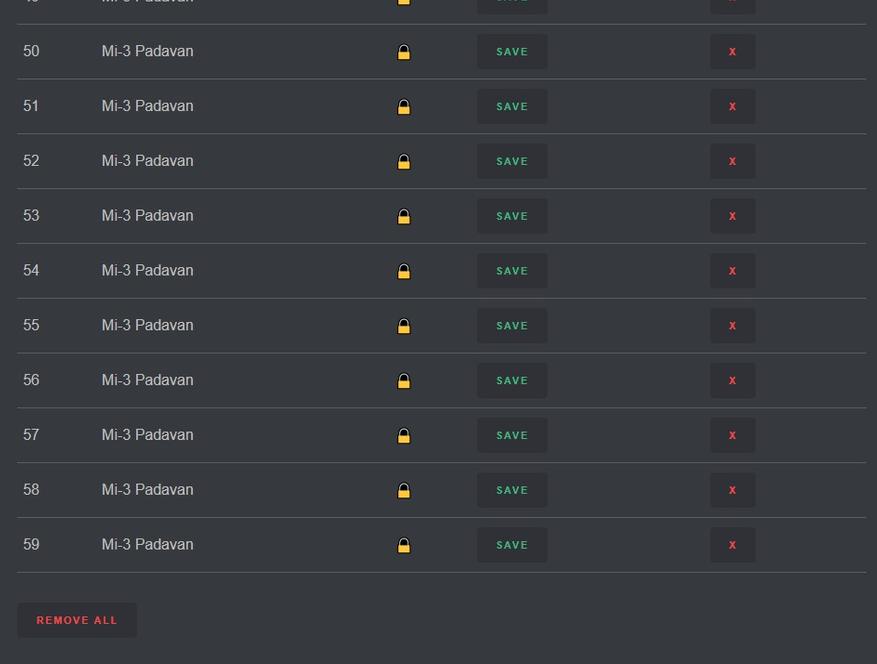

В этом же пункте есть настройка спама, в SSIDs можно сгенерировать случайные названия, либо клонировать текущее

Далее в ATTACK ставим звездочку на BEACON и после старта помимо слетевшей авторизации получаем в списке целую кучу одинаковых сетей. Данную опцию можно включать без деаунтетификатора, чтобы не дать новым клиентам подключиться к выбранной сети. Конечно можно пробиться к настоящей, но это будет не просто. Чуть ниже еще есть режим PROBE, который должен спасать устройство от нахождения трекерами, если я правильно понял описание

Closes the connection of WiFi devices by sending deauthentication frames to access points and client devices you selected.

This is only possible because a lot of devices don't use the 802.11w-2009 standard that offers a protection against this attack.

Please only select one target! When you select multiple targets that run on different channels and start the attack, it will quickly switch between those channels and you have no chance to reconnect to the access point that hosts this web interface.

Beacon

Beacon packets are used to advertise access points. By continuously sending beacon packets out, it will look like you created new WiFi networks.

You can specify the network names under SSIDs.

Probe

Probe requests are sent by client devices to ask if a known network is nearby.

Use this attack to confuse WiFi trackers by asking for networks that you specified in the SSID list.

It's unlikely you will see any impact by this attack with your home network.

Бонусом добавили монитор пакетов, на экране всплеск после того как начал подгружать страницы в браузере телефона

Так же есть часы, которые сбиваются после отключения питания ползунком и легенькая подсветка в верхней части

Есть подробное видео от создателя данного браслета

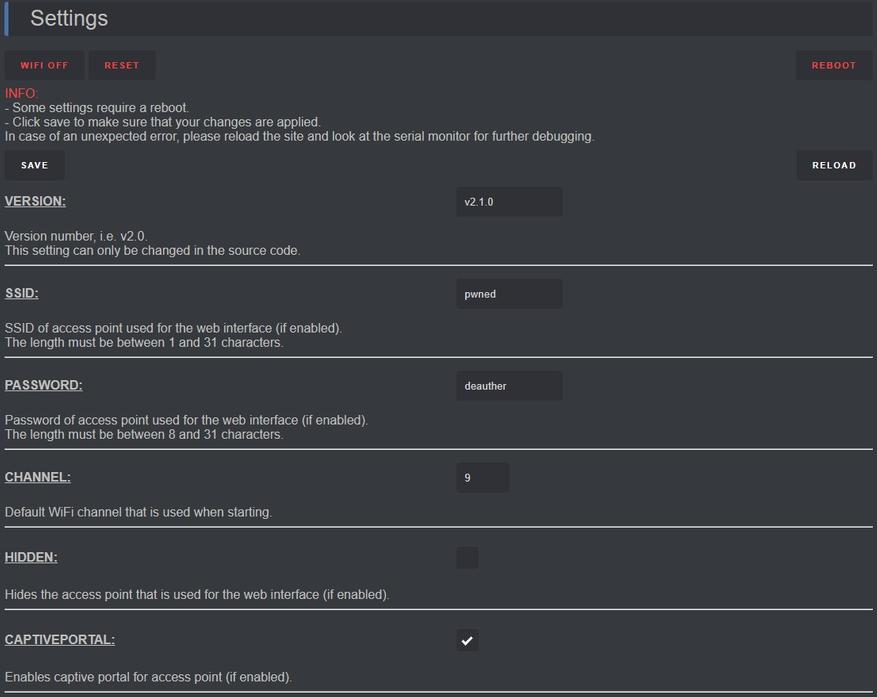

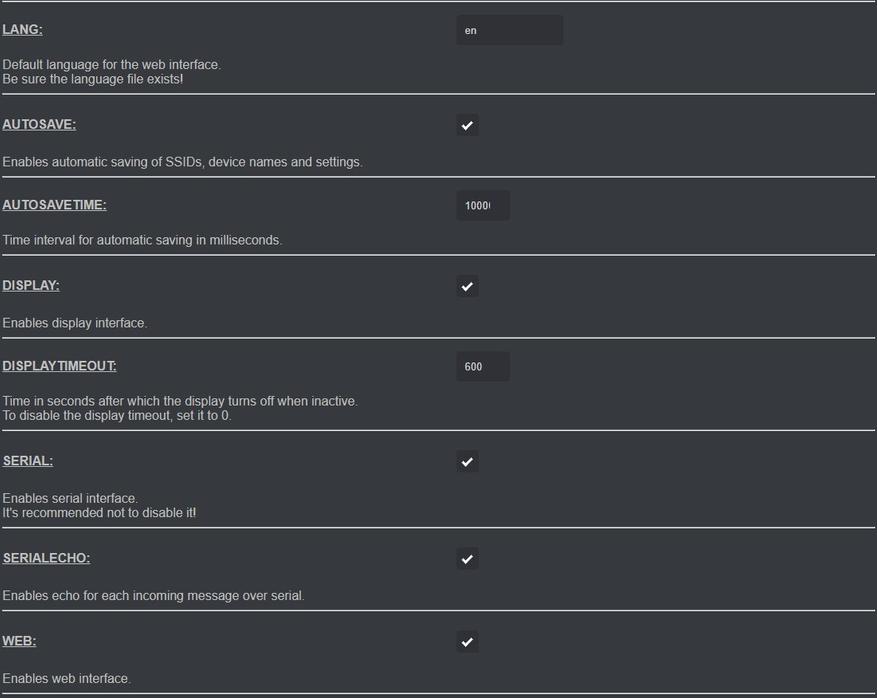

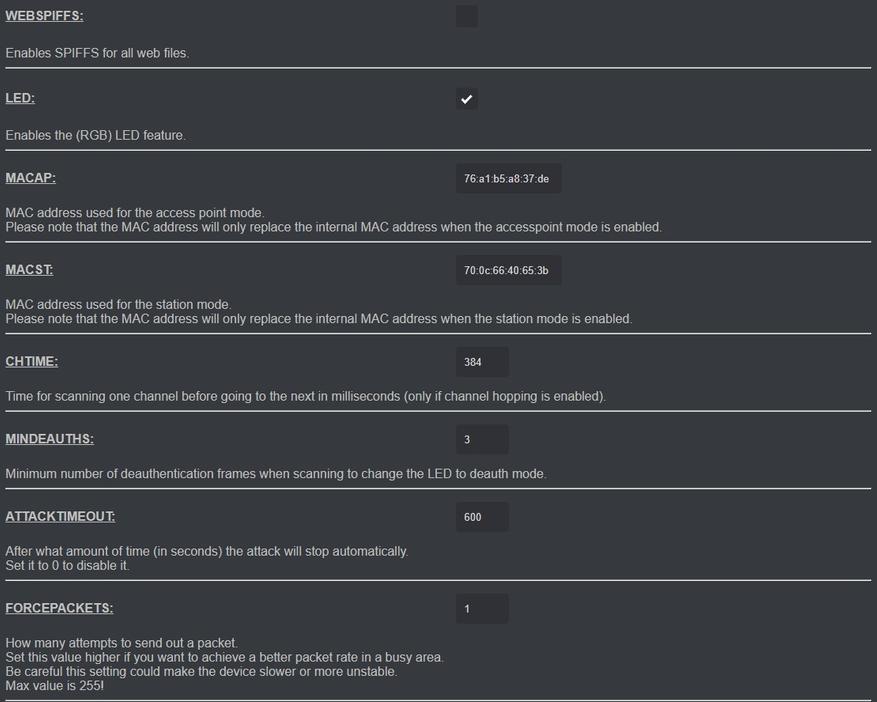

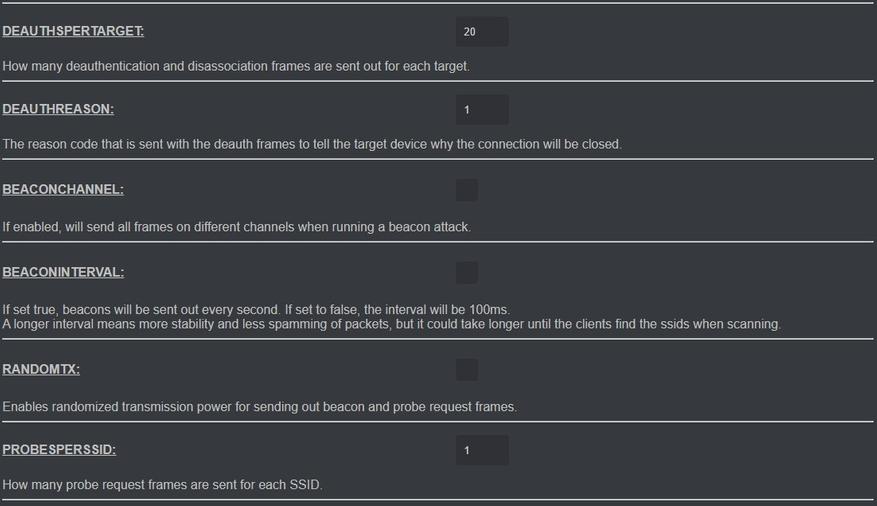

А еще управлять устройством можно через веб интерфейс, подключившись к его SSID. В новых прошивках работает русский язык, я не прошивался, но и на английском всё понятно, т.к. инструменты аналогичные, просто чуть информативнее оформлено

Вкладка атаки

Из бонусного тут только тонкая настройка устройства, которую нельзя осуществить через интерфейс часов

Сейчас появилась вторая версия часов за эти же деньги, так что оставлю ссылку на нее Проверить цену

Из изменений: убрали механический выключатель, так что часы больше не будут сбиваться, корпус закрыт по бокам(себе заглушку печатал), добавили дополнительную кнопку под дисплей и увеличили емкость аккумулятора до 800мАч

Есть еще мини версия без корпуса и аккумулятора, которая стоит вдвое дешевле проверить цену

И USB модель без экрана за $10, но придется использовать веб интерфейс для управления проверить цену

Есть еще сборки в виде павербанка с внешней антенной и прошивкой, которая после подачи питания сканирует сети и блочит всё что найдет, спамя мусорные имена. Ссылку оставлять не буду, фу такое покупать.

Итоги

Повторюсь еще раз, данный инструмент создавался для проверки и демонстрации уязвимостей сети. Не стоит злоупотреблять его возможностями и портить жизнь соседям, коллегам или случайным людям, которым в кафе может понадобиться проверить рабочую почту. К тому же есть прошивка Wi-PWN, которую можно залить в эти же часы и во время сканирования обнаружить «глушилку», после чего пеленгатором по нарастанию мощности сигнала(покрытие сети самого браслета небольшое) обнаружить устройство. Да, вряд ли в том же кафе кто-то будет заморачиваться, но вот попадется среди посетителей какой-нибудь гик с оборудованием и будут проблемы.

Как защититься от подобного рода атак:

- Использовать стандарт 802.11w-2009

- Создать белый список MAC адресов, которым разрешено подключаться к роутеру

- Скрыть SSID сети, что я и сделал дома, вбить имя вручную на новом устройстве не составляет труда

- У некоторых роутеров есть опция защиты от спама, но не факт, что сработает для неавторизованных устройств

- Сети 5ГГц так же в безопасности, т.к. работает на другой частоте

7 комментариев

Добавить комментарий

Это единственное применение устройства. Пентестеры используют нормальное оборудование.

Добавить комментарий