Сегодня сложно представить область деятельности человека, в которой не использовались бы компьютеры. Десятки миллионов пользователей каждое утро включают компьютеры по всему миру. И в это же время миллионы ботов активизируются и уведомляют своих хозяев о готовности к выполнению их заданий. Примерно полгода назад мы все с помощью новостных агентств наблюдали за созданием ботнета, в который, по последним сведениям, было включено более 10 миллионов компьютеров по всему миру.

Bot - от английского «robot», net - от английского «network». Сеть роботов, миллионы компьютеров, объединённых в единую информационную систему гениальным хозяином. Владельцы компьютеров, находящихся в ботнетах, и не подозревают о том, что их компьютеры давно инфицированы и является частью мировой сети по распространению спама, атак на серверы и прочей незаконной деятельности. Проще всего понять порядок мощностей нынешних ботнетов на простом примере. 10 миллионов компьютеров получают задание с 12 часов UTC следующих суток делать один запрос в минуту любого сайта в Сети. В полдень следующего дня они создадут поток трафика в десятки гигабит в секунду. С таким потоком мусорного трафика не справится ни один хостер, ни один датацентр или любое специализированное оборудование. Такой поток будет означать использование всей пропускной способности каналов передачи данных и последствия этой атаки заметят все, а не только тот сайт, на который была направлена атака.

Этот пример слишком прямолинеен, демонстрирует лишь потенциальные возможности одного ботнета, а их сотни. Владельцы ботнетов сдают части своих мощностей в аренду, предлагая использовать их для проведения DDoS атак или рассылок спама. Один «небольшой» ботнет из миллиона компьютеров за сутки может разослать полтора миллиарда спам-писем или сделать недоступным практически любой сервер в Интернете.

Казалось бы, «ботнеты», «атаки», «DDoS» - это всё какие-то отдалённые от нас события, происходящие где-то и с кем-то, а не с нами. Но давайте посмотрим как, с помощью каких инструментов создаётся ботнет.

Где-то в Китае настраивается веб-сервер, содержащий всего одну страницу. На странице размещается специальным образом сформированный файл pdf, специальный JavaScript, видеоролик на Flash. При заходе на такую страницу, последовательно выполняется проверка возможности запуска в браузере посетителя того или иного объекта, размещённого на странице. Если такая возможность находится, а она будет найдена в большинстве случаев, то через уязвимость в браузер посетителю загружается и запускается на исполнение небольшой файл. Уже этот файл скачает с других серверов дополнительные модули и установит все части, необходимые для включения компьютера в ботнет. Посетитель же может увидеть ошибку браузера, после перезапуска которого он продолжит работу как и раньше, но с тем отличием, что теперь его компьютер является частью мирового ботнета и готов в любой момент начать работу в нём.

Как же заманить пользователя на такую страницу с установленными скриптами и вредоносными файлами? Здесь всё до безобразия просто и автоматизировано. Программисты ежедневно ищут новые уязвимости в широко используемых движках блогов, форумов, в других скриптах, например, в phpMyAdmin. Найдя так называемую «уязвимость нулевого дня», т.е. ранее никому неизвестную, программист пишет задание роботу, который сможет использовать её. Десятки таких роботов устанавливаются на серверах по всему миру, и каждый день методично обходят миллионов сайтов в интернете в поисках требуемой версии движка блога или скрипта. Самые продвинутые версии таких роботов могут использовать поисковые системы для быстрого нахождения требуемой версии. Достаточно в строке поиска ввести «CMSName 3.0.7» и поисковая машина выдаст тысячи ссылок на сайты с той версией движка, которая нужна роботу. Ему остаётся прочитать этот список и обойти его.

Найдя сайт с требуемой версией движка или скрипта, робот использует уязвимость, получает доступ к файловой системе сервера, проходит по ней и добавляет в тело каждой найденной html страницы так называемый «фрейм» или маленькое окно, в которое автоматически загружается та самая страница с китайского сервера. Теперь любой посетитель, зашедший на вполне уважаемый, надёжный и известный сайт, загрузит страницу с китайского сервера и станет частью ботнета. Совсем недавно новостные агентства информировали о быстрых массовых взломах сайтов, исчисляемых десятками тысяч. Если каждый такой сайт в среднем в сутки посещает 1000 человек, то количество заразившихся будет исчисляться миллионами.

Таким образом, сегодня в Сети сложилась такая ситуация, что даже ограничение количества посещаемых сайтов до нескольких весьма известных и уважаемых, не может гарантировать от заражения.

Если домашний пользователь подключён к интернету, как правило, через относительно медленные каналы связи, то корпоративные пользователи подключаются по очень быстрым, выделенным линиям. С одной стороны, обычный домашний пользователь, как правило, не имеет достаточной квалификации для обнаружения по косвенным признакам заражения, работает на нелегальной копии операционной системы, обновления в которой отключены во избежание блокирования после очередного обновления. Сумма этих факторов делает из таких пользователей достаточно лёгкую мишень для заражения. С другой стороны, создав эпидемию в локальной сети из 300 компьютеров, поставив такую сеть под свой контроль, атакующий получает в своё распоряжение мощный небольшой ботнет, подключенный к Интернету на скорости в 10-100 мегабит. При нерадивом системном администраторе, не озаботившимся вовремя созданием централизованной системы развёртывания обновлений операционных систем и программного обеспечения, не установившим централизованную систему антивирусной защиты и фильтрации трафика, такая локальная сеть становится рассадником спама и вирусов на несколько дней, до тех пор, пока администратор не заметит вирусную активность и не предпримет мер по её прекращению.

В этом обзоре мы рассмотрим один из инструментов, позволяющих полностью решить проблему заражения и включения в ботнеты локальных сетей любых размеров. Централизованное управление, правила, автоматическое обновление антивирусных баз и многое другое позволяет с помощью Kaspersky Open Space Security решить этот вопрос с минимальными затратами времени обслуживающего персонала, сведя стоимость владения решением к минимуму.

Следует чётко понимать, что одна система не способна полностью оградить от всех угроз. Должен быть предпринят комплекс мер по защите локальной сети. Например, все пользователи должны работать в Интернете только через корпоративный прокси с авторизацией. «Общаться» с серверами в Интернете по 25-му порту для отправки почты могут только почтовые серверы компании, но не любой пользователь. В локальной сети должен быть развёрнут сервер для автоматической установки обновлений на операционные системы и программное обеспечение пользователей без их на то согласия. И так далее. Одним из «кирпичей» этой системы и является Kaspersky Open Space Security.

Систему можно развернуть несколькими способами. В подробнейших руководствах рассмотрены способы как ручной установки компонентов системы, так и автоматической при помощи доменных политик или скриптов. Мы же рассмотрим вариант развёртывания системы в домене с одного сервера.

Установка Kaspersky Administration Kit

Пакет управления комплексом может быть установлен на любой компьютер сети. Пользователь, выполняющий установку пакета администрирования, должен обладать правами администратора.

Для работы пакета необходим Microsoft .NET Framework 2 SP1. Если фреймворк не был установлен ранее, то мастер может его установить самостоятельно.

- Сервер администрирования - основной компонент пакета, который осуществляет управление программами «Лаборатории Касперского».

- Агент администрирования используется для связи между клиентскими компьютерами и сервером администрирования.

- Сервер политик авторизует набор мандатов для Cisco NAC.

- Компонент Поддержка мобильных устройств позволяет обеспечить совместную работу с Kaspersky Mobile Security Enterprise Edition.

- Консоль администрирования - интерфейс для управления программами.

Для работы Kaspersky Administration Kit необходим Microsoft SQL Server, MySQL или SQL Express. При необходимости мастер установки может развернуть MySQL или Microsoft SQL Server 2005 Express Edition.

Для хранения и доступа по сети к обновлениям, будет создана папка общего доступа. Есть возможность выбрать произвольный номер порта для сервера администрирования. В качестве имени сервера администрирования необходимо выбрать между DNS или NetBIOS именами компьютера, на который устанавливается Kaspersky Administration Kit, или его IP адресом.

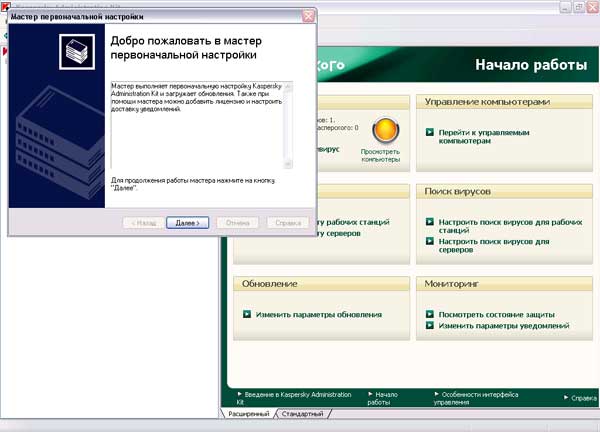

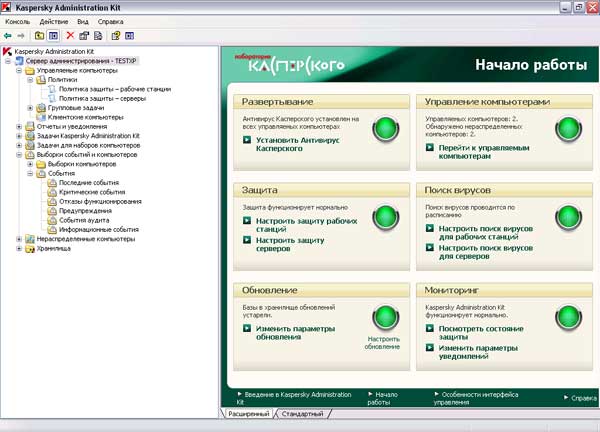

После распаковки и установки файлов будет предложено запустить консоль Kaspersky Administration Kit и настроить параметры при помощи мастера. Для начала работы с сервером администрирования перезагружать компьютер не требуется.

Мастер первоначальной настройки предложит указать файл ключа продукта, ввести код активации или сделать это позже. На ознакомление с возможностями всех продуктов отведено 30 дней, в течение которых они будут полнофункциональны.

Мастер опросит локальную сеть и предложит просмотреть список найденных им компьютеров.

На следующем шаге мастер предложит ввести настройки SMTP сервера для отправки уведомлений. Затем создаст политики для управления продуктами Лаборатории и скачает обновления с серверов kaspersky.com

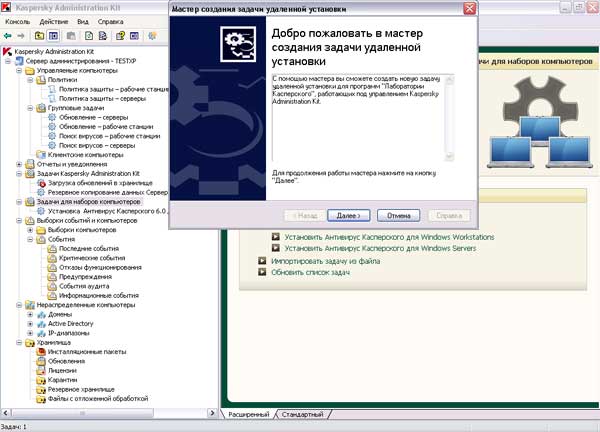

На последнем шаге мастер предложит начать развёртывание комплекса в сети. При согласии с этим, будет запущен следующий мастер, который поможет установить Антивирус Касперского на любое количество компьютеров в локальной сети предприятия.

По умолчанию предлагается выбрать между установкой антивируса для рабочих станций и серверов. При необходимости, можно нажать кнопку «Новый» и создать инсталляционный пакет другого продукта Лаборатории или произвольного приложения.

Установка выбранного приложения возможна на заранее сформированную группу компьютеров или на произвольное количество компьютеров, которые можно выбрать на этом шаге мастера развёртывания. Установим Антивирус Касперского 6.0 для Windows Workstation на Windows XP и Windows 7.

По умолчанию предлагается установить выбранный пакет при помощи Агента администрирования. Если предложенные настройки не менять, то выбранный пакет будет установлен на определённые ранее компьютеры сразу после запуска установки из мастера. Если назначить установку Агента администрирования через политики AD, то сначала при логоне пользователя будет установлен Агент администрирования, а затем уже его средствами сам пакет.

На следующем шаге мастер предложит указать файл лицензии, с которым будет развёрнут выбранный пакет на компьютеры пользователей. Если лицензию не добавлять, то Антивирус Касперского проработает 30 дней без ограничения функционала.

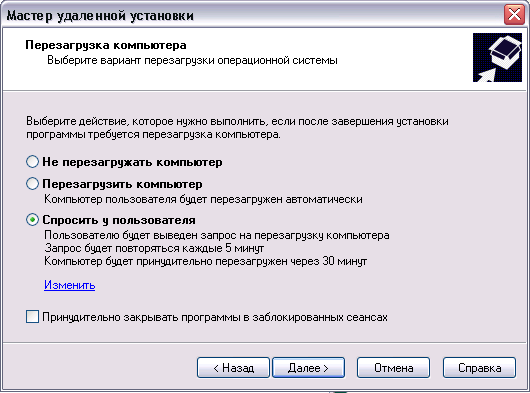

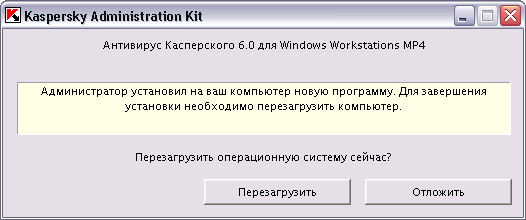

Если для завершения установки потребуется перезагрузить компьютер пользователя, то это можно автоматизировать при помощи настроек на следующем шаге мастера развёртывания.

Выбрав вариант Спросить у пользователя, можно указать текст пояснения, который будет ему выводиться до перезагрузки, частоту напоминаний и время, через которое компьютер пользователя будет перезагружен принудительно.

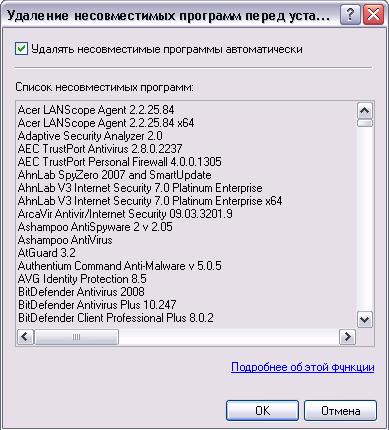

Если это необходимо, то можно включить удаление определённых программ с клиентского компьютера перед установкой Антивируса Касперского. Эта возможность значительно ускорит процесс развёртывания продукта, избавив администратора от необходимости вручную удалять с компьютеров в сети установленные ранее антивирусы.

Затем мастер предложит переместить выбранные для установки компьютеры в существующую группу («Управляемые компьютеры»), создать новую группу и переместить выбранные компьютеры в неё или не перемещать компьютеры в группы.

На следующем этапе в список необходимо добавить учётные записи с правами администратора на компьютерах, где будет развернут пакет. Если установка выполняется в домене, то достаточно указать учётные данные администратора домена. После этого мастер приступит к установке пакета на выбранные компьютеры.

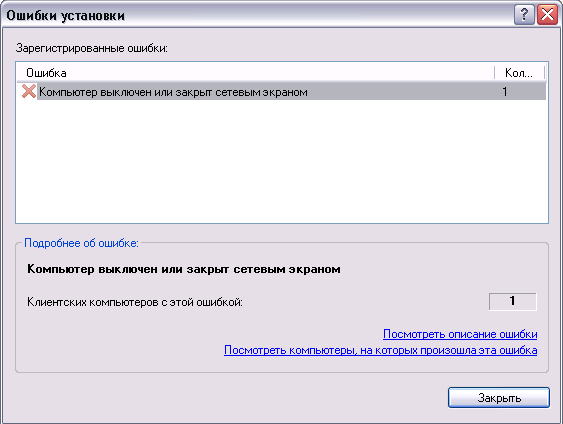

При возникновении в ходе установки ошибок, их можно будет просмотреть в консоли управления, а затем устранить причину и повторить установку.

Перед началом развёртывания нужно учесть, что брандмауэр Windows не должен запрещать общий доступ к файлам и принтерам и должен быть отключен «Простой общий доступ к файлам» на всех компьютерах пользователей.

Если в настройках параметров развёртывания пакеты было указано на необходимость выдать запрос пользователю для перезагрузки, то он сможет закрыть все работающие приложения и перезагрузить компьютер.

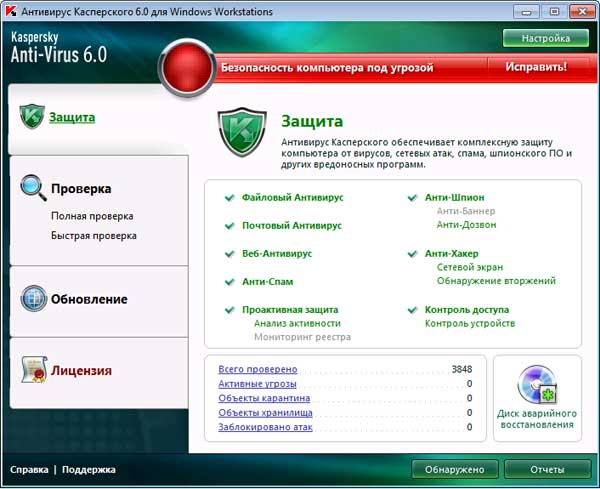

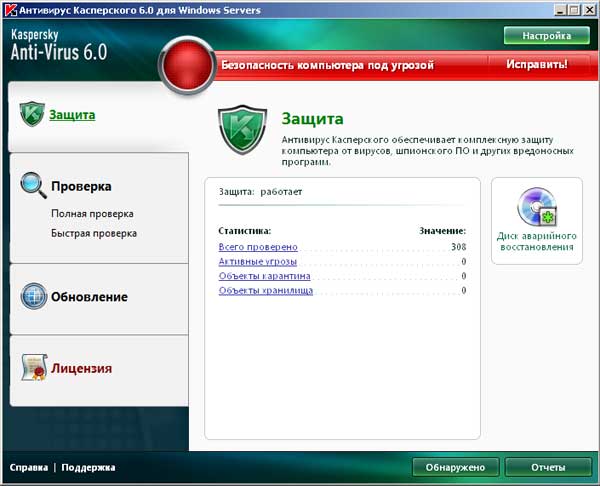

После перезагрузки (если она потребовалась) в трее на компьютере пользователя появится значок Антивируса Касперского. Щелчок мышью по нему откроет главное окно Антивируса Касперского.

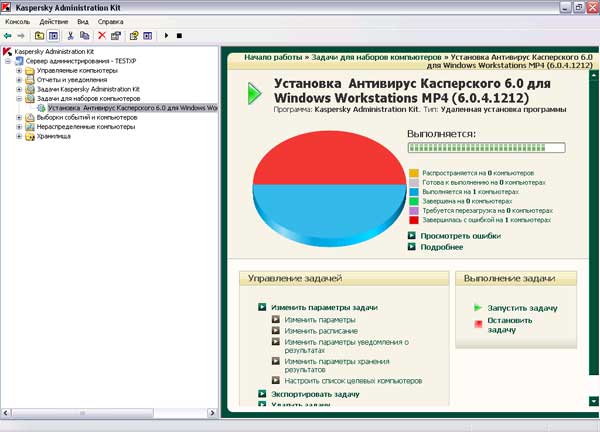

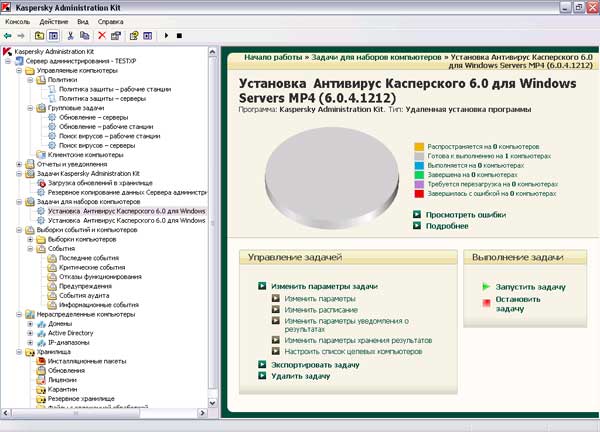

Внешний вид консоли управления с информацией о ходе выполнения задач установки показано ниже.

Аналогичным образом устанавливается Антивирус Касперского для Windows Server.

Задача сначала полностью настраивается, задаётся интервал её запуска, аналогичный интервалам Планировщика Windows, а затем запускается.

Установка заняла несколько минут времени и не потребовала перезагрузки сервера.

Теперь самое время проверить политики и изменить их под свои требования.

При помощи этой политики администратор может управлять всеми настройками Антивируса Касперского на управляемых компьютерах. Закрытый замок в правой верхней части каждой группы означает, что пользователю запрещено изменять эти настройки. При необходимости можно на некоторых группах настроек замок «открыть», после чего пользователь сможет изменить настройки антивируса на своём компьютере.

Политика применяется к группе компьютеров и её подгруппам. По умолчанию все компьютеры включены в группу «Управляемые компьютеры». Если это необходимо, можно создать подгруппы, разместить в них компьютеры, сгруппировав их по типам необходимых настроек безопасности, и создать для каждой группы свою политику.

Все настройки политик перечислять смысла нет, так как настраиваются все параметры, доступные в интерфейсе KAV на компьютере пользователя.

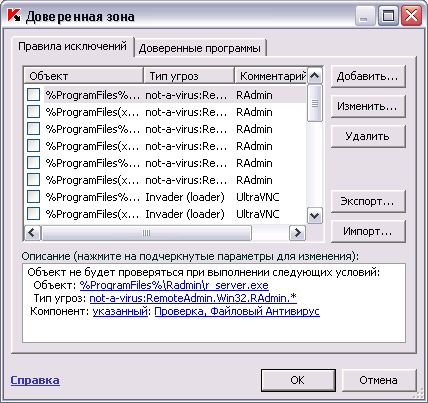

Например, в доверенную зону включены описания файлов систем удалённого администрирования. Если в сети используется, например, RAdmin, то достаточно в этом списке отметить названия и путь его установки на клиентских компьютерах и Антивирус Касперского не будет классифицировать эти файлы, как потенциально опасные.

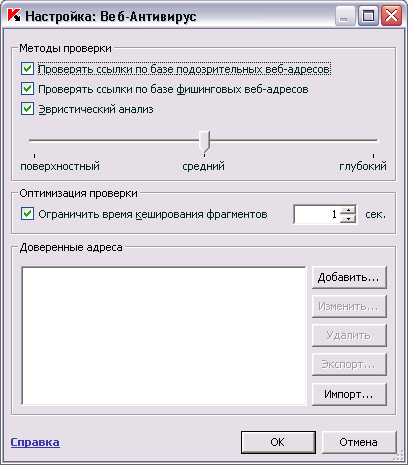

Администратор может централизованно управлять настройками перехвата и проверки трафика, получаемого пользователем из Интернета. Антивирус проверит объекты на загружаемой странице, и если они безопасны, то отдаст их браузеру. В этой же группе настроек можно указать адреса доверенных сайтов и эти адреса автоматически распространятся сразу же на все компьютеры, к которым применена политика.

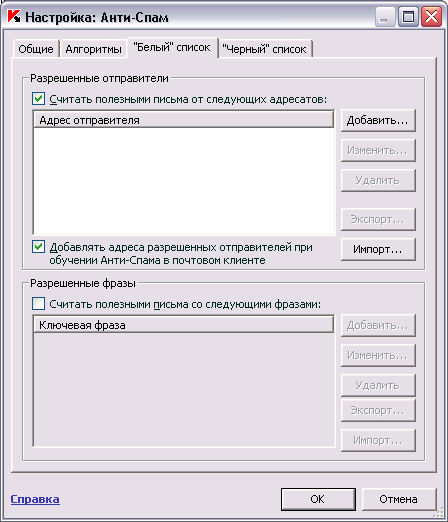

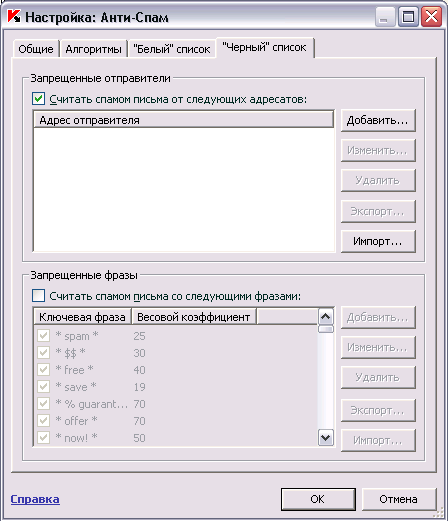

Ниже показаны настройки модуля антиспама.

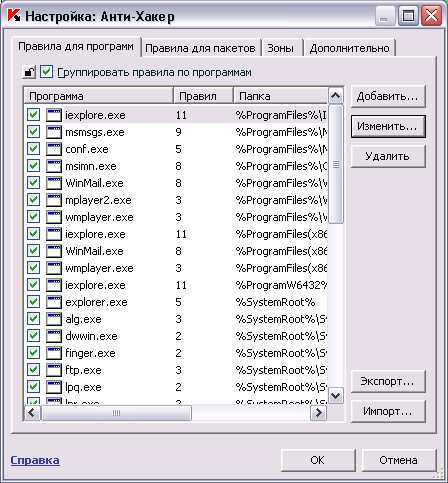

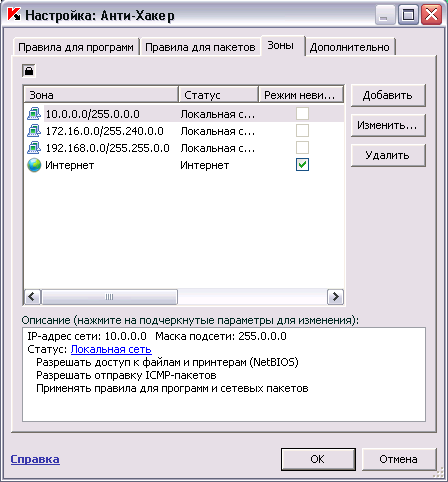

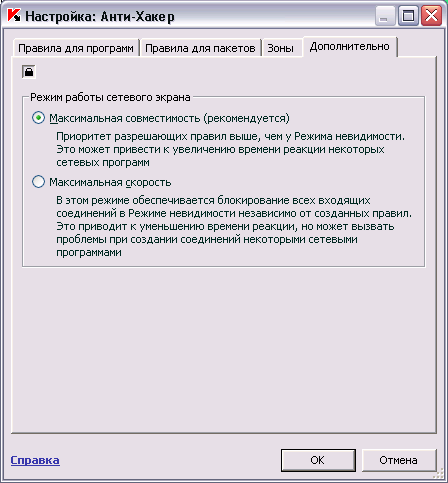

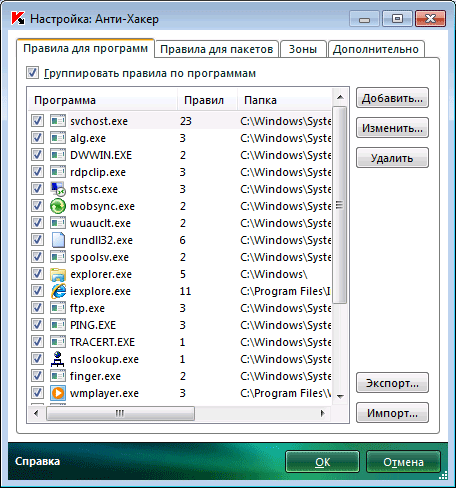

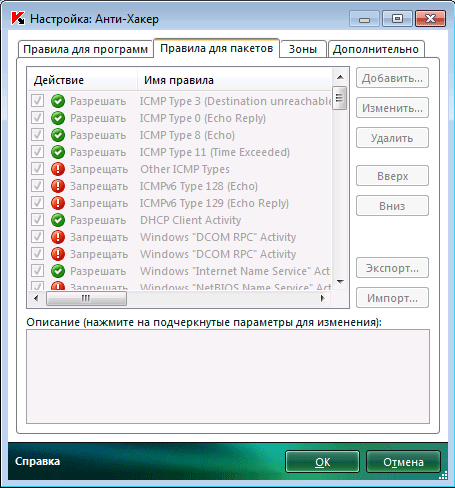

Настройки сетевого экрана приведены на скриншотах ниже.

Обратите внимание на то, что в списке Правила для программ замок «открыт», то есть пользователю дано право изменять эти правила. Вот как эта вкладка выглядит на компьютере пользователя.

В то время как правила для пакетов пользователь изменить не может.

Возможно, правильным решением будет строго ограничить набор приложений и строго отфильтровать трафик. Например, разрешить браузеру пользователя соединения только в корпоративным прокси сервером, почтовому клиенту - только с почтовым сервером, а клиенту для обмена мгновенными сообщениями - только со своим сервером. Более того, в некоторых сетях имеет смысл ограничить трафик строго от компьютера пользователя к нескольким серверам и компьютерам службы поддержки, заблокировав весь остальной. Этим каждый пользователь будет изолирован от соседних компьютеров и даже при большом желании не сможет получить доступ к неразрешённым для него серверам и компьютерам других пользователей.

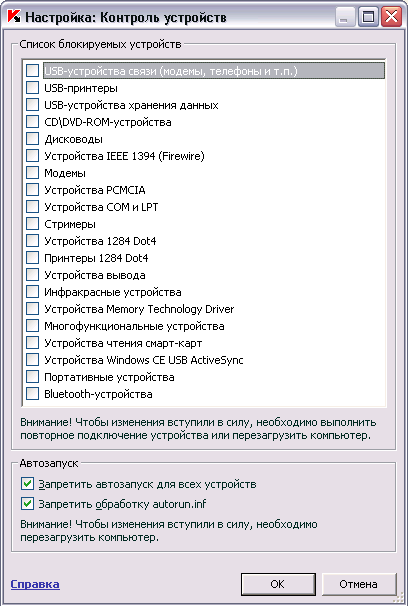

При необходимости можно ограничить доступ пользователей к определённым устройствам, которые они могут подключать к своим компьютерам.

После того, как группа и политика создана, достаточно поместить в эту группу компьютер и политика будет применена к установленному на нём антивирусу.

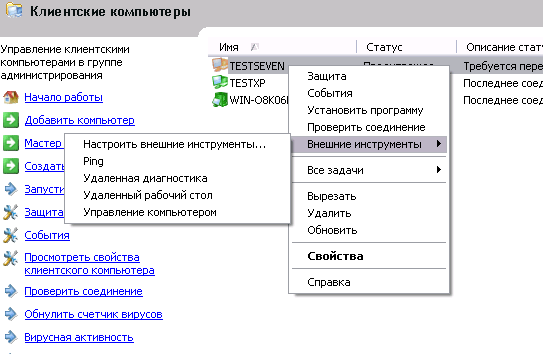

Помимо управления из Kaspersky Administration Kit настройками продуктов Лаборатории Касперского, администратор может настроить запуск частых задач для каждого компьютера. Например, можно добавить в контекстное меню пункт Ping и проверять ответ от компьютера за два клика мышью.

Помимо всего прочего, с каждым компьютером с установленным агентом управления можно создавать туннель. Например, если на удалённом компьютере закрыт файрволом порт 3389, то можно создать туннель через агента администрирования и подключиться к порту 3389 на удалённом компьютере через указание порта на локальном компьютере.

Консоль управления Kaspersky Administration Kit предоставляет массу удобств при обслуживании большого количества пользователей и серверов с установленным Антивирусом Касперского. Здесь есть и отчёты о состоянии компьютеров, и инструменты для управления карантином на удалённых компьютерах, и настройка уведомлений о событиях. Сервер администрирования в зависимости от количества клиентов распределяет нагрузку на сеть во время обновления антивирусных баз, вводя небольшую задержку в получении обновлений для разных клиентов. С помощью вложенных групп компьютеров можно очень точно применять политики настройки антивирусов для конкретных отделов или пользователей. Всё это позволяет утверждать, что KOSS будет отличным выбором как для небольших компаний, так и для компаний с числом рабочих мест больше тысячи. Один администратор сможет обслуживать практически любое количество антивирусов, вовремя реагировать на возникающие угрозы и тем самым минимизировать продолжительность возможных простоев как в работе локальной сети в целом, так и каждого отдельного пользователя.

Скачать Kaspersky Open Space Security можно на сайте разработчика. Демонстрационная версия проработает 30 дней без ограничения функциональных возможностей.