Хакеры взломали десятки тысяч роутеров ASUS в России, Тайване и США

Недавно специалисты обнаружили масштабную кампанию, в ходе которой злоумышленники взломали десятки тысяч старых и снятых с поддержки маршрутизаторов ASUS. Больше всего заражённых устройств оказалось на Тайване, в США и России. Все их объединяют в единую сеть.

Исследователи из STRIKE SecurityScorecard назвали операцию Operation WrtHug. Случаи заражения также обнаружены в странах Юго-Восточной Азии и Европы.

По данным аналитиков, атаки связаны с использованием сразу шести известных уязвимостей в устаревших моделях ASUS WRT. Через них хакеры получают полный доступ к устройствам. На всех найденных заражённых маршрутизаторах используется один и тот же самоподписанный TLS-сертификат со сроком действия 100 лет. Он был создан в апреле 2022 года.

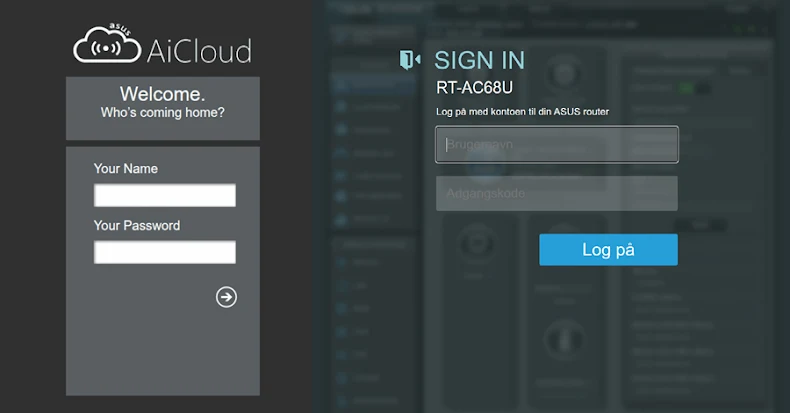

Примерно 99% сервисов, где замечен этот сертификат, относятся к ASUS AiCloud — функции, которая даёт доступ к локальному хранилищу через интернет.

Компания SecurityScorecard поясняет, что злоумышленники использовали уязвимости в AiCloud, чтобы получить повышенные права на старых моделях ASUS WRT. Исследователи отмечают, что кампания не является классическим ORB, но похожа на другие ботнеты и операции, ранее связанные с китайскими хакерскими группами.

Для заражения, по предварительным данным, применялись уязвимости CVE-2023-41345, CVE-2023-41346, CVE-2023-41347, CVE-2023-41348, CVE-2024-12912 и CVE-2025-2492. Отдельно отмечается, что эксплойт CVE-2023-39780 ранее использовался другим ботнетом китайского происхождения — AyySSHush (ViciousTrap). К недавним ORB-атакам на роутеры также относятся LapDogs и PolarEdge.

Семь IP-адресов оказались связаны одновременно и с WrtHug, и с AyySSHush. Это может указывать на связь между двумя кластерами, хотя прямых доказательств пока нет.

Под атаку попали следующие модели ASUS:

- 4G-AC55U

- 4G-AC860U

- DSL-AC68U

- GT-AC5300

- GT-AX11000

- RT-AC1200HP

- RT-AC1300GPLUS

- RT-AC1300UHP

Кто стоит за операцией, пока неизвестно. Однако масштаб атак на Тайвань и схожесть с тактиками, замеченными в предыдущих кампаниях китайских групп, позволяют предположить возможную связь с China Nexus.

SecurityScorecard отмечает, что злоумышленники всё чаще выбирают для атак именно маршрутизаторы и сетевые устройства. Такие кампании нередко проводятся скрытно и тщательно, чтобы создать долговременную инфраструктуру.

Хакеры используют цепочки команд и обход аутентификации, чтобы установить постоянные SSH-бэкдоры. При этом они нередко применяют обычные функции роутера, что помогает сохранять контроль даже после перезагрузки или обновления прошивки.

Источник: thehackernews

2 комментария

Так это фича — при необходимости тысячи устройств объединяются вместе для созидательной работы на благо человечества! Вот и тестирование провели, всё работает

Добавить комментарий