Беспроводной ADSL-роутер ZyXEL Prestige 2602HW

часть вторая: тестирование производительности проводного и беспроводного сегментов, производительность IPSEC VPN-сервера, безопасность, доступность, выводы

Тестирование производительности VPN-соединений

Рассматриваемый роутер позволяет устанавливать до 20 IPSEC VPN соединений. Возможно использование следующих алгоритмов шифрования: DES, 3DES, AES. Алгоритм DES сейчас уже считается недостаточно криптостойким, поэтому тестирование производительности проводилось с использованием алгоритма 3DES и AES. К сожалению, по техническим причинам, не связанным с рассматриваемым оборудованием, удалось создать только 2 туннеля с использованием AES шифрования.

Для тестирования применялись стендовые компьютеры под управлением Gentoo Linux 2.6.11 так как ОС Windows XP не поддерживает AES-шифрование.

Параметры туннеля:

- тип: IPSEC

- Хеш-алгоритм: SHA1

- Обмен ключами: IKE

Сокращения:

- Gentoo — стендовый компьютер под управлением Gentoo Linux 2.6.11

- Prestige — рассматриваемый нами роутер ZyXEL Prestige 2602HW

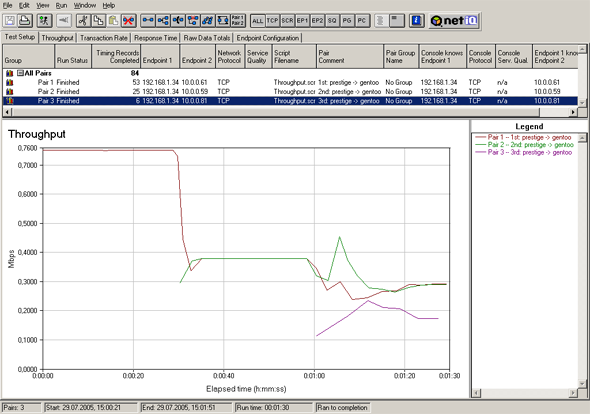

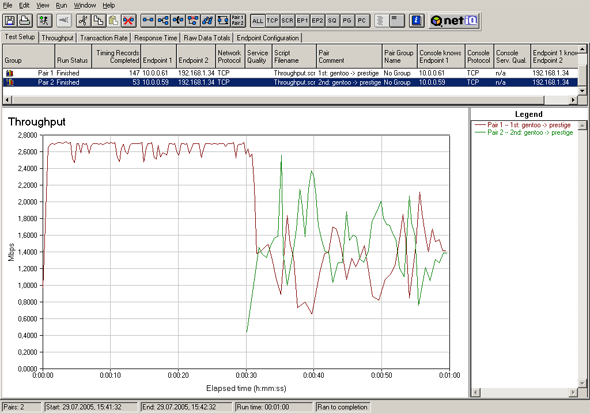

Производительность IPSEC, 1 туннель, 3DES шифрование

Скорость трафика сильно снижается по сравнению с результатами LAN-WAN тестов. При нулевых задержках во всех тестах скорость трафика несколько выше.

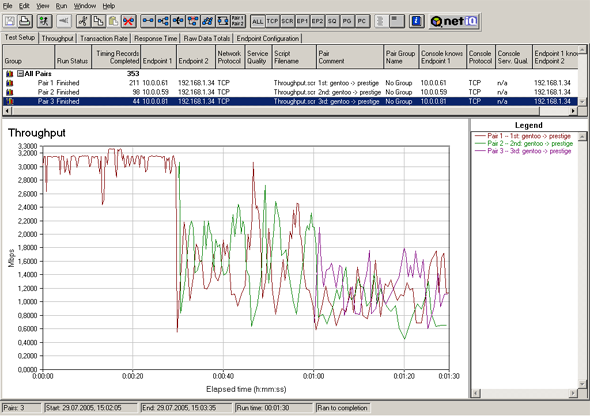

Производительность IPSEC, 2 туннеля, 3DES шифрование

Общая тенденция остается той же: при уменьшении задержек — скорость возрастает. В полнодуплексном режиме скорость прямого канала становится значительно ниже скорости обратного — скорее всего это тоже следствие работы проткола TCP.

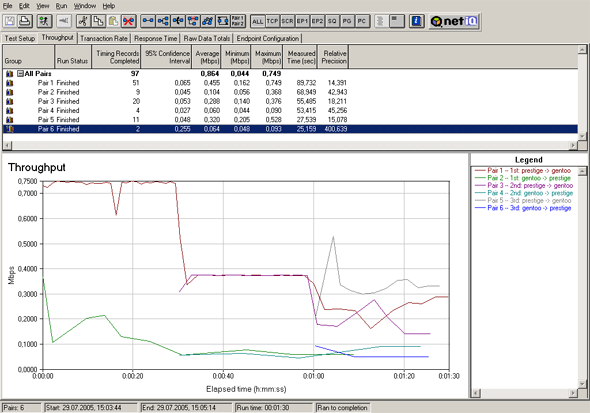

Производительность IPSEC, 3 туннеля, 3DES шифрование

В режиме half-duplex

В режиме full-duplex

Снова скорость прямого канала значительно ниже скорости обратного. Между туннелями скорость распределяется неравномерно.

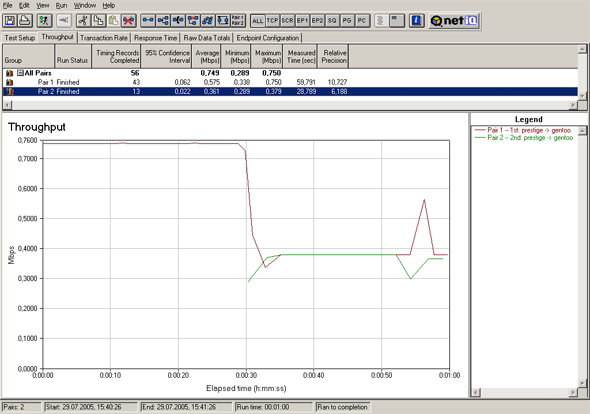

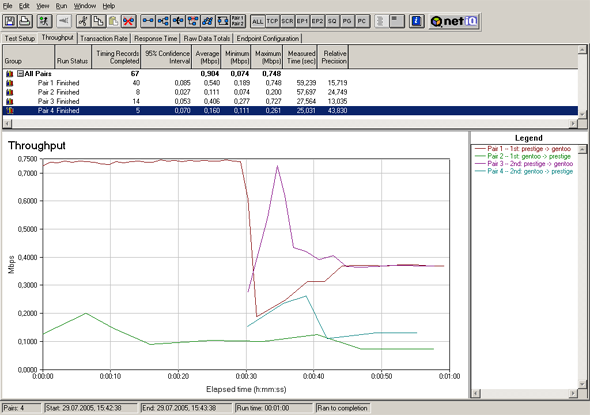

Поэтапное включение туннелей при 3DES шифровании

Далее было проведено несколько тестов, в которых генерирование трафика в 3-х туннелях запускалось не одновременно, а с задержкой в 30 секунд. Сначала трафик запускается в одном туннеле, 30 секунд спустя — во 2-м, еще 30 секунд спустя — в 3-м. Так как время задержки не влияет на поведение графиков при включении генерации трафика в туннелях — тесты проводились при задержке Interleave delay = 0 мс.

Последовательность запуска трафика:

- 1-й туннель, передача Prestige -> Gentoo

- 2-й туннель, передача Prestige -> Gentoo

- 3-й туннель, передача Prestige -> Gentoo

Последовательность запуска трафика:

- 1-й туннель, передача Gentoo -> Prestige

- 2-й туннель, передача Gentoo -> Prestige

- 3-й туннель, передача Gentoo -> Prestige

Последовательность запуска трафика:

- 1-й туннель, передача fdx Gentoo && Prestige

- 2-й туннель, передача fdx Gentoo && Prestige

- 3-й туннель, передача fdx Gentoo && Prestige

Снова обращу внимание, что скорость прямого канала в полном дуплексе ниже скорости обратного.

Производительность IPSEC, 1 туннель, AES шифрование

Производительность IPSEC, 2 туннеля, AES шифрование

Уменьшение задержек опять же приводит к увеличению скорости. Результаты в тестах при AES шифровании не сильно отличаются от результатов при 3DES шифровании. AES шифрование является более стойким и оптимизировано для аппаратной поддержки, но момент написания обзора ОС Windows XP данный вид шифрования не поддерживает.

Поэтапное включение туннелей при AES шифровании

Далее было проведено несколько тестов, в которых генерирование трафика в 3-х туннелях запускалось не одновременно, а с задержкой в 30 секунда. Сначала трафик запускается в одном туннеле, 30 секунд спустя — во 2-м, еще 30 секунд спустя — в 3-м. Так как время задержки не влияет на поведение графиков при включении генерации трафика в туннелях — тесты проводились при задержке Interleave delay = 0 мс.

Последовательность запуска трафика:

- 1-й туннель, передача Prestige -> Gentoo

- 2-й туннель, передача Prestige -> Gentoo

Последовательность запуска трафика:

- 1-й туннель, передача Gentoo -> Prestige

- 2-й туннель, передача Gentoo -> Prestige

Последовательность запуска трафика:

- 1-й туннель, передача fdx Gentoo && Prestige

- 2-й туннель, передача fdx Gentoo && Prestige

Как и в случае с 3DES шифрованием, в полнодуплексном режиме скорость обратного канала оказывается выше скорости прямого.

Тестирование возможностей ограничения трафика

Рассматриваемый роутер поддерживает ограничение общей полосы пропускания с помощью механизма QoS (Quality of Service — качество обслуживания). Для корректной работы QoS — необходима поддержка QoS на всех ATM устройствах (в нашем случае на самом роутере и на DSLAM'е). QoS позволяет регулировать параметры отправления данных — то есть изменяя параметры QoS мы изменяем ширину обратного канала. При использовании TCP трафика у нас также меняется ширина прямого канала — об этой особенности протокола TCP мы уже говорили выше.

Сначала выбирался пункт CBR (Constant Bit Rate) обеспечивающий постоянную полосу пропускания, а при тестировании менялся параметр PCR (Peak Cell Rate) — пиковая скорость (в случае CBR он же является средней скоростью). Тестирование проводилось только в полудуплексном режиме. Результаты теста занесены в таблицу.

| CBR (Constant Bit Rate) | |

| Значение параметра PCR | Upload (скорость обратного канала), Mbps |

| 100 | 0,036 |

| 200 | 0,073 |

| 300 | 0.109 |

| 400 | 0,146 |

| 500 | 0,182 |

| 600 | 0,218 |

| 700 | 0,255 |

| 800 | 0,291 |

| 900 | 0,326 |

| 1000 | 0,363 |

| 1100 | 0,399 |

| 1200 | 0,435 |

| 1300 | 0,471 |

| 1400 | 0,508 |

| 1500 | 0,544 |

Увеличение значения PCR ведет к линейному увеличению скорости обратного канала — это отражено на графике ниже

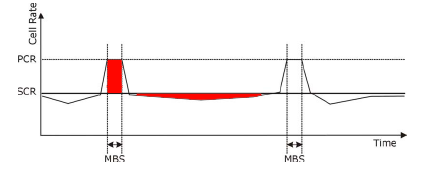

Теперь выберем пункт VBR (Variable Bit Rate), который позволяет задавать переменную полосу пропускания. При этом задаются PCR (Peak Cell Rate) и SCR (Sustainable Cell Rate) — значения пиковой скорости и значения средней скорости, а также MBS (Maximum Burst Size) — то максимальное количество ячеек, которое может быть послано с пиковой скоростью PCR.

В документации сказано, что когда достигнуто значение MBS скорость ограничивается значением SCR и не повышается до тех пор пока среднее значение скорости не станет ниже значения SCR — из этого следует, что площади, указанные на графике красным должны быть равны между собой.

Из этого следует, что средняя скорость при длительных замерах будет стремиться к значению SCR, будет меняться только поведение графика — попробуем отследить это изменение.

Тест 1: запускался поток трафика с максимальной скоростью на короткий промежуток времени. Скорость трафика на начальном этапе должна равняться значению PCR (Peak Cell Rate), с этой скоростью должно передаться MBS (Maximum Burst Size) ячеек, после чего скорость должна ограничиться значением SCR. Для лучшего отображения размер пакета был установлен в 1500 байт.

Настройки роутера:

- Тип QoS: VBR

- PCR: 1500 cells/sec

- SCR: 500 cells/sec

- MBS: 5000 cells

До участка, отмеченного на графике, передается MBS ячеек со скоростью PCR. После этого участка скорость трафика ограничивается значением SCR.

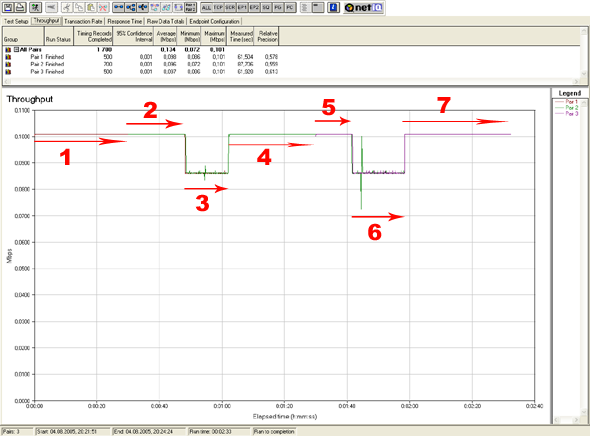

Тест 2: по очереди запускались 3 потока трафика с одинаковой скоростью. Скорость каждого потока устанавливалась ниже значения SCR, но так, чтобы суммарная скорость 2-х потоков превышала значение SCR. Создается ситуация, когда сначала скорость трафика в канале не превышает значения SCR, затем запускается 2-й поток и скорость становится выше значения SCR и ниже значения PCR — с данной скоростью передается ограниченное значением MBS количество трафика, после этого скорость канала "зарезается" до значения SCR, один из потоков заканчивается и скорость передачи снова становится меньше SCR — при этом средняя скорость передачи становится ниже значения SCR, после чего запускаем еще 1 поток — скорость передачи снова становится выше значения SCR и ниже значения PCR — ситуация повторяется — это проиллюстрировано на графике

Участки на графике:

- Запускается 1-й поток трафика (коричневая линия) — скорость ниже значения SCR

- Включается 2-й поток трафика (зеленая линия) — скорости 1-го и 2-го потоков равны, их суммарная скорость становится выше SCR — с такой скоростью передается не более MBS ячеек трафика.

- Достигается значения MBS — скорость обоих потоков "зарезается" до значения SCR

- 1-й поток заканчивается — скорость снова становится ниже SCR — в этот период средняя скорость снова опускается ниже значения SCR — скорость передачи снова может возрасти до значения пиковой скорости PCR

- Включается 3-й поток трафика — скорость снова становится выше значения средней скорости SCR — с такой скоростью передается не более MBS ячеек трафика

- При достижении значения MBS — скорость снова ограничивается значением SCR

- 2-й поток заканчивается -скорость снова становится ниже значения SCR — с такой скоростью трафик может передаваться неограниченно долго

Как видно из графиков, механизм QoS на нашем роутере прекрасно работает, накладывая ограничения на ширину обратного канала. Для управления шириной прямого канала, необходимо изменить аналогичные настройки на DSLAM'е.

Безопасность

Во время тестирования безопасности было включено удаленное управление через WEB и Telnet, а также открыт доступ по FTP для загрузки и сохранения конфигурации.

Результаты Nessus'а:

Nessus находит несколько уязвимостей, большинство из которых связаны с работой SNMP.

Критических уязвимостей всего 2:

- Первая уязвимость связана с возможностью определения логина/пароля удаленного ADSL-соединения

- Вторая уязвимость связана с тем, что по умолчанию SNMP отвечает по паролю public как для чтения, так и для установки параметров

Обе уязвимости устраняются настройкой SNMP (изменение настроек "по умолчанию") и настройкой файрвола.

Доступность:

Средняя розничная цена на рассматриваемое в статье устройство :

Выводы:

Рассматриваемое устройство обладает очень широким набором возможностей. Помимо работы в качестве роутера устройство может выступать в качестве шлюза для VoIP-телефонии с возможностью подключения 2-х телефонных аппаратов. Поражают возможности настройки сервиса NAT, а вот настройки беспроводной связи на общем фоне кажутся достаточно скудными. Поначалу несколько смущает сильная вложенность меню WEB-интерфейса, но со временем к этому привыкаешь, тем более что разделение на группы сделано вполне логично. Немного правда смущает то, что WEB-интерфейс не позволяет использовать все возможности роутера — для детальной настройки придется воспользоваться управлением по Telnet или через COM-порт.

Плюсы:

- Возможно использовать локальную базу пользователей вместо Radius сервера

- Широкие возможности задания правил файрвола (в том числе с использованием планировщика)

- Широкие возможности настройки сервиса NAT

- Возможность задания различных параметров на каждом этапе установки защищенного VPN-соединения

- Широкие возможности задания правил ведения логов

- Встроенная справочная система

Минусы:

- Нет возможности подробно задать параметры беспроводной связи

- Отсутствие в документации каких-либо упоминаний о настройке и возможностях IPSEC VPN-сервера (в этом случае на помощь приходит встроенная справочная система)

- WEB-интерфейс не позволяет произвести расширенную настройку роутера — это можно сделать только при настройке по Telnet или через COM-порт

- Низкая безопасность SNMP при использовании настроек "по умолчанию"

- Корпус устройства сделан из материала, на котором остаются трудноудаляемые следы от влажных пальцев

Навигация:

- Содержание

- Общие сведения, спецификация, настройки

- Тестирование производительности: бесрповодной и проводной сегмент

|

|