Компания «Доктор Веб» сообщает о широком распространении файлового вируса Win32.Rmnet.12, c помощью которого злоумышленники создали бот-сеть, насчитывающую более миллиона инфицированных компьютеров. Вирус Win32.Rmnet.12 заражает ПК на базе Microsoft Windows, реализуя функции бэкдора, а также осуществляя кражу паролей (от популярных FTP-клиентов), которые могут быть использованы для организации сетевых атак или заражения сайтов. Обрабатывая поступающие от удаленного центра злоумышленников указания, Win32.Rmnet.12 также может дать команду на уничтожение операционной системы.

Впервые информация о вирусе Win32.Rmnet.12 была добавлена в базы Dr.Web еще в сентябре 2011 года. Начиная с этого момента специалисты «Доктор Веб» внимательно следили за развитием этой угрозы. Вирус проникает на компьютеры разным путем: через инфицированные флеш-накопители, зараженные исполняемые файлы, а также при помощи специальных скриптов, интегрированных в html-документы — они сохраняют на диск компьютера вирус при открытии вредоносной веб-страницы в окне браузера.

Win32.Rmnet.12 — сложный многокомпонентный файловый вирус, состоящий из нескольких модулей и обладающий способностью к саморазмножению (умеет копировать сам себя и бесконтрольно распространяться без участия пользователя). Запустившись в операционной системе, Win32.Rmnet.12 проверяет, какой браузер установлен по умолчанию (если таковой не обнаружен, вирус выбирает в качестве цели Microsoft Internet Explorer) и встраивается в процессы браузера. Затем, сгенерировав имя собственного файла на основе серийного номера жесткого диска, вирус сохраняется в папку автозагрузки текущего пользователя и устанавливает для вредоносного файла атрибут «скрытый». В ту же папку сохраняется и конфигурационный файл, в который записываются необходимые для работы вредоносной программы данные. Затем на основе заложенного в него алгоритма вирус определяет имя управляющего сервера и пытается установить с ним соединение.

Одним из компонентов вируса является модуль бэкдора. После запуска он пытается определить скорость соединения компьютера с Интернетом, для чего с интервалом в 70 секунд отправляет запросы на сайты google.com, bing.com и yahoo.com, анализируя отклики. Затем Win32.Rmnet.12 запускает на инфицированной машине FTP-сервер и устанавливает соединение с командным центром, передавая ему сведения о зараженном компьютере. Бэкдор способен обрабатывать поступающие от удаленного центра директивы, в частности, команды на скачивание и запуск произвольного файла, обновление самого себя, создание и отправку злоумышленникам снимка экрана и даже команду уничтожения операционной системы.

Другой функциональный компонент вируса предназначен для кражи паролей от наиболее популярных FTP-клиентов, таких как Ghisler, WS FTP, CuteFTP, FlashFXP, FileZilla, Bullet Proof FTP и некоторых других. Эти данные впоследствии могут быть использованы злоумышленниками для организации сетевых атак или для размещения на удаленных серверах различных вредоносных объектов. К тому же Win32.Rmnet.12 не брезгует покопаться и в cookies пользователя, в результате чего злоумышленники могут получить доступ к учетным записям жертвы на различных сайтах, требующих авторизации. Кроме того, модуль обладает функциональностью, позволяющей осуществлять блокировку отдельных сайтов и перенаправление пользователя на принадлежащие вирусописателям интернет-ресурсы. Одна из модификаций Win32.Rmnet.12 также способна осуществлять веб-инжекты, благодаря чему вирус может похищать банковскую информацию.

Распространение вируса происходит несколькими путями: во-первых, с использованием уязвимостей браузеров, позволяющих сохранять и запускать исполняемые файлы при открытии веб-страниц. Вирус выполняет поиск всех хранящихся на дисках файлов html и добавляет в них код на языке VBScript. Помимо этого, Win32.Rmnet.12 инфицирует все обнаруженные на дисках исполняемые файлы с расширением .exe и умеет копировать себя на съемные флеш-накопители, сохраняя в корневую папку файл автозапуска и ярлык, ссылающийся на вредоносное приложение, которое в свою очередь запускает вирус.

Ботнет, состоящий из зараженных Win32.Rmnet.12 компьютеров, был впервые обнаружен компанией «Доктор Веб» еще в сентябре 2011 года, когда образец самого вируса впервые попал в антивирусную лабораторию. Вскоре были расшифрованы хранящиеся в ресурсах Win32.Rmnet.12 имена управляющих серверов. Спустя некоторое время специалисты проанализировали также протокол обмена данными между ботнетом и управляющими центрами, что позволило не только определять количество ботов в сети, но и контролировать их поведение. 14 февраля 2012 года аналитиками компании «Доктор Веб» был применен известный метод sinkhole, который впоследствии успешно использовался для изучения сети троянцев BackDoor.Flashback.39, а именно были зарегистрированы домены управляющих серверов одной из сетей Win32.Rmnet.12, что позволило установить полный и всеобъемлющий контроль над этим ботнетом. В конце февраля аналогичным образом была захвачена вторая подсеть Win32.Rmnet.12.

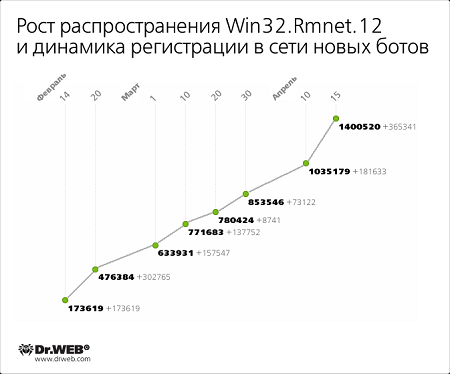

Первоначально количество составляющих сеть Win32.Rmnet.12 инфицированных машин было относительно невелико и насчитывало несколько сотен тысяч ботов, однако это число постепенно увеличивалось. По данным на 15 апреля 2012 года, ботнет Win32.Rmnet.12 состоит из 1 400 520 зараженных узлов и продолжает уверенно расти. Динамика изменения численности сети показана на представленном ниже графике.

Наибольшее количество зараженных ПК приходится на долю Индонезии — 320 014 инфицированных машины, или 27,12%. На втором месте находится государство Бангладеш с числом заражений 166 172, что составляет 14,08% от размеров всего ботнета. На третьем месте — Вьетнам (154 415 ботов, или 13,08%), далее следуют Индия (83 254 бота, или 7,05%), Пакистан (46 802 бота, или 3,9%), Россия (43 153 инфицированных машины, или 3,6%), Египет (33 261 бот, или 2,8%), Нигерия (27 877 ботов, или 2,3%), Непал (27 705 ботов, или 2,3%) и Иран (23 742 бота, или 2,0%). Достаточно велико количество пострадавших от данного вируса на территории Казахстана (19 773 случая заражения, или 1,67%) и Беларуси (14 196 ботов, или 1,2%). В Украине зафиксировано 12 481 случай инфицирования Win32.Rmnet.12, что составляет 1,05% от размеров всей бот-сети. Относительно небольшое количество зараженных компьютеров выявлено в США — 4 327 единиц, что соответствует 0,36%. Ну а меньше всего случаев приходится на долю Канады (250 компьютеров, или 0,02% от объемов сети) и Австралии (всего лишь 46 компьютеров). По одному инфицированному ПК было выявлено в Албании, Дании и Таджикистане. Географическое распределение ботнета Win32.Rmnet.12 продемонстрировано на предложенной ниже иллюстрации.

Следует отметить, что компания «Доктор Веб» полностью контролирует вирусную сеть Win32.Rmnet.12, благодаря чему злоумышленники больше не могут получить к ней доступ и нанести вред инфицированным компьютерам.